Der Serverraum umfasst neben dem Bereich IT-Betrieb auch alle anderen technischen Support-Bereiche (Stromversorgung, Kälteversorgung, Brandschutztechnik, Sicherheitstechnik etc.), die die Rechenzentrumssicherheit (Betriebssicherheit, IT-Protection und Informationssicherheit) bereitstellen.

IT-Sicherheit ist sehr wichtig, da viele wichtige persönliche, geschäftliche und staatliche Daten und Anlagen (online) gespeichert und verarbeitet werden. Eine unsichere IT-Infrastruktur kann zu Datendiebstahl, Finanzverlusten, Beeinträchtigung der Geschäftstätigkeit und sogar zu politischen Instabilitäten führen. Daher ist es unverzichtbar, angemessene Maßnahmen zum IT-Schutz zu ergreifen, um die Integrität, Vertraulichkeit und Verfügbarkeit von Informationen zu gewährleisten.

IT-Sicherheit wird mit einer Kombination aus IT-Werkzeugen, Prozessen und menschlichen Verhaltensweisen erreicht. Einige der wichtigsten Mittel sind:

- Zugriffskontrolle: Regeln und Prozesse zur Regelung des Zugriffs auf Datensätze und Infrastruktur der Informationstechnik.

- Verschlüsselung: Verwendung von Verschlüsselungstechnologien, um Information Technology und Unternehmensdaten vor unbefugtem Zugriff zu schützen.

- Firewall: Ein Netzwerk-Sicherheitsgerät, das unerwünschte Verbindungen blockiert und erlaubte Verbindungen überwacht.

- Software-Updates und Patches: Regelmäßige Anwendung von Sicherheitsupdates und Patches, um bekannte Schwachstellen zu beheben.

- Backup-Lösungen: Regelmäßige Sicherung wichtiger Dateien, um im Falle eines Ausfalls wiederzuherstellen.

- Awareness und Schulung: Schulung von Mitarbeitern in sicheren Verhaltensweisen und Bewusstsein für IT-Sicherheitsrisiken.

- Überwachung und Überprüfung: Überwachung von Serversystemen und Überprüfung von Sicherheitsmaßnahmen, um Schwachstellen zu erkennen und zu beheben.

Systemsicherheit ist ein kontinuierlicher Prozess und muss regelmäßig überprüft und aktualisiert werden, um den sich ändernden Bedrohungen, Problemen und Anforderungen gerecht zu werden.

Navigation

- Übersicht über die Konzepte zu IT-Protection und IT-Schutzmaßnahmen

- Ein sicheres Rechenzentrum beinhaltet eine Kombination von Schutzmaßnahmen und Techniken

- IT-Sicherheit & Security-Solutions - RZ-Reinigung nach ISO-Norm 14644-1 Reinraumklasse 8

- IT muss sicher sein - Ausfallsicherheit mit Rechenzentrumsreinigung

Übersicht über die Konzepte zu IT-Protection und IT-Schutzmaßnahmen

Es ist zu beachten, dass ein IT-Schutzkonzept ein sehr komplexes und sich ständig entwickelndes Thema ist und ein tiefes Verständnis erfordert, um es angemessen zu implementieren. Es ist am besten, sich an einen Experten oder eine spezialisierte Ressource zu wenden, um detailliertere Infos und Anleitungen zu erhalten.

Beratung, Konzept und Ziel der Cyber- und IT-Sicherheit

Beratung und Konzept der IT-Sicherheit bezieht sich auf die Gesamtheit von Vorkehrungen, Technologien und Vorgehensweisen, die verwendet werden, um die Sicherheitsstruktur und Betriebsbereitschaft von Informationsbeständen und IT-Systemen zu schützen. Dies umfasst Schutzziele für Daten, Netzwerken, Anwendungen, Geräten und Benutzerkonten vor Bedrohungen wie Hackern, Viren, Trojanern und anderen Arten von Cyberkriminalität.

Das Konzept der Cybersicherheit basiert auf drei grundlegenden Säulen: Confidentiality, Integrity und Availability. Confidentiality bezieht sich auf den Schutz sensibler Daten vor unbefugtem Zugriff. Integrity bezieht sich auf die Gewährleistung, dass Dateneinheiten unverändert und vollständig bleiben. Availability auf die Zugriffsmöglichkeit von Nutzerdaten und Servertechniken für berechtigte Benutzer.

Um ein wirksames IT-Sicherheitskonzept zu entwickeln, müssen Unternehmer eine umfassende Risikoanalyse durchführen, um potenzielle Bisiken zu identifizieren und bewerten. Basierend auf dieser Analyse müssen sie geeignete Verteidigungsmaßnahmen zur IT-Protection implementieren, einschließlich Zugriffskontrolle, Verschlüsselung, Firewall, Backup-Strategie und Überwachung. Es ist wesentlich, dass Unternehmungen auch Schulungen und Awareness-Programme für ihre Mitarbeiter durchführen, um gesicherte Verhaltensweisen zu fördern und IT-Sicherheitsbewusstsein zu schaffen.

Das Konzept der IT-Sicherheit ist ein kontinuierlicher Prozess, da sich Bedrohungen wie Angiffe, Ransomware, Spam und Phishing ständig ändern. Daher müssen Betriebe regelmäßig ihre IT-Sicherheitsmaßnahmen überprüfen und aktualisieren, um sicherzustellen, dass sie immer auf dem neuesten Stand sind.

Insgesamt ist Protection von entscheidender Bedeutung für die IT-Sicherheit und den Verteidigung relevanter Information Technology. Firmen sollten sorgfältig ihre IT-Sicherheitsmaßnahmen planen und implementieren, um ein hohes Maß an Schutz und Datenintegrität zu gewährleisten.

Technologien für Protection, Systemintegrität und Vertraulichkeitsschutz der Unternehmens-IT

Es gibt eine Vielzahl von Systemlösungen, die für die Cyber-Sicherheit und Infrastruktur-Sicherheit eingesetzt werden, einschließlich:

- Firewalls: Firewalls sind Netzwerksicherheitsgeräte, die den Zugang zu einem Netzwerk steuern und Schadsoftware filtern.

- Verschlüsselung: Verschlüsselung verwendet mathematische Algorithmen, um Daten so zu codieren, dass sie für Unbefugte unlesbar sind.

- Zugriffskontrolle: Zugriffskontrolle-Systeme verwalten, wer Zugang zu bestimmten Systemen hat.

- Überwachung und Ereignisprotokollierung: Überwachung und Ereignisprotokollierung sammeln Informationen über Netzwerkaktivitäten und Benutzeraktivitäten, um mögliche Gefährdungen zu erkennen.

- Virtual Private Network (VPN): VPN-Technologie ermöglicht es Benutzern, geschützt auf entfernte Netzwerke und Informationstechnik zuzugreifen.

- Antivirus-Software: Antivirus-Software scannt die Informatik Anlage und Funktionen auf Viren und andere Arten von Malware und entfernt sie.

- Datensicherung: Das Datensicherungssystem erstellt Kopien der Datenspeicherinhalte und Anlagen, die im Falle eines Ausfalls wiederhergestellt werden.

- Identitäts- und Zugriffsmanagement: Identitäts- und Zugriffsmanagement-Systeme verwalten die Identitäten von Benutzern und steuern ihren Zugang zu Daten und Systemen.

Keine einzige Technologie kann eine vollständige IT-Sicherheit und Datensicherheit garantieren. Vielmehr ist eine Kombination von IT-Lösungen erforderlich, um ein umfassendes Sicherheitssystem zu schaffen. Unternehmen müssen ihre IT-Sicherheit regelmäßig überprüfen und aktualisieren, um sicherzustellen, dass sie auf dem neuesten Stand sind und Gefährdungen abwehren.

Verfahren und Support für System- und IT-Sicherheit eines Unternehmens

Es gibt eine Reihe von Verfahren, die zur Umsetzung von IT-Sicherheit und Infrastruktursicherheit eingesetzt sind, darunter:

- Risk Management: Risk Management enthält die Identifizierung, Bewertung und Behandlung von Sicherheitsrisiken des Systems.

- Incident Response: Incident Response besteht aus Vorbeugung, Erkennung und Behandlung von Sicherheitsvorfällen.

- Zugangskontrolle: Zugangskontrolle schließt die Verwaltung von Zugriffsrechten für Benutzer, Datenbestände und IT-System ein.

- Datensicherheit: Datensicherheit deckt Protectionmaßnahmen zum Schutz von Informationsdaten vor unbefugtem Zugang, Angriff, Verlust oder Beschädigung ab.

- Netzwerksicherheit: Netzwerk-Sicherheit integriert IT-Methoden zur Behütung von Netzwerken vor Angriffen und Bedrohungen.

- Sicherheitstests: Sicherheitstests beinhalten die Überprüfung von Systemen und Anwendungen auf Sicherheitslücken und -schwächen.

- Datenschutz: Datenschutzmaßnahmen beinhalten Sicherheitsvorkehrungen zur Protection von personenbezogenen Daten gemäß geltenden Datenschutzgesetzen.

- Schulung: Schulung und Awareness beinhalten Sicherheitsstrategien zur Sensibilisierung von Benutzern für IT-Sicherheitsthemen und zur Vermittlung von Best Practices.

Es ist maßgeblich zu beachten, dass eine erfolgreiche Umsetzung von IT-Sicherheit, Datensicherheit und Informationssicherheit eine Kombination von Techniken und Sicherheitsverfahren erfordert. Es ist auch essentiell, dass Unternehmen ihre IT-Sicherheit regelmäßig überprüfen und aktualisieren, um sicherzustellen, dass sie auf dem neuesten Stand sind.

Ein sicheres Rechenzentrum beinhaltet eine Kombination von Schutzmaßnahmen und Techniken

- Physical OT-Security: Die physische IT-Sicherheit beinhaltet Präventionsmaßnahmen zum Schutz von Geräten und Anlagen vor unbefugtem Zugang, Diebstahl und Beschädigung, wie z.B. Zugangskontrollsysteme, Überwachungskameras und Brandmeldesysteme.

- Network IoT-Security: Die Netzwerksicherheit beinhaltet Methoden zur Safety von Netzwerken vor Angriffen und Gefährdungen, wie z.B. Firewalls, Intrusion Detection Systeme (IDS) und Intrusion Prevention Systeme (IPS).

- Data Center Infrastructure Management (DCIM): DCIM beinhaltet Schritte zur Überwachung und Verwaltung von Rechenzentrumsinfrastrukturen, wie z.B. Stromversorgung, Klimatisierung und Netzwerke.

- Data Backup and Disaster Recovery: Datensicherung und Disaster Recovery beinhalten Schutzkonzepte zur Abschirmung von Betriebsdaten vor Verlust und Beschädigung, wie z.B. regelmäßige Datensicherungen und eine Business Continuity Planung.

- Compliance and Auditing: Compliance und Auditing beinhalten Sicherheitsprozesse zur Überprüfung der Einhaltung von geltenden Sicherheitsvorschriften und -standards, wie z.B. PCI-DSS, HIPAA und ISO 27001.

- Access Control: Zugangskontrolle beinhaltet Managementmaßnahmen zur Verwaltung von Zugriffsrechten für Benutzer, wie z.B. Zugangskontrollsysteme, Authentifizierung und Autorisierung.

Es ist relevant, dass Rechenzentrumsbetreiber ihre Sicherheitsmaßnahmen, Infrastruktur und Internet Security-Maßnahmen regelmäßig überprüfen und aktualisieren, um sicherzustellen, dass sie auf dem neuesten Stand sind und mit Resilienz Bedrohungen abwehren.

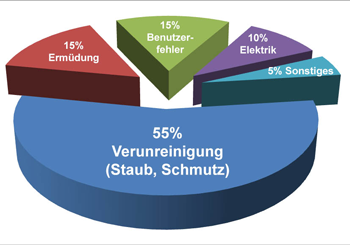

Staubrisiko für die Security und IT-Protection der Informationsinhalte im IT-Raum

Das "Staubrisiko" bezieht sich auf die Gefahr, die von Staub ausgeht, insbesondere von feinem oder schädlichem Feinstaub, der in der Luft schwebt. Saubpartikel sind in IT-Umgebungen ein großes Risiko, insbesondere in Serverräumen. Stäube beeinträchtigen die Kühlungssysteme, indem sie sich auf Lüftern und Kühlkörpern ablagern und die Luftzirkulation behindern. Dadurch kommt es zu Überhitzung und Ausfällen der Geräte.

- Eine thermische Überlastung der Servertechnik kann schwerwiegende Auswirkungen haben, insbesondere wenn sie nicht rechtzeitig erkannt und behoben wird. Einige mögliche Auswirkungen von Wärmestau sind:

- Hitzebelastung kann die Hardware des Servers beschädigen, beispielsweise den Prozessor, den Arbeitsspeicher oder das Netzteil. Dies kann Geräteausfälle und irreparable Schäden verursachen.

- Datenverlust oder Systemausfall werden aufgrund von Temperaturüberlastung verursacht. Dies kann bewirken, dass Hostsysteme nicht mehr reagieren oder ganz heruntergefahren werden. Ein Ausfall in einem kritischen Geschäftsbereich kann erhebliche finanzielle Verluste bescheren.

- Überhitzung kann Datenverlust herbeiführen, wenn die Festplatte ausfällt oder der Hardwareserver herunterfährt, bevor die Verarbeitung kritischer Daten abgeschlossen ist. Dies kann erhebliche Schäden hervorrufen, insbesondere bei Geschäftsdaten oder sensiblen persönlichen Datensammlungen.

- Sicherheitslücken und Datenlecks resultieren in erhebliche Schwierigkeiten. Hitzeentwicklung kann zu Fehlfunktionen der Sicherheitssoftware führen, was unerwartetes Verhalten erzeugen kann. Dies kann auch die Sicherheitssoftware überlasten und auslösen, dass die Servereinheit überhitzt und herunterfährt.

Indem sichergestellt wird, dass Serverhardware nicht überhitzt, werden Hardwareschäden, Systemfehlfunktionen und Sicherheitsverletzungen verhindert. Regelmäßige Wartung und Reinigung sind notwendig, um Staubablagerungen zu minimieren und den reibungslosen Betrieb des Servers zu gewährleisten.

IT-Sicherheit & Security-Solutions - RZ-Reinigung nach ISO-Norm 14644-1 Reinraumklasse 8

Die zentrale IT-Systemlandschaft in Rechenzentren (RZ), Datacenter (DC) und Serverräumen (SR) bildet das Rückgrat jedes Unternehmens oder jeder Organisation. IT-Equipment muss vor Störfaktoren und Gefahren geschützt werden. Staubbelastung stellt eine erhebliche Bedrohung für die zentrale IT-Systeminfrastruktur und die Cyber- Security von Datenzentren dar. Die Rechenzentrumsreinigung hat möglicherweise keine Priorität für Facility Manager.

Aber sie sollte es sein. Schmutzpartikel in IT-Zentren sind in der Lage, IT-Geräte wie Servereinheiten, Speicher, Switches und Telekommunikationsgeräte schwer zu beschädigen. Baustaub nach einem Bauprojekt oder Rauch nach einem Brand können sogar den Betrieb innerhalb von Minuten zum Erliegen bringen.

Abgesichert mit Infrastruktur-Sicherheit, IT Sicherheiten, IT-Security & Datensicherheit der Information.

IT muss sicher sein - Ausfallsicherheit mit Rechenzentrumsreinigung

Die Rechenzentrumsreinigung ist für Sicherheiten der kontrollierte Umgebungen wie RZs, Serverräume, Racks, Anlagen und Einrichtungen der Informationstechnologie (IT) wie Zentralrechner, Serverinfrastruktur, Datenspeicher (Storage) und Verteiler (Switches). Hersteller von OEM-Hardware stellen hohe Anforderungen an die Umgebungsluft in Rechenzentrumsinfrastruktur, um den sicheren Betrieb von Computern zu gewährleisten.

Die Anzahl der Partikel in der Luft muss auf ein Minimum reduziert werden. Für die erforderliche Sauberkeit, um IT-Server und andere Komponenten in einem zuverlässigen Zustand zu halten, gilt die Norm DIN-Norm 14644-1 Klasse 8 oder höher. Wer sich an diesen Standard hält, kann sich vor Gewährleistungsverlust schützen und natürlich die IT-Sicherheit, Zuverlässigkeit, Systemverfügbarkeit, Langlebigkeit und den Werterhalt seiner Netzwerkinfrastruktur verbessern.

IT-Sicherheit mit RZ-Reinigung und IT-Sanierung - das ist unsere Kernkompetenz. Verringern Sie das Risiko eines Störfalles durch Staubschäden.

Informieren Sie sich über Rechenzentrums- und IT-Protection mit Rechenzentrumssauberkeit.

- Infrastruktur Sicherheitsmanagement, Anlagensicherheit für Organisationen, Behörden und kritische Infrastrukturen (KRITIS).

- Sicherheiten für die IT-Ausstattung, Kommunikation und Ressourcen.

- EDV & IT-Sicherheit, Gefahr infolge Stäube minimieren.

- Informatiksicherheit, Datenschutzvorkehrungen, Risikoquellen für ITK mit Staubfreiheit vermeiden.

- Cloudsicherheit, Gefahren wegen Verschmutzungen mindern.

- Digitale Angriffe für die Serveranlagen abwehren und eliminieren.

- Cybersecurity und Protection für geschützte IT-Technologien.

- Sicherheitsniveau mit Sicherheitstechnik.

- Cyber-Risiken im Datenverarbeitungszentrum verringern.

- Software- und Betriebsschutz mit Serverraumreinigung.

- Grundlagen zur Infrastruktursicherheit und Resilienz.

- Sicherheitsstatus der Digitalisierung mit Serverschrankreinigung.

- Internet- und Betriebssicherheit mit Doppelbodenreinigung.

- Computing- und Ausfallsicherheit mit Serverreinigung.

- Technische IT-Sicherheit mit IT-Sanierung im IT-Betriebszentrum.

- Anbieter für technische Sicherheitsstandards mit Datacentercleaning.

- Security mit Verteilerreinigung am Serverstandort.

- Sicherheitstechnik, Safety, Sicherheiten der Systemtechnologien im Internehmen.

- Cyber-Resilienz für Informations- und Kommunikationstechnik.

- Defense gegen einen Staubangriff im Mittelstand.

- Organisatorische Lösungen zur Awareness, Compliance und Systemstabilität.

- Support für den Risikofaktor Cyberangriff dorch Betonstaub.

- Cyber- und IT-Security, Computer Sicherung.

- Sensibilisierung für Verschmutzungen stärken.

- Schwachstellen im Technik System beseitigen.

- Auswirkungen von Stäuben vermeiden, damit alles funktioniert.

- Trust für Rechner, Netzwerk Systeme und Informationsverarbeitung nutzen.

- Spezialreinigung wie Serverinstandhaltung, Serverwartung und IT-Systemreinigung.

- Sonderreinigung wie 19 Zoll Rack-Reinigung, IT-Gerätereinigung und Kabeltrassenreinigung.

- Sicherheitsreinigung der IT-Systeme für Grundschutz, NIS2- und BSI-Standards.

- Grundreinigung der Rechenzentrumstechnik für Sicherheitsanforderungen des IT-Grundschutzes.

- Gebäudereinigung im Serverzentrum als Sicherheitsstrategie.

Links