Informationssicherheit

Informationssicherheit

Sicherstellung von Vertraulichkeit, Integrität und Verfügbarkeit von Informationen und Daten

Die Informationssicherheit dient der Sicherstellung der Schutzziele Vertraulichkeit, Integrität und Verfügbarkeit von Informationen der Informationstechnologie (IT) und Daten-Verarbeitung. Sie bezieht sich wie die IT-Sicherheit auf digitale Daten, aber darüber hinaus auch beispielsweise auf Daten in Papierform. Informationstechnische Systeme und Informationen müssen vor Gefährdungen und Bedrohung wie unberechtigtem Zugriff oder Manipulation beschützt, in Unternehmen müssen wirtschaftliche Schäden verhindert werden.

Informationssicherheit orientiert sich an den internationalen ISO/IEC-27000-Normreihen, am IT-Sicherheitsmanagement, IT-Sicherheitsgesetz, Schutzzielen und dem IT-Grundschutz vom Bundesamt für Sicherheit in der Informationstechnik (BSI). Diese Standards behandeln viele Aspekte der Sicherheit von Daten, Informationen und IT-Systemen. Im IT-Umfeld spricht man bei der Sicherheit von Informationen auch von IT-Sicherheit, Netzwerksicherheit, Computersicherheit oder Datenschutz. Standards und Zertifizierung IT-Grundschutz (Definition).

Informationssicherheit ist ein zentrales Anliegen in einer zunehmend digitalisierten Welt. Besonders mittelständische Unternehmen stehen vor der Herausforderung, ihre Informationssicherheit durch geeignete IT-Sicherheitsmaßnahmen zu gewährleisten und sich gegen Cyberangriffe sowie Cyberkriminalität zu schützen. Eine umfassende Informationssicherheitsrichtlinie hilft dabei, klare Regeln für Benutzer, Programme, Anwendungen und Prozesse festzulegen.

Organisatorische Maßnahmen für die Informationssicherheit und IT Sicherheit

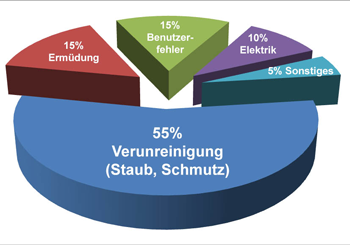

Informationen und Informationstechnik der Informationstechnologie (IT) sind unterschiedlichen Bedrohungen ausgesetzt. Dazu zählen beispielsweise Hackerangriffe, unerlaubter Zugriff, Sabotage, Spionage, Vandalismus, Überschwemmungen, Feuer und Sturm, insbesondere Verschmutzungen der informationstechnologischen IT-Geräte durch Staub oder sogar Baustaub.

Das IT-Grundschutz-Kompendium des BSI bildet die Grundlage für ein wirksames Sicherheitskonzept. Es unterstützt Organisationen beim Aufbau eines ISMS (Informationssicherheits-Managementsystems), das zur systematischen Bewertung von Risiken beiträgt und die Zurechenbarkeit von Ereignissen sicherstellt. Dabei spielen Authentizität, Nichtabstreitbarkeit und die Einhaltung relevanter Gesetze eine zentrale Rolle.

Technische Maßnahmen für die Informationssicherheit sind beispielsweise die schützende Umgebung, wie Rack und Serverraum, Verschlüsselung, Updates und Patches, Antivirensoftware, Firewalls, VPN, Datensicherung (Backup), Redundanzen, Brandschutz, Kameras, Zugangsberechtigung und Authentifizierungsmethoden.

Organisatorische Maßnahmen zur Informationssicherheit sind Mitarbeitersensibilisierung, Schulungen, Dokumentationen oder Richtlinien für Passwörter. Die Reinigung von sichtbarem Schmutz in einem Rechenzentrum sorgt für Sauberkeit, schützt aber IT-Geräte nicht vor Verunreinigungen. Kontaminationen in Rechenzentren sind winzige Staubpartikel (Feinstaub), die durch das Kühlsystem in die Luft gelangen und IT-Geräte beschädigen und Ausfälle verursachen können.

Staub ist ein großes Risiko für die Informationssicherheit und verursacht Ausfälle der Informationstechnologie (IT)

Informationstechnische Servertechnik und Geräte sehr anfällig für Schäden und Ausfallzeiten durch Staub und andere Verschmutzungen. Verunreinigungen im Rechenzentrum, Data Center oder in Serverräumen können zur Überhitzung der Geräte, zu Unterbrechungen, zu Korrosionsschäden, zu Ausfällen von Netzteilen, Festplatten und Elektronik führen.

Das Verhindern von Verunreinigungen im Rechenzentrum und das regelmäßige Entfernen von Verunreinigungen wie Staub können Unternehmen vor Geräteschäden und Ausfallzeiten schützen, deshalb ist die regelmäßige Reinigung eines Rechenzentrums oder eines Colocation-Bereichs für die IT-Sicherheit, Cybersicherheit und Informationssicherheit der technischen Systeme und dem reibungslosen Betrieb im Unternehmen so wesentlich.

Cybercrime und Hacker zielen häufig auf Schwachstellen in Benutzerkonten, Browsern oder der Firewall ab. Um die Computersicherheit zu erhöhen, ist neben dem Virenschutz auch die Erkennung und Detection von Angriffen entscheidend. Die schnelle Reaktion auf Vorfälle ist ebenso relevant wie die vorbeugende Absicherung durch physische Maßnahmen – wie das Sichern von Fenster und Türen – sowie durch digitale Schutzvorkehrungen.

Definition der Anforderungen an Informationssicherheit und Cybersicherheit

Cyber-Sicherheit ist von entscheidender Bedeutung, um Organisationen vor Cybercrime und Angriffen wie Viren zu bewahren. Das IT-Sicherheitsgesetz legt rechtliche Anforderungen fest, um Sicherheitsziele zu erreichen. Technische Sicherheitsmaßnahmen, einschließlich der Implementierung von Best Practices, sind wichtig, aber auch nicht-technische Aspekte wie Authentifikation spielen eine Rolle.

Die Grundlagen der Cyber-Sicherheit und Informationssicherheit sind sowohl in der Theorie als auch in der Praxis wichtig, insbesondere bei der Sicherung von mobilen Geräten und der Authentifizierung von Benutzern. Die Ziele sind es, Hacker-Angriffe zu verhindern und ein umfassendes Sicherheitskonzept zu entwickeln.

Im Rahmen der Beratung wird häufig auf bewährte Praktiken aus dem Grundschutz verwiesen, um die Verwaltung der Systeme zu verbessern. Eine gute Kommunikation zwischen den Beteiligten und die Verbindlichkeit der vereinbarten Maßnahmen sind essenziell, insbesondere bei der Umsetzung der NIS-2-Richtlinie. Diese soll die Cybersicherheit europaweit erhöhen.

Informationssicherheit der Informationstechnik, Daten und Informationen

Nicht nur der Schutz der digitaler Medien und E-Mails, sondern auch der Diebstahl von Identität oder sensiblen Daten zählt zu den potenziellen Bedrohungsszenarien. Daher sind klare Policy-Regeln und geschultes Wissen erforderlich. Der Begriff der Informationssicherheit umfasst dabei mehr als nur Technik – er meint auch organisatorische Aspekte und die kontinuierliche Verbesserung der Sicherheitslage.

Abschließend lässt sich sagen, dass eine ganzheitliche Strategie zur Informationssicherheit Unternehmen dabei hilft, ihre Ergebnisse zu sichern und langfristig erfolgreich zu sein – nicht zuletzt in Zeiten, in denen sich Angreifer nicht an die Uhr halten.

- Bewußtsein (Awareness) der Mitarbeiter für Informationssicherheit erhöhen.

- Information Security Management System (ISMS) und Zertifizierung.

- Informationssicherheit (Security) für das IT System.

- Security Maßnahmen zum Schutz der EDV und Software im Unternehmen.

- Schutzziele der Informationssicherheit (Integrität, Vertraulichkeit, Verfügbarkeit) eines Systems sicherstellen.

- Mit Datensicherheit Informationen absichern.

- Compliance und Service gegen Schwachstellen in ITK Systemen.

- Umsetzung von Lösungen für Informationssicherheit.

- Informationsicherheit der IT Infrastrukturen gegen Schadsoftware.

- Cyber-, Computer-, Software-, Informatik- und Informationssicherheit.

- Implementierung einer Informationssicherheit gegen Schadsoftware, Malware und Phishing.

- IT-Security und Protection für IT System, Netzwerke und Software.

- Service für IT-Sicherheit, Cyber Security und Datenschutz

- Maßnahmen gegen Bedrohungen der Schutzziele Integrität und Vertraulichkeit der Daten.

- Risikomanagement und Maßnahmen für die Datensicherheit, Internet- und Cybersecurity.

- Managed Services nutzen für wichtige Aufgaben und Umsetzung System Service.

Überblick über unsere Leistungen für Informationstechnik und physische Informationssicherheit

- Rechenzentrumreinigung für eine höhere Informationssicherheit, Compliance und Awareness, besonders für Kritische Infrastrukturen (KRITIS).

- Datacentercleaning zur Optimierung der Informationssicherheit im Unternehmen, Campus, Hochschule, Behörde.

- Serverraumreinigung zur Maximierung der Informationssicherheit und Security durch Baustaub-Angriffe und Staub-Schaden.

- Gerätereinigung für eine bessere Computer- und Informationssicherheit und Schutzziele für Geschäftsprozesse.

- IT-Sanierung, Baustaub entfernen für die Informationssicherheit in KMU, Unternehmen und Behörden.

- Dienstleistungen und Support gegen Schwachstellen der Security durch Verschmutzungen.

- Wir leisten durch Staubfreiheit im RZ einen Beitrag zur Zertifizierung des Information Security Management System (ISMS).

- Partikelmessung gemäß DIN EN ISO 14644-1 Reinraumklasse 8.

Links