Die Sicherheit im Datacenter umfasst nicht nur Cybersecurity, sondern auch physische Faktoren wie Umgebung, Temperatur und Sauberkeit. Eine unzureichend gewartete Infrastruktur erhöht das Risiko für Ausfälle und Schäden erheblich. Durch gezielte Sicherheitsmaßnahmen und regelmäßige Reinigung lässt sich die Betriebssicherheit nachhaltig verbessern.

- Warum IT-Sicherheit im Rechenzentrum (RZ) mehr als nur Cybersecurity ist

- Staub als unterschätztes Sicherheitsrisiko im Datacenter

- IT-Reinigung als Bestandteil der Datacenter-Sicherheit

- Physische IT-Sicherheit in Rechenzentren

- Wartung und Monitoring für maximale Betriebssicherheit

- Wirtschaftlicher Nutzen: Werterhalt der IT-Infrastruktur

- Relevanz für kritische Infrastrukturen

- Best Practices für sichere und saubere Datacenter

- Fazit

Warum IT-Sicherheit im Rechenzentrum (RZ) mehr als nur Cybersecurity ist

Die Sicherheit im Datacenter umfasst weit mehr als Firewalls und Software-Schutz. Neben der klassischen IT-Sicherheit spielt die physische IT-Sicherheit der IT-Infrastruktur eine zentrale Rolle für Verfügbarkeit, Lebensdauer und Betriebskontinuität.

Unternehmen, die ihre Serverräume und Rechenzentren (RZs) nicht ganzheitlich schützen, riskieren:

- Systemausfälle durch Überhitzung

- Hardwaredefekte durch Stäube und Verschmutzung

- erhöhte Betriebskosten für elektronische Datenverarbeitung (EDV)

- verkürzte Lebensdauer der IT-Systeme und Netzwerktechnik

Moderne Datacenter-Sicherheit verbindet daher Cybersecurity, physische Schutzmaßnahmen und professionelle Reinigung.

Staub als unterschätztes Sicherheitsrisiko im Datacenter

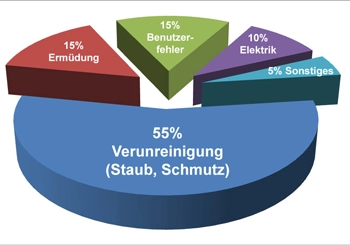

Staub und Schmutz gehören zu den häufigsten, aber am meisten unterschätzten Gefahren im IT-Zentrum.

Auswirkungen von Verunreinigungen:

- Blockierte Luftströme → schlechtere Kühlung der Informationssysteme

- steigende Temperaturen → höheres Ausfallrisiko

- Verschleiß von Lüftern und Netzteilen

- erhöhter Energieverbrauch

Bereits geringe Ablagerungen können die Systemstabilität und Performance deutlich beeinträchtigen.

IT-Reinigung als Bestandteil der Datacenter-Sicherheit

Professionelle Rechenzentrumsreinigung ist ein zentraler Bestandteil moderner Sicherheitskonzepte.

Regelmäßige Reinigung sorgt für:

- optimale Luftzirkulation in Serverracks

- Reduktion von Partikeln und Schadstoffen wie Feinstaub und Baustaub

- stabile Betriebstemperaturen der Anlagen

- geringeres Risiko von Hardwareausfällen

Eine saubere Umgebung ist die Grundlage für verlässliche und langlebige IT-Systeme.

Physische IT-Sicherheit in Rechenzentren

Neben der Reinigung umfasst die physische IT-Sicherheit weitere wichtige Maßnahmen:

- kontrollierter Zugang zu Serverräumen

- Überwachung von Temperatur und Luftqualität

- strukturierte Verkabelung und Ordnung

- Schutz vor Feuchtigkeit und elektrostatischer Entladung

Ziel ist es, die Betriebsfähigkeit der IT dauerhaft sicherzustellen.

Wartung und Monitoring für maximale Betriebssicherheit

Ein sicheres Datacenter erfordert kontinuierliche Überwachung und Pflege:

- regelmäßige Inspektionen der Hardware

- Monitoring von Temperatur, Luftfeuchtigkeit und Last

- frühzeitiger Austausch verschlissener Komponenten

- Dokumentation und strukturierte Wartungsprozesse

Diese Maßnahmen erhöhen die Verfügbarkeit und reduzieren ungeplante Ausfälle.

Wirtschaftlicher Nutzen: Werterhalt der IT-Infrastruktur

Datacenter-Sicherheit und Reinigung zahlen sich direkt aus:

- längere Lebensdauer von Servern und Komponenten

- geringere Investitionskosten durch spätere Neuanschaffungen

- bessere Energieeffizienz

- stabiler Betrieb ohne kostspielige Störungen

Der gezielte Werterhalt der IT-Infrastruktur ist ein entscheidender Wettbewerbsvorteil.

Relevanz für kritische Infrastrukturen

Im Umfeld von KRITIS gelten besonders hohe Anforderungen an Verfügbarkeit und IT-Sicherheit.

Vorgaben des Bundesamt für Sicherheit in der Informationstechnik (BSI) betonen die Notwendigkeit:

- ganzheitlicher Sicherheitskonzepte für Informations- und Kommunikationstechnik (IKT)

- kontinuierlicher Wartung

- kontrollierter Betriebsbedingungen

Auch hier ist die Reinigung ein integraler Bestandteil der Sicherheitsstrategie.

Best Practices für sichere und saubere Datacenter

Unternehmen sollten folgende Maßnahmen etablieren:

- regelmäßige Server- und Rack-Reinigung

- Einsatz spezialisierter Reinigungstechnologien

- feste Wartungsintervalle

- kontinuierliches Umweltmonitoring

- klare Sicherheits- und Zugangsrichtlinien

Fazit

Die IT-Sicherheit eines Datacenters entsteht nicht nur durch Software, sondern durch das Zusammenspiel aller Faktoren.

Reinigung, physische Sicherheit und Wartung sind entscheidend für stabile IT-Systeme, hohe Verfügbarkeit und langfristigen Werterhalt.

Behörden und Unternehmen, die diese Aspekte konsequent umsetzen, sichern nicht nur ihre Infrastruktur, sondern schaffen die Grundlage für einen zuverlässigen und wirtschaftlichen IT-Betrieb.

Links

Definition: Was ist "Cybersecurity"?

10 Tipps zur Cyber-Sicherheit für Unternehmen