Warum Rechenzentrum-Sicherheit heute entscheidend ist

Rechenzentren bilden das Herz moderner Unternehmen und kritischer Infrastrukturen.

Ein Ausfall kann schwerwiegende Folgen für die Hochverfügbarkeit haben:

- Betriebsunterbrechungen

- Datenverlust

- Cyberangriffe

- wirtschaftliche Schäden

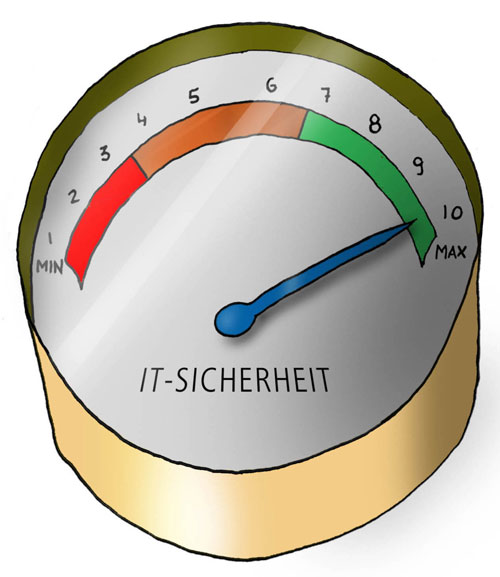

Mit neuen gesetzlichen Sicherheitsanforderungen wie der NIS2-Richtlinie, KRITIS-Vorgaben und dem IT-Grundschutz steigen die Sicherheitsvorgaben an Betreiber, Behörden und Unternehmen deutlich. https://www.itsicherheit-online.com/kritis/kritis-und-nis2-koenigsdisziplin-fuer-it-dienstleister-und-deren-rechenzentren

Dabei geht es längst nicht mehr nur um Firewalls und Software.

Auch die physische Sicherheit von Rechenzentren ist ein zentraler Bestandteil moderner IT-Sicherheit. https://itsm.tuev-media.de/docs/sicherheit_von_rechenzentren.html

Was gehört zur Rechenzentrum-Sicherheit?

Eine sichere IT-Infrastruktur umfasst mehrere Bereiche:

Digitale Sicherheit

- Daten- und Netzwerksicherheit

- Zugriffsschutz

- Monitoring und Überwachung

- Angriffserkennung

Organisatorische Sicherheit

- Risikomanagement

- Dokumentation

- Notfallmanagement

Physische Sicherheit

- Zutrittskontrollen

- Klimatisierung

- Brandschutz

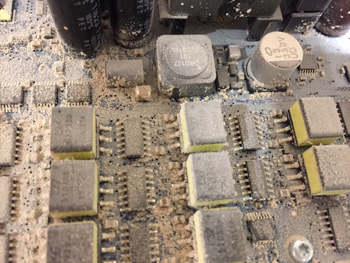

- Schutz der Geräte vor Staub und Verschmutzung

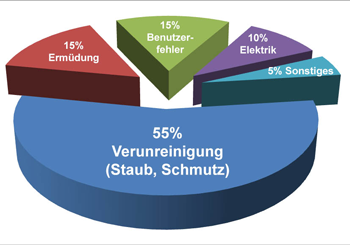

Gerade die physische Infrastruktur wird häufig unterschätzt – obwohl Staub, Schmutz und Verunreinigungen erhebliche Risiken verursachen können. https://de.wikipedia.org/wiki/Physische_IT-Sicherheit

NIS2-Richtlinie: Neue Anforderungen an Unternehmen

Die NIS2-Richtlinie erweitert die bisherigen Netzwerk- und Cybersicherheitsvorgaben der EU deutlich.

Betroffen sind:

- Rechenzentren

- IT-Dienstleister

- KRITIS-Unternehmen

- mittelständische Unternehmen

Zu den wichtigsten Spezifikationen gehören:

- Risikomanagement

- Sicherheitsmaßnahmen nach Stand der Technik

- Meldepflichten bei Vorfällen

- Nachweispflichten gegenüber Behörden

Mehr dazu auf unserer Seite zur NIS2-Richtlinie für Unternehmen

IT-Grundschutz: Der Standard für Informationssicherheit

Der vom Bundesamt für Sicherheit in der Informationstechnik (BSI) entwickelte IT-Grundschutz bietet Unternehmen eine strukturierte Methode zur Umsetzung von Informationssicherheit.

Der IT Grundschutz umfasst:

- technische Maßnahmen

- organisatorische Maßnahmen

- infrastrukturelle Sicherheit

- physische Sicherheitsanforderungen

Besonders relevant für:

- Serverräume

- Rechenzentren

- kritische IT-Umgebungen

Mehr dazu lesen Sie in unserem Beitrag zum Rechenzentrumssicherheit.

KRITIS-Anforderungen für Rechenzentren

Kritische Infrastrukturen unterliegen besonders hohen Sicherheitsanforderungen.

Dazu gehören:

- hohe Verfügbarkeit

- Redundanz

- physische Resilienz

- Schutz vor Ausfällen

- dokumentierte Sicherheitsmaßnahmen

Auch Rechenzentren stehen zunehmend im Fokus regulatorischer Vorgaben.

Weitere Informationen finden Sie auf unserer Seite zu KRITIS-Anforderungen und Rechenzentrum-Sicherheit.

Warum Rechenzentrum-Reinigung ein Sicherheitsfaktor ist

Viele Sicherheitskonzepte und Sicherheitslösungen zur Rechenzentrumsicherheit konzentrieren sich ausschließlich auf Cybersecurity.

Doch in der Praxis zählen auch:

- Luftqualität

- Staubbelastung

- Kühlung

- technische Sauberkeit

Staub und Partikel können:

- Kühlungssysteme beeinträchtigen

- Hardware beschädigen

- Kurzschlüsse verursachen

- Ausfälle begünstigen

Professionelle Rechenzentrum-Reinigung reduziert diese Gefahren nachhaltig.

.

Unsere Leistungen für sichere Rechenzentren

Wir unterstützen Unternehmen und Betreiber kritischer IT-Infrastrukturen mit spezialisierten Leistungen:

- Reinigung von Rechenzentren

- Serverraum-Reinigung

- Entfernung von Feinstaub

- Reinigung sensibler IT-Umgebungen

- Dokumentation für Audits und Compliance

Unsere Leistungen unterstützen Unternehmen bei:

- NIS2-Vorbereitung

- Physischen IT-Sicherheitsgrundlagen

- KRITIS-Compliance

- ISO-27001-Anforderungen

Vorteile professioneller Rechenzentrum-Reinigung

Höhere Betriebssicherheit

Saubere Systeme arbeiten stabiler und zuverlässiger.

Weniger Ausfälle

Reduzierung technischer Bedrohungen durch Staub und Verschmutzung.

Unterstützung bei Audits

Dokumentierte Maßnahmen helfen bei Nachweispflichten.

Längere Lebensdauer der Hardware

Weniger Belastung durch Partikel und Wärmestau.

Für wen ist das relevant?

Unsere Leistungen eignen sich besonders für:

- Rechenzentrumsbetreiber

- KRITIS-Unternehmen

- Behörden

- IT-Dienstleister

- mittelständische Unternehmen

- Unternehmen mit Serverräumen

Fazit: Rechenzentrum-Sicherheit ist ganzheitlich

Moderne Rechenzentrum-Sicherheit umfasst:

- Cybersecurity

- organisatorische Maßnahmen

- physische Infrastruktur

Die Kombination aus:

- NIS2-Richtlinie

- BSI-Standard für IT-Sicherheitsmaßnahmen

- KRITIS-Anforderungen

- professioneller Rechenzentrum-Reinigung

schafft die Grundlage für stabile und sichere IT-Infrastrukturen.

Jetzt Beratung zur Rechenzentrum-Sicherheit anfragen

Sie möchten:

- Ihr Rechenzentrum sicherer machen?

- Risiken minimieren?

- regulatorische Standards erfüllen?

Wir unterstützen Sie mit professioneller Rechenzentrum-Reinigung und praxisnaher Beratung.

Jetzt unverbindlich Kontakt aufnehmen.

FAQ zur Rechenzentrum-Sicherheit

Was gehört zur Rechenzentrum-Sicherheit?

Dazu zählen technische, organisatorische und physische Sicherheitsmaßnahmen.

Warum ist Reinigung im Rechenzentrum wichtig?

Staub und Schmutz können Kühlung, Hardware und Betriebssicherheit beeinträchtigen.

Welche Rolle spielt NIS2?

Die NIS2-Richtlinie verschärft die Mindestanforderungen an Cybersicherheit und Nachweispflichten.

Was ist der Mindeststandard der IT-Sicherheit?

Ein Sicherheitskonzept des BSI zur strukturierten Umsetzung von Informationssicherheit.

Links