Datensicherheit ist eines der zentralen Themen im digitalen Zeitalter. Unternehmen, Organisationen und Privatpersonen stehen vor der Herausforderung, sensible Informationen vor unbefugtem Zugriff, Datenverlust und Cyberangriffen zu schützen. In einer Welt, in der Daten einen unschätzbaren Wert haben, wird Datensicherheit zur obersten Priorität. Dieser Artikel beleuchtet die wichtigsten Aspekte der Datensicherheit, zeigt Gefahren auf und gibt praktische Tipps für den effektiven Schutz von geschäftlichen und privaten Daten.

Was ist Datensicherheit?

Datensicherheit umfasst alle Maßnahmen und Technologien, die dazu dienen, digitale Informationen vor Verlust, Diebstahl, Manipulation oder unbefugtem Zugriff zu schützen. Ziel ist es, die Vertraulichkeit, Integrität und Verfügbarkeit von Daten zu gewährleisten – die sogenannten Schutzziele oder "CIA-Prinzipien" (Confidentiality, Integrity, Availability).

- Vertraulichkeit bedeutet, dass nur autorisierte Personen Zugriff auf bestimmte Daten haben.

- Integrität stellt sicher, dass Daten korrekt und vollständig sind.

- Verfügbarkeit garantiert, dass Daten bei Bedarf zugänglich sind.

Warum ist Datensicherheit wichtig?

Die Bedeutung von Datensicherheit kann nicht genug betont werden. Daten sind das Rückgrat moderner Unternehmen und persönlicher Kommunikation. Ein Datenverlust oder ein Sicherheitsvorfall kann schwerwiegende Folgen haben, darunter:

- Reputationsschäden: Ein Datendiebstahl kann das Vertrauen von Kunden und Geschäftspartnern erheblich beeinträchtigen.

- Finanzielle Verluste: Cyberkriminalität wie Ransomware können Betrieben Millionen kosten.

- Rechtliche Konsequenzen: Datenschutzgesetze wie die DSGVO (Datenschutz-Grundverordnung) verlangen den sorgfältigen Umgang mit personenbezogenen Daten. Verstöße können hohe Bußgelder nach sich ziehen.

Häufige Risiken für die Datensicherheit

Die Bedrohungen für die Datensicherheit sind vielfältig und entwickeln sich ständig weiter. Zu den häufigsten Risiken gehören:

- Cyberangriffe: Hacker nutzen Phishing, Malware und andere Techniken, um Zugang auf Informationen zu erhalten.

- Menschliches Versagen: Unachtsamkeit oder mangelnde Schulung von Mitarbeitern kann zu Sicherheitslücken führen.

- Technische Schwachstellen: Veraltete Software, schlecht konfigurierte Netzwerke oder schwache Passwörter öffnen Cyberkriminellen Tür und Tor.

- Datenverlust: Hardwareschäden, Naturkatastrophen oder fehlerhafte Backups können zum Verlust wertvoller digitaler Daten führen.

Best Practices für die Datensicherheit

Die gute Nachricht: Mit den richtigen Maßnahmen können viele Bedrohungen erheblich reduziert werden. Hier sind einige bewährte Praktiken, um Ihre Daten sicher zu halten:

-

Verwendung starker Passwörter

Passwörter sollten komplex, einzigartig und regelmäßig aktualisiert werden. Die Verwendung eines Passwort-Managers erleichtert das Erstellen und Verwalten sicherer Kennwörter. -

Datenverschlüsselung

Verschlüsselung stellt sicher, dass Daten selbst im Falle eines Diebstahls unlesbar bleiben. Informationen sollten sowohl bei der Übertragung (z. B. E-Mails) als auch im Ruhezustand (z. B. auf Festplatten) verschlüsselt werden. -

Regelmäßige Datensicherung (Backups)

Backups sind essenziell, um Daten im Falle eines Verlusts oder Angriffs wiederherstellen zu können. Diese sollten regelmäßig erstellt und an einem sicheren Ort gespeichert werden. -

Firewall und Antivirus-Software

Schutzlösungen wie Firewalls und Antivirus-Programme sind wichtige Barrieren gegen Sicherheitsbedrohungen. Sie sollten stets auf dem neuesten Stand sein. -

Training und Sensibilisierung

Mitarbeiter sind oft das schwächste Glied in der Sicherheitskette. Regelmäßige Schulungen helfen, Gefährdungen wie Phishing oder Social Engineering zu erkennen und zu vermeiden. -

Zugriffsrechte verwalten

Nicht jeder Mitarbeiter benötigt Zugriff auf alle Daten. Eine klare Rollenverteilung und das Prinzip der minimalen Rechte („least privilege“) verringern das Risiko von Insider-Bedrohungen. -

Regelmäßige Sicherheitsupdates

Software und Betriebssysteme sollten stets aktuell gehalten werden, um Sicherheitslücken zu schließen. Automatische Updates ermöglichen, dies zuverlässig umzusetzen.

Datensicherheit und DSGVO: Was Sie wissen müssen

Die Datenschutz-Grundverordnung (DSGVO) legt strenge Anforderungen an den Basisschutz personenbezogener Daten fest. Firmen müssen geeignete technische und organisatorische Maßnahmen zur Datensicherheit ergreifen, um die Sicherheit dieser Daten zu gewährleisten. Zu den zentralen Herausforderungen gehören:

- Transparenz: Betroffene müssen darüber informiert werden, wie ihre Daten verarbeitet werden.

- Datenminimierung: Es dürfen nur die Daten erhoben werden, die tatsächlich benötigt werden.

- Meldepflicht bei Datenpannen: Sicherheitsvorfälle müssen innerhalb von 72 Stunden den zuständigen Behörden gemeldet werden.

Die Einhaltung der DSGVO ist nicht nur eine rechtliche Verpflichtung, sondern auch ein bedeutender Schritt, um das Kundenvertrauen zu gewinnen.

Die Zukunft der Datensicherheit

Die Landschaft der Cyberbedrohungen entwickelt sich ständig weiter. Mit der zunehmenden Verbreitung von Technologien wie Künstlicher Intelligenz, dem Internet der Dinge (IoT) und Cloud Computing wird die Datensicherheit noch komplexer. Im Mittelstand wird durch klare Grundsätze und Datenanalysen sichergestellt, dass jede Veränderung in virtuellen Diensten vertraulicher bleibt, Vulnerability-Risiken verhindert werden und damit im Business ein hohes Maß an Trust geschaffen sowie verantwortungsvoll verwendeter Austausch ermöglicht wird. Folgende Trends zeichnen sich ab:

-

Zero-Trust-Modelle

Dieses Sicherheitskonzept geht davon aus, dass weder interne noch externe Systeme vertrauenswürdig sind, und verlangt eine kontinuierliche Überprüfung aller Zugriffe. -

Automatisierte Sicherheitssysteme

Künstliche Intelligenz und maschinelles Lernen werden zunehmend eingesetzt, um Bedrohungen in Echtzeit zu erkennen und darauf zu reagieren. -

Post-Quanten-Kryptografie

Mit der Entwicklung von Quantencomputern müssen neue Verschlüsselungstechnologien entwickelt werden, um ein Schutzkonzept sensibler Daten zu gewährleisten.

Fazit: Datensicherheit als Priorität

Datensicherheit ist kein Luxus, sondern eine Notwendigkeit. Ob für Gesellschaften oder Privatpersonen – der Schutz sensibler Informationen erfordert proaktives Handeln und die Nutzung moderner Technologien. Mit den richtigen Maßnahmen können Sie Ihre Daten effektiv schützen und das Vertrauen Ihrer Kunden und Partner stärken. Denken Sie daran: Im digitalen Umfeld ist Datensicherheit der Schlüssel zu nachhaltigem Erfolg.

NIS2 und die Bedeutung für die Cyber-Sicherheit

Die NIS2-Richtlinie stellt eine zentrale Verbindlichkeit für die Organisation der Cyber-Sicherheit in Europa dar. Sie definiert Schutzmaßnahmen, um Kritische Infrastrukturen (KRITIS) und Einrichtungen vor Cyber-Angriffen, Industriespionage und Cyber-Attacken zu schützen.

Verarbeitung und Schutz sensibler Daten

Die fortschreitende Digitalisierung führt dazu, dass Unternehmen und öffentliche Stellen zunehmend vertrauliche Daten verarbeiten. Eine sichere Verarbeitung ist essenziell, um Datenpannen und Datenschutzverletzungen zu vermeiden. Verfahren wie Datenmaskierung, Maskierung und Zugangskontrollen tragen zur Sicherung von personenbezogenen und gesundheitsbezogenen Daten bei. Die Einhaltung der EU-DSGVO sowie weiterer gesetzlicher Vorschriften ist hierbei zwingend erforderlich.

Sicherheitsmaßnahmen und IT-Sicherheitsgesetz

Um Cyber-Angriffe und den Missbrauch von Informationstechnik zu verhindern, schreibt das IT-Sicherheitsgesetz klare Regelungen vor. Betriebe müssen Prüfungen durchführen, Schwachstellen in ihrer Infrastruktur identifizieren und geeignete Sicherheitsmaßnahmen umsetzen. Die Erkennung und das Update von Tools, Anwendungen und Programme sind essenziell, um unbefugte Zugriffe zu unterbinden.

KMU und digitale Verantwortung

Besonders mittelständische Unternehmer und KMU stehen vor Herausforderungen bei der Umsetzung der NIS2-Anforderungen. Die Geschäftsführung trägt die Verantwortung für die Einhaltung der Pflichten, die sichere Verwaltung von Ressourcen und Monitoring der IT-Dienste. Eine strukturierte Checkliste mit Methoden, Grundsätzen und Vorgaben kann dabei helfen, die Ziele der NIS-2-Richtlinie effizient zu erreichen.

Cyber-Sicherheit im Unternehmensbereich

Unternehmungen müssen Benutzeraktivitäten analysieren und Datensicherheitsmaßnahmen zur Zurechenbarkeit und Authentifizierung implementieren. Dies umfasst die Autorisierung der Nutzer, den Schutz der Identität und die Einführung sicherer Service- und Netzwerk-Architekturen. Eine zuverlässige Information Technology mit klaren Datenhoheit-Strategien realisiert, den gesamten Lebenszyklus von Daten abzusichern.

Verhinderung von IT-Sicherheitsvorfällen

Um IT-Sicherheitsvorfälle wie Cyber-Attacken, Datenpannen oder Beschädigung von Systemen zu vermeiden, ist eine kontinuierliche Überwachung notwendig. Meldungen zu neuen Sicherheitsbedrohungen müssen ernst genommen und entsprechende Lösungen zur Verhinderung ergriffen werden. Security-Konzepte sollten sowohl mobile Geräte als auch stationäre Systeme umfassen, um ein ganzheitliches Unternehmens-Schutzkonzept zu gewährleisten.

Transformation und langfristige Strategie

Die IT-Transformation hin zu einer sicheren elektronischen Umgebung erfordert nachhaltige Aktivitäten und Investitionen in Verfahren zur Absicherung aller Branchen. Wirtschaftsunternehmen sollten regelmäßige Prüfungen durchführen und ihre Anwendungen durch Updates auf dem neuesten Stand halten. Die sichere Datenlöschung sowie eine klare Definition von Sicherheitsrichtlinien stellen sicher, dass der Zustand der IT-Systeme dauerhaft geschützt bleibt.

System- und Informationssicherheit

Die NIS2-Richtlinie und das IT-Sicherheitsgesetz definieren verbindliche Gesetze für den Schutz der digitalen Infrastruktur. Unternehmen aller Größenordnungen müssen sich mit den neuen Vorschriften auseinandersetzen und gezielte Schutzmaßnahmen ergreifen. Mit durchdachten Solutions, kontinuierlicher Verwaltung und einer vorausschauenden Überwachung können Angriffe, Viren und andere Bedrohungen erfolgreich abgewehrt werden.

Datensicherheitskonzept und Datenschutz im Unternehmen

Im Unternehmen ist der Datenschutz ein zentrales Thema, da die richtige Datennutzung nicht nur rechtliche Vorgaben, sondern auch die eigenen Werte schützt. Um Gefahr durch Kriminalität zu vermeiden, setzen erfahrene Firmen auf moderne Sicherheitstechnik, individuelle Datenschutzeinstellungen und umfassende Maßnahmen, die ein hohes Maß an Zuverlässigkeit und Safety gewährleisten.

Besonders in der Cloud sind sichere Lösungen entscheidend, um sensiblen Datenbestand abzusichern. Mit Blick auf die NIS2-Richtlinie gewinnt der ganzheitliche Ansatz des Unternehmens zusätzlich an Bedeutung, da nur durch koordinierte Maßnahmen ein belastbarer Schutz und nachhaltige Sicherheit erreicht werden kann.

Im Unternehmen spielt der Datenschutz eine zentrale Rolle, um personenbezogene Daten zu schützen und rechtliche Vorgaben einzuhalten. Neben technischen Funktionen sind auch organisatorische Maßnahmen entscheidend, um ein hohes Niveau des Datenschutzes sicherzustellen. Moderne Plattform-Lösungen in der Cloud unterstützen Unternehmen dabei, digitale Prozesse sicher zu gestalten und Sicherheitsrisiken zu minimieren.

Durch erfahrene Experten können passende Lösungen entwickelt werden, die auf die individuellen Bedürfnisse des Unternehmens zugeschnitten sind. So wird das Thema Sicherheit ganzheitlich betrachtet und durch gezielte Maßnahmen nachhaltig gestärkt.

Im modernen Unternehmen ist der Datenschutz ein zentrales Thema, das sowohl den täglichen Betrieb als auch die strategische Ausrichtung prägt. Erfahrene Experten unterstützen mit individueller Beratung und effektivem Support, damit passende Datensicherheitsmaßnahmen umgesetzt werden können. Eine ganzheitliche Lösung vereint Security-Konzepte und Data Security, wodurch sensible Informationen zuverlässig geschützt werden. So sorgen durchdachte Maßnahmen nicht nur für mehr Sicherheit, sondern stärken zugleich das Vertrauen in die Prozesse des Unternehmens.

Im Unternehmen ist der Datenschutz eng mit der Informationssicherheit und der IT-Sicherheit verbunden, wie es die DSGVO in ihrer Regelungen und einzelnen Kapiteln vorgibt. Ein wirksames ISMS (Informationssicherheits-Managementsystem) bildet dabei die Grundlage, um ein umfassendes Datensicherheitskonzept zu entwickeln. Dieses berücksichtigt die Verarbeitung personenbezogener Daten ebenso wie deren Speicherung, Übermittlung und Weitergabe. Durch klare Richtlinien und geschulte Mitarbeiter wird so sichergestellt, dass Datenschutz und Informationssicherheit im Unternehmen nachhaltig umgesetzt werden.

Im Unternehmen gewinnt der Datenschutz durch die NIS2 Richtlinie weiter an Bedeutung, da klare Aufgaben für Management und Mitarbeiter definiert sind. Neben der sicheren Verarbeitung personenbezogener Daten erfordert dies ein strukturiertes Datensicherheitskonzept, das im Rahmen eines ISMS umgesetzt wird. Dabei spielen Aspekte wie IT-Sicherheit, die richtige Anlage und Bewertung von Risiken sowie die regelmäßige Prüfung der Datenverarbeitung eine zentrale Rolle. In einzelnen Kapiteln oder gemäß rechtlicher Art.-Vorgaben wird festgelegt, wie Organisationen durch wirksame Strukturen und Prozesse dauerhaft geschützt bleiben.

Ein wirksames Datensicherheitskonzept definiert klare Anforderungen an die Datenverarbeitung und den Schutz personenbezogener Informationen im Sinne von Datenschutz und Datensicherheit. Auf Basis eines ISMS werden in einzelnen Kapiteln technische und organisatorische Maßnahmen beschrieben, die IT-Sicherheit stärken, den Verlust von Datensätzen verhindern und den Zugriff auf jede Datenbank kontrollieren.

Moderne Software-Lösungen aus Informatik und Business-Bereichen bieten dabei praxisnahe Ansätze, sodass ein Konzept entsteht, das nicht nur rechtliche Vorgaben und relevante Art.-Bestimmungen erfüllt, sondern die Organisation ganzheitlich schützt.

Ein Datensicherheitskonzept bildet die Grundlage für wirksamen Datenschutz und sorgt dafür, dass sensible Datensätze sowie die Datenverarbeitung personenbezogener Informationen zuverlässig beschützt werden. In Verbindung mit einem ISMS werden darin klare Standards für IT-Sicherheit definiert, sodass technische und organisatorische Maßnahmen ineinandergreifen. Ein solches Datensicherheitskonzept schafft Transparenz, stärkt das Vertrauen und stellt sicher, dass Unternehmen durch ein strukturiertes ISMS die Anforderungen an Datenschutz und Sicherheit langfristig erfüllen.

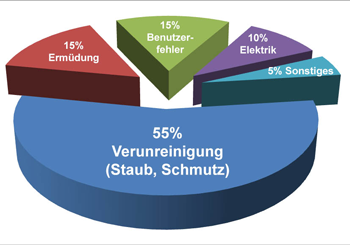

Die regelmäßige Reinigung des IT-Raums und der Informationstechnik ist ein wichtiger Bestandteil des ISMS und Datensicherheitskonzepts, da Staub, Schmutz oder unsachgemäße Umgebungseinflüsse die Hardware der Informations- und Kommunikationstechnik (IKT) beschädigen und damit zu Ausfällen oder Datenverlust führen können. Saubere und kontrollierte Umgebungen erhöhen die Zuverlässigkeit der Systeme, verlängern deren Lebensdauer und unterstützen eine stabile Betriebssicherheit. So unterstützt die physische Pflege der Infrastruktur direkt den Grundschutz der gespeicherten Informationen und die Einsatzbereitschaft der Datenverarbeitung.

Links