In der schimmernden Welt der Cloud-Technologie, wo das Internet unendliche Möglichkeiten bietet, lauern zugleich dunkle Gefahren. Ein einziges schwaches Passwort kann die Identity eines Nutzers gefährden und Tür und Tor für Malware und Ransomware öffnen, die heimlich in die sensibelsten Daten eindringen. Jeder ungesicherte Zugriff, jede Vernachlässigung der offenen Ports wird zum Einfallstor für verdächtige Aktivitäten, die das Vertrauen in digitale Systeme erschüttern. Der Guide zur Sicherheit ist nicht nur eine Empfehlung, sondern ein lebenswichtiger Schutzschild, um die eigene digitale Existenz zu bewahren. In der Schattenwelt des Cyberraums, wo Angreifer nach dem Root-Zugriff streben, ist das Active Directory die letzte Bastion gegen den totalen Verlust der Kontrolle über unsere wertvollsten Informationen.

Server Security, Datenschutz und IT Sicherheit

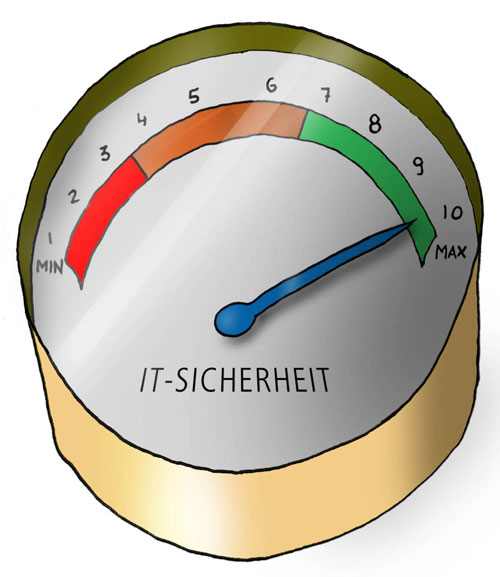

Als Chief Information Officer (CIO) nehmen Sie im Unternehmen die Aufgaben der strategischen Leitung und operativen Führung der Informationstechnik (IT) wahr. Neben der Planung (Business and IT-Vision) und dem Design der IT-Architektur sind der Betrieb (Delivery of IT-Services) sowie Operative Funktionen (Run The Business) Ihre IT-Aufgabengebiete. "Der Laden muss laufen", dafür sind Sie als IT-Leiter verantwortlich. Die Systemlandschaft muss sicher sein und die Informationstechnik muss verlässlich funktionieren. Fast alles hängt von der Server Sicherheit ab.

Damit ein zuverlässiges und sicheres Informationstechniksystem für einen effizienten Betrieb des Geschäftes zur Verfügung steht, bestehen für den IT-Verantwortlichen eine Vielzahl von Basisaufgaben. Die Sicherstellung des reibungslosen Betriebs der IT-Systeme und die Gewährleistung der Server-Sicherheit der IT-Systeme auf einem hohen Niveau stehen wohl an erster Stelle, d.h. Server-Burnouts müssen vermeiden werden.

Wie wird ein Burnout vermieden?

Im IT-Business leiden überdurchschnittlich viele Berufstätige am Burnout-Syndrom. Wer häufig Probleme und Konflikte hat, ist gestresst. Der Druck auf den IT-Manager ist groß, die physischen Belastungen sind hoch, Prozesse müssen ein Maximum an Effizienz erreichen. Ein funktionierendes Netzwerk verringert den Stresslevel ebenso wie eine körperliche Gesundheit. Wer selbst proaktiv gegen Stress steuert (bevor es zu spät ist) bleibt gesünder. Das Burnout-Risiko ist geringer, wenn es mehr Reflexion (Auseinandersetzung) mit Stressfaktoren gibt.

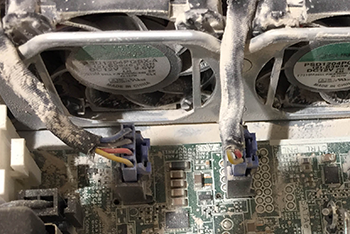

Stressfaktoren in der IT-Branche sind beispielsweise Projektarbeit, kleinteilige Arbeit, Leistungs- und Wissensverdichtung, hohe Komplexität, Verfügbarkeit der Mitarbeiter und Angst vor Problemen mit der IT-Infrastruktur wie Unterbrechungen und Ausfälle. Wenn ein Rechner ausfällt, wird es stressig. Ein Serverausfall ist ein Horrorszenario. Nach Bauarbeiten im Serverraum kann einen "der Schlag treffen", wenn die zentrale IT-Infrastruktur vom Baustaub bedeckt ist. Die Server Sicherheit ist nicht mehr gegeben.

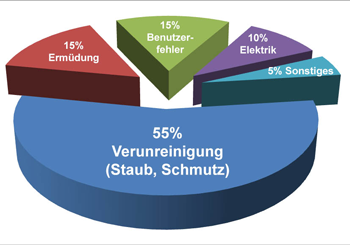

Eines der größten Risiken für Ausfälle der IT-Technik ist Staub

Meist sind Serverausfälle vermeidbar. Eines der größten Risiken für Ausfälle der IT-Technik ist die Kontamination der Server (Zentralrechner), Storages (Datenspeicher) oder Switches (Datenverteiler) durch Staub, vor allem Baustaub. Wenn die Lüfter und Netzteile durch Staub verstopft sind, zeigen sich typische Symptome eines Burnouts: Müdigkeit und Erschöpfung bis zum Totalausfall.

Rechner benötigen eine saubere Umgebung. IT-Geräte und Serverräume sollten regelmäßig gewartet und gereinigt werden, nur so ist eine Server-Sicherheit gewährleistet. Präventive Reinigungsmaßnahmen für Ihren Serverraum und moderne Reinigungstechniken für Server (Zentralrechner), Storages (Datenspeicher) und Switches (Datenverteiler) halten Ihre Technik am Laufen und erhöhen die Server Sicherheit.

Reinigungsmaßnahmen für Hardware und Serverräume unterscheiden sich je nach Art der Verschmutzung und des Umfeldes beispielsweise in Reinigung im laufenden Betrieb und in Sanierung der Geräte mit geregelter Downtime. Meist ist die konventionelle Trockenreinigung im Druckluft-, Absaug- und Wischverfahren die effektivste, nachhaltigste, zeit- und kostengünstigste Variante.

Der Staub wird durch spezielle, antistatische ESD-Sicherheitssauger mit HEPA-Filter (Schwebstofffilter), Spezial-Druckluft , fusselfreie ESD-Reinigungstücher und Reinigungsmittel entfernt. Die Geräte, Racks und Räumlichkeiten werden inklusive der staubbelasteten Raumluft komplett vom Feinstaub befreit. So lässt sich Stress vermeiden, damit Sie und Ihre Anlagen keinen Burnout erleiden.

Was ein sicheres System benötigt, Staub ist eine große Sicherheitslücke

Da nahezu alle Organisationen von einer funktionierenden Informationstechnik (IT) und Kommunikationstechnik (TK) abhängig sind, ist die Serversicherheit ernst zu nehmen. Server Sicherheit schützt vor Datenverlusten, minimiert das Risiko von Server-Ausfällen und gewährleistet Schutz für Fileserver, Printserver, Mailserver, Webserver. Dazu zählen Zentralrechner, Datenspeicher, Datenverteiler, Komponenten, Arbeitsplatz-PCs und mobile Geräte.

Server ermöglichen die Basisdienste für das Netzwerk wie Benutzerverwaltung, Anmeldung, Berechtigungen, Zugriff auf Dateien, E-Mail, Datenbanken und Druckerdienste. Server haben eine zentrale Bedeutung für die funktionierenden Arbeitsabläufe eines Unternehmens. Schenken Sie daher der Serversicherheit eine besondere Beachtung.

Die Hauptaufgabe der internen IT-Infrastruktur ist die ständige Bereitstellung von Prozessen, Diensten und Daten für Mitarbeiter, Management, Kunden und Partner. Zentralrechner sind Dreh- und Angelpunkt einer Organisation. Die zentrale IT-Infrastruktur muss sicher laufen. Rechner sind unentbehrlich für die Zusammenarbeit im Unternehmensnetzwerk, sie "dienen" dem Austausch von Datensätzen, der Organisation der Arbeitsabläufe und bieten die Dienste für die jeweiligen Aufgaben der Abteilungen im Betrieb.

Für den Serverschrank, Arbeitsstationen und die Daten existieren eine Vielzahl an Risiken und Gefahren. Kenntnisse über die Installation, Einrichtung, Konfiguration, Möglichkeiten und Funktionen eines Servers sind für die Serversicherheit unerlässlich. Die Rechtevergabe und Verschlüsselung sind nur einige der Konzepte, mit denen Rechner abgesichert werden können. Staub im Serverraum und in den 19 Zoll Racks ist eine große Sicherheitslücke und stellt eine große Gefährdung für die Sicherheit und IT Security dar.

ITK Geräte müssen vor Risiken und Gefahren geschützt werden

Die zentrale IT-Infrastruktur in Rechenzentren (RZ), Data-Center und Serverräumen bildet das Herz einer jeden Organisation. IT-Geräte müssen gegen Risiken und Gefahren geschützt werden. Staub stellt eine große Gefährdung für die zentrale IT-Infrastruktur und Server-Sicherheit dar. Die Server Reinigung & Sanierung ist bei Facility-Manager wahrscheinlich nicht ganz oben auf der Prioritätenliste, sollte sie aber sein. Staub und Verschmutzungen im Serverraum können die IT-Geräte wie Server, Storages, Switches und TK-Anlage erheblich schädigen. Baustaub nach Bauarbeiten oder Ruß nach einem Brand können den Betrieb sogar innerhalb weniger Minuten lahmlegen.

Serverräume und Serverschränke spielen eine entscheidende Rolle für die Sicherheit. Serverräume beherbergen wertvolle Hardware, Software und Daten. Ein „unsicherer“ Serverraum stellt für die Organisation ein sehr hohes Risiko dar. Staub birgt ein großes Risiko von Kurzschlüssen, Brand und Ausfällen, das verursacht Instandsetzungskosten und Ausfallzeiten. Serversicherheit schafft Zuverlässigkeit von Prozessen, Schutz von Kundendaten und Firmengeheimnissen sowie Zufriedenheit von Mitarbeitern, Kunden und Partnern.

Um in einer Cloud-Umgebung die Sicherheit zu gewährleisten, sollten sichere Passwörter und Best Practices für den Login verwendet werden. Tools zur Überwachung von Sicherheitslücken sind dabei unerlässlich, um Schwachstellen zu identifizieren. Insbesondere beim Linux- und Windows-Server ist ein sicherer Access entscheidend, um Hacker und Botnets fernzuhalten. Anbieter bieten Support bei der Einrichtung von Backup und der Absicherung der Domain und Endpoints. Besonders wichtig ist es, die CPU und den Root-Zugriff im Blick zu behalten. Identity-Management und remote Zugriff sollten durch Sicherheitsfunktionen geschützt werden.

| Ein Serverausfall kann das gesamte Rechnernetz lahmlegen | |

|---|---|

| ✔ | Unterbrechung von Prozessen |

| ✔ | Ausfall der Unternehmens-IT und des laufenden Betriebes |

| ✔ | Einschränkung der Datenverfügbarkeit |

| ✔ | Datenverluste |

| ✔ | Benutzer können nicht mehr mit den Anwendungen arbeiten |

| ✔ | Verärgerte Mitarbeiter, Kunden, Partner und Lieferanten |

| ✔ | Vertragsstrafen wegen verpasster Termine und Deadlines |

Um das Risiko von Beeinträchtigungen und Ausfällen zu minimieren, ist die Serversicherheit zu optimieren. Sichern Sie Ihre Schnittstellen. Hierzu gehören Virenschutz, Firewall sowie Monitoring, aber vor allem müssen Server physisch gegen Feuer, Feuchtigkeit, Stromausfälle, Einbruch, Diebstahl, Sabotage, Staub und anderen Verunreinigungen abgesichert werden.

Wie kann die Server Sicherheit gewährleistet werden?

Damit ein Server sicher betrieben werden kann, müssen verschiedene Maßnahmen beachtet werden. Durch "gefährliches Halbwissen" oder Leichtsinn bei den Sicherheitseinstellungen können Daten von Nutzern abgegriffen und widerrechtlich verwendet werden.

Das Bundesamt für Sicherheit in der Informationstechnik (BSI) hat einen IT-Grundschutz Katalog bereitgestellt, der die gängigsten Gefahrenszenarien anspricht und entsprechende Mittel beschreibt. Ist ein Rechner unsicher, können Schäden für Unternehmen und Nutzer entstehen.

Für den sicheren Betrieb mit minimal notwendigen Sicherheitsansprüchen müssen einige Maßnahmen beachtet werden. Sicherheitsanforderungen müssen an die verschiedenen Serverrollen und -Funktionen wie Fileserver, Webserver, Microsoft Exchange, SQL-Server oder Virtualisierung angepasst werden. Eine Vielzahl grundlegender Absicherungen ist auf Betriebssystemebene mit bordeigenen Mitteln umsetzbar und gelten unabhängig vom Einsatzzweck eines Servers. Ein wirkungsvoller Schritt zu mehr Server Sicherheit ist die Sauberkeit im Serverraum.

| Wie kann die Server Sicherheit gewährleistet werden? | |

|---|---|

| ✔ | Wahl eines „sicheren“ Betriebssystems |

| ✔ | Planung von Serversystemen |

| ✔ | Sichere Installation |

| ✔ | Betriebssystem in Minimal-Variante installieren |

| ✔ | Gesicherte Administration von Serversystemen |

| ✔ | Abgesicherte Konfiguration von Windows |

| ✔ | Patch- und Änderungsmanagement, Sicherheitsupdates |

| ✔ | Auf einem Rechner die Sicherheit testen |

| ✔ | Zusätzliche Software vermeiden |

| ✔ | Zentrale Benutzerverwaltung |

| ✔ | Zugriffsrechte gezielt vergeben |

| ✔ | Pflege von Benutzern und Berechtigungen |

| ✔ | Minimale Rechtevergabe für Programme und Nutzer |

| ✔ | Rechner regelmäßig auf Sauberkeit prüfen |

| ✔ | Protokolldaten speichern und prüfen |

| ✔ | Verschlüsselung |

| ✔ | Integritätsprüfung |

| ✔ | Regelmäßig Datensicherung, Backups erstellen |

| ✔ | Schutz vor Schadsoftware |

| ✔ | Authentisierung und Autorisierung in Windows Server |

| ✔ | Sicherheitsprüfung |

| ✔ | Schutz der Systemintegrität |

| ✔ | Kommunikationsfilterung, Firewall einrichten |

| ✔ | VPN für den Fernzugriff (Home-Arbeitsplatz, mobile Geräte) |

| ✔ | Virenschutz |

| ✔ | Intrusion Detection Systeme (IDS) als Firewallergänzung |

| ✔ | Serverraum absichern |

| ✔ | Staubfreiheit |

| ✔ | Anwender schulen, Sensibilisierung |

Zusätzlich zu Server Sicherheit und grundlegenden Sicherheitsmaßnahmen gibt es viele verschiedene Möglichkeiten, auf einem Server Sicherheit zu schaffen und zu erhalten.

| Zusätzliche Sicherheitsmaßnahmen für Server | |

|---|---|

| ✔ | Festplattenverschlüsselung |

| ✔ | Angriffserkennung bei Windows |

| ✔ | Redundanz und Hochverfügbarkeit |

| ✔ | Starke Authentifizierung |

| ✔ | Herunterfahren verschlüsselter Serversysteme und virtueller Maschinen |

| ✔ | zentrales Monitoring |

Standards und Kriterien zur Absicherung der IT

Wenn Angreifer es schaffen, die Verfügbarkeit von Servern zu stören, in Serversysteme einzudringen, um Daten abzugreifen (Angriff auf die Vertraulichkeit) oder Daten zu manipulieren (Angriff auf die Integrität), können sie erheblichen Schaden anrichten. Server können auch durch technische Defekte ausfallen.

Die BSI-Standards zur Internet-Sicherheit (ISi-Reihe) empfehlen als Absicherung eines Servers (Webserver) generell ein Minimalsystem. Es bietet durch den Verzicht auf nicht benötigte Hard- und Software-Komponenten eine möglichst geringe Angriffsfläche für Bedrohungen.

Server-Sicherheit: BSI-Standards zur Internet-Sicherheit (ISi-Reihe)

Bedrohungen und Schwachstellen für Server (Gefährdungslage)

| Bedrohungen und Schwachstellen für Server (Gefährdungslage) | |

|---|---|

| ✔ | Unzureichende Planung von Server |

| ✔ | Manipulierte Hardware, Spionagechips |

| ✔ | Unbedachte Cloud-Nutzung |

| ✔ | Fehlerhafte Administration von Windows-Servern |

| ✔ | Unsachgemäßer Einsatz von Gruppenrichtlinien (GPOs) |

| ✔ | Verlust von Daten |

| ✔ | Cyber-Kriminalität |

| ✔ | Computerbetrug |

| ✔ | Integritätsverlust schützenswerter Informationen oder Prozesse |

| ✔ | Software-Schwachstellen oder -Fehler |

| ✔ | Unberechtigtes Erlangen oder Missbrauch von Administratorrechten |

| ✔ | Kompromittierung von Fernzugängen |

| ✔ | Ausspähen und Abfangen von Informationen (Spionage) |

| ✔ | Datenfälschung, Datenveränderung |

| ✔ | Abhören von Informationen |

| ✔ | Fehlplanung oder fehlende Anpassung |

| ✔ | Offenlegung schützenswerter Informationen |

| ✔ | Informationen oder Produkte aus unzuverlässiger Quelle |

| ✔ | Manipulation von Hard- oder Software |

| ✔ | Manipulation von Informationen |

| ✔ | Unbefugtes Eindringen in IT-Systeme |

| ✔ | Ausfall von Geräten oder Systemen |

| ✔ | Fehlfunktion von Geräten oder Systemen |

| ✔ | Ressourcenmangel |

| ✔ | Software-Schwachstellen oder -Fehler |

| ✔ | Verstoß gegen Gesetze oder Regelungen |

| ✔ | Unberechtigte Nutzung oder Administration von Geräten und Systemen |

| ✔ | Fehlerhafte Nutzung oder Administration von Geräten und Systemen |

| ✔ | Missbrauch von Berechtigungen |

| ✔ | Personalausfall |

| ✔ | Identitätsdiebstahl |

| ✔ | Abstreiten von Handlungen |

| ✔ | Missbrauch personenbezogener Daten |

| ✔ | Schadprogramme |

| ✔ | Verhinderung von Diensten (Denial of Service) |

| ✔ | Sabotage |

| ✔ | Social Engineering |

| ✔ | Einspielen von Nachrichten |

| ✔ | Datenverlust |

| ✔ | Integritätsverlust schützenswerter Informationen |

| ✔ | Staub und Verschmutzungen der Hardware |

| ✔ | unzureichende Kühlung |

| ✔ | elementare Gefahren, Wasser, Hitze |

| ✔ | und vieles mehr |

Überwachung der Security von Servern und Netzwerk

Ein wesentlicher Bestand eines IT-Sicherheitskonzeptes ist die Überwachung der Serversicherheit. Die dafür notwendigen Schutzmaßnahmen sind im Rahmen der Sicherheitsrichtlinien zu definieren.

Durch die Bereitstellung von Überwachungsrichtlinien erhöhen Sie die Serversicherheit. In den Gruppenrichtlinien der aktuellen Microsoft Server Betriebssysteme sind Einstellungsmöglichkeiten für das Sicherheitsprotokoll. Erfolgreiche oder fehlgeschlagene Aktivitäten können in das Sicherheitsprotokoll eines Serversystems geschrieben werden.

| Überwachung der Server-Sicherheit | |

|---|---|

| ✔ | Protokollierung der Kontoanmeldung |

| ✔ | Überwachung der Kontoverwaltung und Rechte |

| ✔ | Detaillierte Überwachung |

| ✔ | Protokoll der Domänen-Dienste Zugriffe |

| ✔ | Protokoll An-/Abmelden |

| ✔ | Protokoll der der Objekt-Zugriffe |

| ✔ | Richtlinien-Änderungen |

| ✔ | Änderungen der Berechtigung |

| ✔ | Systemüberwachung |

| ✔ | Globale Objektzugriffsüberwachung |

| ✔ | visuelle Prüfung auf Verschmutzungen im Serverschrank und Serverraum |

EU-DSGVO: Datenschutz und physikalische Serversicherheit

Die EU-Datenschutz-Grundverordnung, kurz EU-DSGVO hat das Bundesdatenschutzgesetz grundlegend geändert. Organisationen stehen vor einer großen Herausforderung und Verantwortung. Dabei muss auch die physikalische Sicherheit auf Vordermann gebracht werden. Die EU-DSGVO hat große Auswirkungen auf Bestimmungen zur physikalischen Informationssicherheit. Endpoint Sicherheit in Unternehmen ist für den zuverlässigen Schutz von Daten mitverantwortlich.

Die DSGVO trifft nicht nur Großkonzerne, sondern auch kleine und mittelständische Unternehmen. Alle Organisationen sind gefordert, ihren Datenschutz und die physikalische Server-Sicherheit verantwortungsvoll zu überprüfen, umfassend zu dokumentieren und organisieren und umzusetzen. Um ein dem Risiko angemessenes Schutzniveau zu gewährleisten sind geeignete technische und organisatorische Maßnahmen zu treffen. Es ist darauf zu achten, dass die IT-Systeme stabil laufen und gegen Angriffe und Gefahren geschützt sind.

Im IT-Grundschutz für Rechenzentrum und in der ISO 27001 werden potentielle physikalische Gefahren wie Ausfall von IT-Systemen, Brand, Blitz, Feuer, Wasser, Temperatur, Luftfeuchte, unbefugter Zutritt, Ausfall der Stromversorgung, Diebstahl, Vandalismus, Sabotage, Staub, und andere Verschmutzungen beschrieben. Ausfallzeiten durch Defekte sind meist lang und teuer.

Wichtige Maßnahmen zur Security: Wartung und Reinigung

Sicherheitsmaßnahmen für Serversysteme lassen sich in vier Bereiche aufteilen.

| Unterteilung von Sicherheitsmaßnahmen für Server | |

|---|---|

| ✔ | Sicherheit der physischen Umgebung / Serverraumsicherheit |

| ✔ | Präventive Sicherheitsmaßnahmen für Serversysteme (u.a. Wartung, Monitoring) |

| ✔ | Reaktive Sicherheitsmaßnahmen / Schäden abwehren (u.a. Instandhaltung, Wartung, Reinigung, Sanierung) |

| ✔ | Folgen / Folgeschäden minimieren (u.a. Instandsetzung, Reinigung, Sanierung) |

Um die Sicherheit Ihrer Daten und ihres Netzwerkes kontinuierlich zu überwachen und zu verbessern, stehen Ihnen unsere Techniker mit Kompetenz und Erfahrung zur Seite. Wir erarbeiten Lösungen zur Server-Sicherheit und Netzwerksicherheit, damit die Anforderungen an einen Grundschutz innerhalb eines Netzwerkes gewährleistet sind.

Die Umsetzung und Überprüfung von IT-Sicherheitsrichtlinien sind strategische Grundlagen, um Ihr Firmennetzwerk von außen und von innen vor Angriffen zu schützen. Auch im kleinsten Unternehmen sollte der Schutz wichtiger IT-Systeme existieren. Der physische Schutz der Daten, Serverschränke und Serverräume mit allen Gefährdungspotenzialen (Temperatur, Wasser, Feuer, Staub und vieles mehr) sind für jedermann von enormer Bedeutung.

Die Sensibilisierung der User für sicherheitsrelevante Themen sollte nicht vernachlässigt werden. Mitarbeiterschulungen schützen vor unbeabsichtigten Handeln mit dem Computer und dessen Folgen. Meist reicht ein Klick auf einen Anhang einer E-Mail oder ein Klick auf einen Link einer E-Mail oder Internet-Seite, um alle Sicherheitsbemühungen zu unterlaufen.

Staub ist eine große Gefahr - Professionelle Reinigungsservices für kontrollierte Umgebungen

Server stehen geschützt in Serverschränken (Racks) Serverräumen oder Rechenzentren (RZ). Die Hardware muss regelmäßig gewartet werden. Die Geräte sind physischen Gefahren ausgesetzt und durch die zentrale Rolle der Server wirken sich Probleme und Ausfälle im Serverraum schnell im gesamten Betrieb aus. Erhöhen Sie die Server Sicherheit durch Sauberkeit im Serverraum.

Betrachten Sie die gesamte Umgebung des Serverraums. Server können durch umliegende Räumlichkeiten gefährdet werden, zum Beispiel durch Bauarbeiten, Renovierung oder Umbaumaßnahmen im nahen Umfeld. Baustaub kriecht minutenschnell durch jede noch so kleine Ritze in jeden Winkel und jede Ecke. Dabei leiden ebenso die zu schützenden Versorgungskabel sowie Rauchmelder und Brandmeldeanlagen im Hohlboden des Doppelbodens, die vor Bränden warnen sollen. Baustaub verursacht Fehlalarme, Kurzschlüsse in Servern, erhöht die Brandgefahr beträchtlich und senkt die Server Sicherheit.

IT & Serverreinigung sind professionelle Reinigungsservices für kontrollierte Umgebungen wie Rechenzentren (RZ), Datacenter, Serverräume, Racks, Anlagen, Hardware und Geräte der Informationstechnologien (IT) wie Zentralrechner, Datenspeicher (Storages) und Datenverteiler (Switches). OEM Hardware Hersteller und Versicherer stellen für einen sicheren Betrieb der Rechner hohe Anforderungen an die Umgebungsbedingungen in Serverräumen.

Die Partikelanzahl in der Luft muss auf ein Minimum reduziert werden. Für die geforderte Sauberkeit gilt die Norm DIN EN ISO 14644-1 Klasse 8 oder besser, um die Server und andere Komponenten in einem verlässlichen Zustand zu halten. Wer diese Norm einhält, sichert sich gegen Garantieverlust ab und erhöht selbstverständlich die Sicherheit, Ausfallsicherheit, Verfügbarkeit, Langlebigkeit und Werterhalt der IT-Infrastruktur.

Server-Sicherheit durch Sauberkeit – das ist unsere Kernkompetenz. Serversicherheit durch Sauberkeit im Serverraum lohnt sich. Die Serverraumreinigung spart Zeit, Nerven und Kosten

Informieren Sie sich über unsere Server Sicherheit durch Sauberkeit im Serverraum