Die NIS2-Richtlinie (NIS2) ist ein Spielveränderer im Bereich der Cybersicherheit – eine deutliche Antwort auf die ständig wachsenden Bedrohungen, die Unternehmen und Infrastrukturen in der gesamten Europäischen Union gefährden. Während die Welt zunehmend vernetzt ist, eröffnen sich Cyberkriminellen neue, raffinierte Angriffsmöglichkeiten, die tiefgreifende Schäden anrichten können.

Hier kommt die NIS2-Richtlinie ins Spiel – ein mutiger und entschlossener Schritt, der weit über die ursprüngliche NIS-Richtlinie (NIS) hinausgeht, um die digitale Cyber-Sicherheit (Network Security) in der EU zu revolutionieren. Die NIS-Richtlinie sowie ihre Weiterentwicklung in NIS-2 zielen auf die Gewährleistung hoher Standards der Netz- und Informationssicherheit in Netzen und Informationssystemen ab, insbesondere in kritischen Branchen. Mitgliedstaaten der EU sind verpflichtet, entsprechende NIS-Strategien zu entwickeln und umzusetzen.

Dabei spielen NIS-Behörden eine zentrale Rolle bei der Umsetzung und dem Support der NIS 2 Richtlinie. Organisationen, die wesentliche Dienste erbringen, müssen eine NIS-Risikoanalyse durchführen, NIS-Sicherheitsmaßnahmen etablieren und im Fall von Sicherheitsvorfällen eine NIS-Meldung abgeben. Zur Überprüfung der Einhaltung dient das NIS-Audit, und langfristig kann eine NIS-Zertifizierung angestrebt werden. Die Einhaltung aller relevanten NIS-Anforderungen ist entscheidend für die NIS-Konformität. So tragen NIS-Verordnungen und -Dienste zur nachhaltigen Stärkung der digitalen Resilienz bei.

Die Dringlichkeit der NIS2-Richtlinie und Network Security

Es war nie dringlicher als heute, sich der Bedeutung umfassender Cybersicherheitsmaßnahmen bewusst zu werden. Betriebe, die glauben, in einer sicheren elektronischen Umgebung zu operieren, könnten schneller in die Zielscheibe von Hackern geraten, als sie denken. Die Zahl von Zero-Day-Exploits, bei denen Hacker bisher unbekannte Schwachstellen ausnutzen, wächst rasant. Für Organisationen bedeutet das, dass ein einziger ungesicherter Moment in ihrem Information Technology Netzwerk katastrophale Auswirkungen haben kann.

Die NIS-2-Richtlinie, das NIS-2-Umsetzungs- und deutsche Sicherheitsgesetz unterstreichen genau diese Realität. Firmen, die sich nicht an die verschärften Cyber- und Sicherheitsvorgaben (Network- und IT-Protection) halten, riskieren ihren Ruf und hohe Strafen, die empfindlich auf das Unternehmenswachstum schlagen können. Vor allem aber riskieren sie den Verlust der Kontrolle über Daten und Systeme, was existenzielle Gefährdungen für Branchen jeder Größe bedeuten kann.

Die NIS2-Richtlinie stärkt die Cybersicherheit kritischer Einrichtungen und Betreiber digitaler Dienste. Sie erweitert die Anforderungen an Informationssysteme und Geschäftsprozesse. Der Zweck ist, Vorfälle in der Informationstechnik frühzeitig zu erkennen und die Resilienz der Versorgung zu erhöhen.

Das NISG dient als nationales Dachgesetz und setzt die verbindlichen Vorschriften in deutsches Recht um. Betreiber müssen technische und organisatorische Sicherheitsstandards im Betrieb ihrer Systeme und Anlagen erfüllen. Dazu zählen Werkzeuge zur Überwachung von Funktionen und zur Meldung von Sicherheitsvorfällen.

Umsetzung der NIS-2-Richtlinie: Anforderungen an Beratung zum Netz- und Cyberschutz in Deutschland

Im Zuge der Umsetzung der NIS-2-Richtlinie (NIS-2-RL) sind Unternehmer, Dienstleister und Betreiber kritischer Infrastruktur verpflichtet, strenge Sicherheitsrichtlinien und IT-Sicherheitsrichtlinien einzuhalten. Die Richtlinien und Vorschriften sollen die Informationssicherheit, den Schutz elektronischer Informationssystemen sowie die Anlage- und Datensicherheit gewährleisten. Die erweiterten NIS-Richtlinien zielen darauf ab, ein einheitliches Niveau an Sicherheitsmaßnahmen, Risikomanagement, und Schutzvorkehrungen zur Sicherung und Aufrechterhaltung von KRITIS in allen Mitgliedstaaten der EU sicherzustellen.

Die Beratung zur Gefährdungsbeurteilung, die Einhaltung von Normen, Leitlinien, Verwaltungsvorschriften und weiteren gesetzlichen Pflichten aus dem NIS-2-Umsetzungs- und Cybersicherheitsstärkungsgesetz ist dabei essenziell. Das IT-Sicherheitszentrum des Bundes als zuständiges Bundesamt unterstützt bei der Ausarbeitung von Regeln, der IT-Grundschutz bietet eine Basis für ein ISMS, das zur Absicherung kritischer Einrichtungen beiträgt.

Im Kontext von KRITIS wird besonderes Augenmerk auf sichere Dienstleistungen und digitale Servicestrukturen gelegt. Die Umsetzung der NIS-2 erfolgt in Deutschland durch die NIS2Umsucg, wobei die IT-Sicherheitsvorfälle dokumentiert, analysiert und gemäß Richtlinie gemeldet werden müssen. Einheitliche Policy-Strukturen, abgestimmte Regelwerke und konkrete Anforderungen helfen, die europäische Systemsicherheit mit Systemsicherheit Vertraulichkeit, Integrität und Verfügbarkeit (CIA) nachhaltig zu verbessern und NIS-2-regulierte KRITIS-Sektoren wirksam zu schützen.

Das BSIG wird um neue Pflichten und Aufgaben im Bereich der IT-basierten Sicherheit ergänzt. Rechtsverordnungen konkretisieren die Vorgaben für Hardware, Netze und Services. Unternehmen benötigen häufig Beratung, um die Vorschriften umzusetzen. Insgesamt verbessert der NIS2-Sicherheitsrahmen die Digitalisierung, die Resilienz und das Vertrauen in sichere Informationssysteme.

Die NIS2-RL legt Anforderungen für Betreiber und Einrichtungen kritischer Services fest. Die Zielvorgabe ist, Informationssysteme und Netzwerke sicher zu gestalten und die Resilienz gegen Vorfälle zu erhöhen. KRITIS-Betreiber müssen systemtechnische und organisatorische Sicherheitsstandards einhalten und geeignete Werkzeuge einsetzen.

Wer ist von der NIS-2-Richtlinie betroffen? – Mehr Sektoren, größere Reichweite der NIS-2

Die NIS2 Richtlinie erweitert den Geltungsbereich erheblich. Nicht nur Institutionen, die als "sicherheitsentscheidende Strukturen" wie Energieversorger oder Gesundheitseinrichtungen gelten, fallen unter die NIS-2-Richtlinie (Zweite Network Security Directive). Auch digitale Dienstleister, Banken, Postdienste und viele andere Wirtschaftssektoren sind nun gezwungen, ihre Cybersicherheitspraktiken zu überdenken und zu festigen. Das heißt, dass fast jedes Unternehmen, das in irgendeiner Weise mit digitaler Infrastruktur arbeitet, auf eine Art von der NIS-2-Richtlinie, Cybersecurity und Verordnung betroffen sein wird.

Kritische Unternehmen stehen im Zuge von NIS-2 und dem kommenden NIS2-Umsetzungsgesetz vor NIS2-Auflagen, die im Rahmen von Regulierung und Gesetzes-initiativen wie dem KRITIS-Dachgesetz oder dem BSI-Gesetz umgesetzt werden müssen. Dazu zählen Risikomanagementmaßnahmen, Zugriffskontrolle, die Erfüllung konkreter NIS2-Pflichten sowie die Einhaltung der NIS2-Meldepflicht bei Sicherheitsvorfällen.

Entscheidend ist, dass Unternehmen ihre NIS2-Relevanz und NIS2-Betroffenheit prüfen, beispielsweise durch einen NIS2-Compliance-Check, und ihr Informationssicherheitsmanagements weiterentwickeln. Hierbei helfen digitale Dienste und Services, praxisorientierte Best Practices, spezialisierte Beratung sowie Werkzeuge wie Endpoint-Schutzlösungen oder Vorkehrungen zur sicheren Transformation bestehender EDV-Anlagen. Nur durch gesicherte Prozesse, Technologien und Abläufe können Unternehmen die Anforderung nachhaltig umsetzen.

Die Meldepflichten bei Sicherheitsvorfällen werden verschärft und durch ein nationales NIS-Team überwacht. Durch Verordnungen und Rechtsverordnungen werden die konkreten Pflichten und Prozesse verbindlich geregelt. Rechtskonformität und gegebenenfalls Zertifizierung werden zu zentralen Aufgaben für Betreiber wesentlicher Anlagen.

Die Digitalisierung erfordert sichere Systems und Informationssysteme, die fortlaufend überprüft und angepasst werden.

Beratung unterstützt Unternehmen dabei, ihre Pflichten nach dem EU-IT-Sicherheitsrecht effizient umzusetzen. Damit festigt die Richtlinie die Resilienz und das Sicherheitsniveau der Versorgung. Insgesamt sorgt das EU-IT-Sicherheitsrecht für ein höheres Niveau an Anlage- und Cybersicherheit und klarere Meldepflichten in der EU.

Die dramatischen Konsequenzen der Nichteinhaltung der NIS-2-Richtlinie (NIS-2-RL)

Die Durchsetzung der NIS 2 EU-Richtlinie für Cybersicherheitsniveau, NIS-2-RL und des IT-Sicherheitsgesetzes ist streng. Einrichtungen, die es versäumen, die Vorgaben für Internet-, Cyber-, Network- und NIS2-Sicherheitsmaßnahmen für Information-Technology nachzukommen, müssen mit harten Sanktionen rechnen. Geldstrafen in Millionenhöhe sind nicht nur eine Möglichkeit, sondern eine reale Bedrohung. Noch dramatischer sind die Folgen für die Organisation selbst – ein Cyberangriff, der aufgrund mangelnder Sicherheitsvorkehrungen (IT-Sicherheitsvorfall) durchdringt, könnte den kompletten Stillstand des Unternehmens zur Folge haben.

Man stelle sich einen Online- oder Cyberangriff auf ein Wasserwerk oder ein Krankenhaus vor. Die Auswirkungen auf die Einrichtungen könnten ohne Maßnahmen der NIS-2-Richtlinie verheerend sein: Versorgungsausfälle, schwerwiegende Datenverluste und der Verlust des Vertrauens der Öffentlichkeit.

Für viele Organisationen bedeutet das, dass eine Rückkehr zur Normalität Monate oder sogar Jahre dauern kann – wenn es überhaupt gelingt. Das BSI ist in Deutschland die zentrale Behörde für die Umsetzung und Beaufsichtigung der Richtlinie über Handlungsoptionen für ein hohes gemeinsames IT-Schutzniveau in der Union.

Die NIS2-Richtlinie intensiviert die Cybersicherheit in europäischen Einrichtungen und bei Betreibern kritischer Anlagen. Sie erweitert die Pflichten für KRITIS-Betreiber deutlich. Die Zielsetzung ist ein höheres Schutzniveau für jedes Informationssystem und die allgemeine Resilienz digitaler Systeme.

Meldepflichten sorgen dafür, dass Sicherheitsvorfälle schneller erkannt und gemeldet werden. Das Informationssystemsicherheitsgesetz konkretisiert die Bestimmungen der Verordnung auf nationaler Ebene.

Betreiber müssen geeignete Werkzeuge und Prozesse einsetzen, um ihre Systeme sicher zu halten.

Die NIS2-Anforderungen – Ein Weckruf für die Unternehmenswelt

Die internationale NIS-2-Richtlinie fordert jede Organisation auf, proaktive Cybersicherheitsmaßnahmen zu ergreifen. Dies ist keine Option, sondern eine absolute Notwendigkeit für Network Security. Unternehmen müssen sicherstellen, dass ihre IT-Systeme der Information Technology robust und resilient sind, um potenziellen Cyberangriffen standzuhalten. Dazu gehören:

- Risikobasierte Ansätze, die Betreiber im KRITIS Sektor zwingen, ihre größten Schwachstellen der Datensicherheit zu identifizieren.

- Strenge Überwachung und Reporting von Netzwerken und Cyber Secure Solutions, um ungewöhnliche Aktivitäten in Echtzeit zu erkennen.

- Regelmäßige Tests und Updates der Sicherheitssysteme, um sicherzustellen, dass sie auf dem neuesten Stand des Cybersicherheitsniveaus sind.

Außerdem müssen Unternehmen gem. NIS-2-Richtlinie Vorfallberichte einreichen, wenn ein Sicherheitsvorfall auftritt, und dies innerhalb eines sehr knappen Zeitrahmens. Die Frist von 72 Stunden ist knapp und lässt wenig Spielraum für Fehler.

Zertifizierung und Compliance werden verbindliche Bestandteile der betrieblichen Sicherheitsstrategie. Durch gezielte Beratung können Unternehmen ihre Pflichten effizient befolgen und Risiken minimieren. Die Wirkungen der Richtlinie fördern langfristig Vertrauen und Stabilität in der digitalen Infrastruktur.

Der NIS2-Rechtsrahmen schafft einheitliche Sicherheitsstandards für KRITIS und andere wichtige Informationssysteme. Die NIS-2-RL optimiert die Cybersicherheit von Betreibern, Einrichtungen und wichtigen Diensten. Ziel ist es, die Resilience digitaler Systems und Anlagen nachhaltig zu erhöhen.

NIS2-Mindestanforderungen und NIS2-Umsetzung des Gesetzes

Die NIS2-Umsetzung stellt für Unternehmen und Einrichtungen eine wichtige Herausforderung dar, da sie Anforderungen an Daten, Prozesse und Verfahren definiert. Betroffen sind zahlreiche Versorgungsbereiche und wichtige Einrichtungen, die umfassende Konzepte zur Sicherheit und zu geeigneten Sicherheitsmaßnahmen entwickeln müssen. Dazu gehören auch klare Incident-Response-Maßnahmen zur Prävention und Reaktion auf Sicherheitsvorfällen sowie die Einhaltung von Meldepflichten. Eine konsequente NIS2-Konformität der NIS2-Sicherheitsanforderungen verstärkt die Widerstandsfähigkeit.

Die NIS2-Umsetzung bringt für Unternehmen Anforderungen mit sich, die über die bisherigen Standards wie die DSGVO hinausgehen. Neben technischen Sicherheitskonzepte wie Verschlüsselung und spezifischen Sicherheitsmaßnahmen in der Cloud spielen auch wichtige organisatorische Präventionsmaßnahmen zum Umgang mit Sicherheitsvorfällen eine maßgebliche Rolle.

Dazu zählen die Bewertung, Meldung und Nachverfolgung von Vorfällen sowie die Entwicklung von Strategien für den Betrieb eigener oder Managed Services. Für den Schutz von wichtigen Strukturen und die Einhaltung der wesentlichen Vorgaben sind klare Prozesse und eine kontinuierliche Anpassung an die NIS2-Compliance-Vorgaben entscheidend.

Die NIS-2-EU-Richtlinie verpflichtet Unternehmen und jede Einrichtung in den EU-Mitgliedstaaten, erhöhte Sicherheitsanforderungen umzusetzen und ihre Verfahren regelmäßig zu prüfen. Dazu gehören technologische und organisatorische Handlungsmaßnahmen, die Absicherung der Lieferkette, kontinuierliches Monitoring sowie der angemessene Umgang mit Sicherheitsvorfällen unter Berücksichtigung ihrer Kritikalität.

Ebenso wichtig sind Schulungen, eine klare Kommunikation und enge Zusammenarbeit zwischen beteiligten Stellen. Über eine zentrale Plattform lassen sich Informationen austauschen und koordinieren, um wichtige Prozesse und den Schutzstatus nachhaltig zu stärken.

Das Cyber-Schutzgesetz setzt die Anforderungen der NIS-Nachfolgerichtlinie in nationales Gesetzesrecht um. KRITIS-Betreiber und andere wichtige Services müssen umfassende Sicherheitsmaßnahmen und Compliance-Vorgaben erfüllen. Eine regelmäßige Zertifizierung soll die Einhaltung der Richtlinie nachweisbar machen.

Die NIS2-Vorgaben verpflichten Betreiber, infrastrukturelle und organisatorische NIS2-Maßnahmen zum sicheren Betrieb ihrer Informationssysteme umzusetzen.

Besondere Aufmerksamkeit gilt der Resilience gegenüber Cyberangriffen und Störungen. Anlagen und digitale Systeme werden durch die Richtlinie zu zentralen Elementen der europäischen Cybersicherheitsstrategie.

Der Wettlauf gegen die Zeit – Wie Unternehmen handeln müssen

Die Unternehmen stehen jetzt vor einem Rennen gegen die Zeit, um die Anforderungen der EU-Richtlinien für IT-Grundschutz umzusetzen. Die NIS-2-Richtlinie erfordert, dass KRITIS-Betreiber Sicherheitsprotokolle einführen und ihre Mitarbeiter schulen, um sicherzustellen, dass jeder Einzelne versteht, wie wichtig die Cybersicherheit in seinem täglichen Arbeitsumfeld ist.

Viele NIS-2-regulierte Unternehmen, insbesondere KMU und Mittelstand, stehen vor einer massiven Herausforderung: Wie sollen sie die umfassenden Sicherheitsanforderungen der NIS-2-Richtlinie (NIS) finanzieren? Die Implementierung von Cybersicherheitslösungen kann teuer sein, und viele KMUs verfügen nicht über die notwendigen Ressourcen oder Fachkenntnisse, um die Anforderungen an Cyber-Security und Management intern zu bewältigen. Die Behörde für IT-Schutz stellt im Rahmen der KRITIS-Verordnung Services bereit, um die Sicherheit wesentlicher Services in kritischen IT-Infrastrukturen zu unterstützen.

Durch klare Pflichten und Standards entsteht ein hohes Maß an Anlage- und Cybersicherheit in wichtigen Services. Damit wird der EU-Sicherheitsrahmen zu einem Schlüsselinstrument für die digitale Resilience und den Schutz kritischer Infrastrukturen.

Die NIS2-Regelwerk Richtlinie verpflichtet Betreiber kritischer digitaler Systems zu strengeren Compliance-Maßnahmen und Sicherheitsstandards.

Die NIS2-Umsetzung und Evaluierung erfolgen in Deutschland über die BSI-Kritisverordnung, die die Anforderungen konkretisiert. Die Data Directive verpflichtet besonders wichtige Anlagen zu strengem Risk Management und erhöhter Gesetzestreue.

NIS-2: Das Ende der Fahnenstange für Cybersecurity? Kaum!

Mit der Verabschiedung der NIS2-Richtlinien für die besonders kritische Anlage beginnt die Cybersicherheitslandschaft gerade erst, sich zu verändern. Die Richtlinie ist ein Weckruf für die Verwaltung von Bund, Länder und Kommunen in ganz Europa, ihre Sicherheitspraktiken für Cybersecurity und Compliance drastisch zu erhöhen und sich gegen die immer größer werdenden Gefahren zu schützen. Die kommenden Kalenderjahre werden zeigen, wie sich die Umsetzung der NIS-2-Richtlinien lt. NIS2UMSUCG auf die Cybersicherheitsstrategien einer Behörde auswirken wird.

Die NIS-2-Richtlinien und das IT-Sicherheitsgesetz (IT-Sig) sind jedoch kein Allheilmittel. Sie legt die Basis für eine sicherere Zukunft, aber der Kampf gegen Cyberbedrohungen wird niemals enden. Unternehmen müssen kontinuierlich ihre Cyber- Sicherheitsstrategien anpassen, um den sich ständig verändernden Bedrohungslandschaften einen Schritt voraus zu sein.

Dabei müssen alle Systems kontinuierlich überwacht und nach klaren Compliance-Vorgaben abgesichert werden. Die NIS2-Vorgabe der Europäischen Union bietet eine Übersicht über Sicherheitsanforderungen für besonders wichtige digitale Anlagen und fördert Beratung. Die EU-NIS2-Vorgabe verpflichtet besonders wichtige Anlagen, geeignete Beratung zur Umsetzung ihrer Sicherheitsmaßnahmen in Anspruch zu nehmen.

Die NIS-2-Richtlinie der Europäischen Union stabilisiert den Schutz für besonders wichtige digitale Anlagen. Das EU-NIS2-Regelwerk fordert für besonders wichtige Anlagen Umsetzungsmaßnahmen wie starke Passwörter, Firewall, Cloud-Sicherheit und Anwendungssicherheit, um Malware, Phishing und Trojaner zu verhindern und den Benutzerzugriff sicher zu gestalten.

Fazit – EU-NIS2 Richtlinie und Risikomanagementmaßnahmen: Eine neue Ära der Cybersicherheit

Die NIS-2-Richtlinie ist ein zentrales Gesetz zur Erhöhung der Betriebssicherheit in der Gesellschaft und richtet sich an wichtige Einrichtungen kritischer Sektoren. Zielrichtung der NIS-2 Richtlinie ist es, den Systemschutz informationstechnischer Komponenten mit geeigneten Maßnahmen und die Abwehr von Cyberbedrohungen zu stärken.

Die NIS2-Richtlinie verlangt für besonders wichtige Anlagen wirksame Maßnahmen zur Verteidigung gegen Angriffe, indem Benutzerzugriffe und das Nutzen von E-Mails sicher gestaltet werden. Die NIS2-Gesetzgebung schützt besonders wichtige Anlagen vor Angriffen.

Die Directive schreibt konkrete Vorschriften und Regelungen für das Cybersecurity Management vor und fordert die konsequente Umsetzung in nationales Recht. Durch die Gesetze sollen Daten besser geschützt und die Resilienz nachhaltig gestärkt werden.

Die NIS-2-Richtlinie und das nationale Cybersicherheitsgesetz Deutschlands markieren den Beginn einer Ära in der Cybersicherheit. Sie fordert Unternehmen auf, nicht länger zu zögern, sondern die Initiative zu ergreifen und proaktive Sicherheitsmaßnahmen umzusetzen. Die Risiken, die mit der Nichteinhaltung der IT-Sicherheitsrichtlinie (NIS-2) verbunden sind, sind erheblich – von massiven Geldstrafen bis hin zu irreparablen Schäden am Unternehmensruf.

Doch diejenigen Unternehmen, die sich auf die Herausforderungen der digitalen Aera einstellen, haben die Möglichkeit, ihre Sicherheitslage zu maximieren und das Vertrauen ihrer Kunden und Partner zu stärken.

Unternehmen in der Europäischen Union müssen die gesetzliche NIS-2-Richtlinie und KRITIS-Verordnung ernst nehmen und ihre Cybersecurity-Strategien entsprechend anpassen. Die Perspektive ist digital – und die Sicherheit in dieser virtuellen Welt ist entscheidend für den Erfolg jedes Unternehmens.

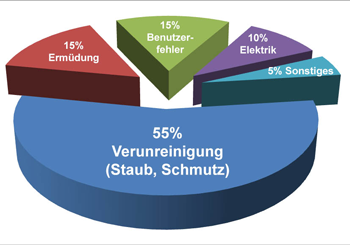

Ein oft vernachlässigter Aspekt der Cybersicherheit ist die Reinigung und Pflege der IT-Infrastruktur. Staub, Schmutz und andere Verunreinigungen in Serverräumen können die Leistung der Systeme beeinträchtigen und ernsthafte Defekte verursachen, die zu kostspieligen Ausfällen führen. Die Rechenzentrumsreinigung ist daher eine unverzichtbare Maßnahme, um die physische Integrität und interne Funktionalität der IT-Hardware zu gewährleisten.

Mit Einsatz von spezialisierten Reinigungsdiensten wird sichergestellt, dass empfindliche Geräte wie Server, Switches und Speichersysteme frei von Staub und Verschmutzungen bleiben. Dies erhöht die Lebensdauer der Geräte und minimiert das Risiko von Überhitzungen, Kurzschlüssen oder anderen technischen Problemen, die durch Staubablagerungen verursacht werden können. In Kombination mit einem umfassenden Cybersicherheitsplan, der auch physische Bedrohungen berücksichtigt, tragen Reinigungen von Informationssystemen zur Protection und Stabilität der gesamten IT-Infrastruktur bei.

Die NIS-Richtlinie (NIS), die von der EU eingeführt wurde, zielt darauf ab, den Sicherheitsstatus für die europäische Wirtschaft zu erhöhen und die Datensicherheit der Informationssysteme und Netzwerke zu steigern. Die NIS Regelung betrifft besonders wichtige KRITIS-Sektoren wie Gesundheit, Wirtschaft und die öffentlichen Dienste. Bundesregierung und zuständige Behörden haben die Pflicht, regelmäßige Prüfungen und Maßnahmen zur Verbesserung der Cyber- und Informationsschutz durchzuführen.

Die IT-Sicherheitsrichtlinie legt fest, dass Unternehmen in der Lieferkette und Anlagen-Betreiber, die wesentliche Dienste bereitstellen, ihre Sicherheitsvorkehrungen gegen Cyberangriffe, wie Ransomware, verstärken müssen. Dazu gehören auch Lösungen zur Sicherheitsüberwachung von Cyber-Vorfällen und der Incident-Management-Prozesse. Betroffene Konzerne müssen im Falle eines IT-Sicherheitsvorfalls den staatlichen Behörden, wie der Bundesverwaltung, Informationen zur Verfügung stellen und die entsprechenden Verfahren zur Beseitigung der Sicherheitslücken ergreifen.

Die NIS-2-EU-Richtlinie (NIS-2) fordert zudem von Anbietern die Einhaltung von Vorgaben zur Gestaltung und Nutzung von Informations- und Kommunikationstechnik (IKT). Die Befugnisse zur Aufsicht und Prüfung werden auf unabhängige Institutionen übertragen, die sicherstellen, dass die NIS-Vorgaben in den Lieferketten umgesetzt werden. Darüber hinaus wird der Anwendungsbereich der NIS2 auch auf mobile und Internet-basierte Anwendungen ausgeweitet, um die Cyber-Sicherheit in vernetzten Systemen zu gewährleisten.

Ein IT-Sicherheitsvorfall kann gravierende Auswirkungen auf die digitale Infrastruktur eines Staates und die betroffenen Anlagen haben. In einem zunehmend vernetzten Netz, in dem die elektronische Datenverarbeitung und Informationstechnik eine Zentralfunktion hat, ist es entscheidend, dass Anbieter von Produkten und Service in den Mitgliedsstaaten der EU den rechtlichen Pflichten der europäischen NIS-2 Richtlinie und des NIS2UMSUCG entsprechen.

NIS betrifft sowohl die Gestaltung der Cyber-, Sicherheitsrichtlinie- und Schutzmaßnahmen für Elektro- und Informationstechnologie als auch die Wahrung der Integrität der Computer und Technik und Automatisierungstechnologien.

Der Staat muss dafür sorgen, dass alle nationalen Anbieter von elektronischen Geräten und Einrichtungen, die in der Digitalisierung und der Information-Technology tätig sind, ein hohes Maß an Abwehrfähigkeit gem. NIS-2 Richtlinie sicherstellen. Die öffentliche Betroffenheit eines IT-Sicherheitsvorfalls muss umfassend bewertet und der Status der IT-Anlagen schnellstmöglich wiederhergestellt werden.

Die Cyber- NIS-2-Richtlinie, informationstechnische Regelungstechnik und Informatik bieten in diesem Zusammenhang Perspektiven, um die Netzwerksicherheit der Critical Infrastructure, vernetzten Einrichtungen, Software, Technologien und Informationen mit Resilience und Cyber-Resilienz vor Sicherheitsvorfällen und Angriffe zu intensivieren.

Links