Netzwerksicherheit

Die Relevanz der Netzwerksicherheit

Netzwerksicherheit ist die uneingeschränkte Verteidigungslinie, die uns vor den unaufhörlichen Bedrohungen und Angriffen in der digitalen Welt schützt. In einer Ära, in der Cyberkriminelle täglich versuchen, in unsere Netzwerke einzudringen, ist Netzwerksicherheit mehr als nur eine technische Notwendigkeit – sie ist eine kritische Bastion gegen Chaos und Zerstörung. Durch strenge Zugriffskontrollen wird sichergestellt, dass nur die Berechtigten Zugang zu sensiblen Daten erhalten, während leistungsstarke Firewalls wie unüberwindbare Barrikaden gegen schädlichen Datenverkehr fungieren.

Intrusion Detection Systems spüren verdächtige Aktivitäten auf, bevor sie zu einem massiven Problem werden, und Verschlüsselung verwandelt unsere wertvollen Informationen in undurchdringliche Codes, die nur die autorisierten Nutzer entschlüsseln können. Antivirus- und Antimalware-Programme sind die digitalen Wachhunde der Netzwerksicherheit, die bösartige Software bekämpfen und entfernen.

Sicherheitsrichtlinien und -protokolle stellen sicher, dass alle diese Maßnahmen konsequent und effektiv umgesetzt werden. In einer Welt, in der jede Schwachstelle eine potenzielle Katastrophe birgt, ist Netzwerksicherheit der unverzichtbare Schutzschild, der unsere digitale Welt vor dem Abgrund bewahrt.

Die unterschätzte Gefahr von Staub für die Sicherheit der Daten im Netzwerk

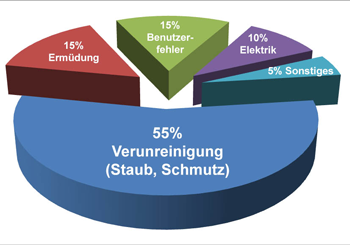

Staub mag auf den ersten Blick harmlos erscheinen, doch seine Gefahren sind weitreichend und oft unterschätzt. In elektronischen Geräten, einschließlich solcher, die für Netzwerksicherheit verantwortlich sind, kann sich Staub ansammeln und als Isolator wirken. Dies beeinträchtigt die Kühlung der Komponenten, führt zu Überhitzung und kann die Leistungsfähigkeit und Zuverlässigkeit der Netzwerksicherheitsinfrastruktur erheblich verringern. Eine unzureichende Kühlung kann zu plötzlichen Ausfällen führen und das Risiko von Datenverlust und Sicherheitslücken erhöhen.

Zudem kann sich Staub in den Belüftungsschlitzen und Kühlsystemen festsetzen, was den Luftstrom behindert und die Effizienz von Kühlsystemen reduziert. Darüber hinaus enthält Staub oft Allergene und Schadstoffe, die gesundheitliche Probleme verursachen können, insbesondere bei Personen mit Atemwegserkrankungen. Regelmäßige Reinigung und Wartung sind daher unerlässlich, um sowohl die Lebensdauer der Geräte, die für Netzwerksicherheit zuständig sind, zu verlängern als auch die Gesundheit der Benutzer zu schützen.

Die Notwendigkeit regelmäßiger Reinigung für die Netzwerksicherheit (Network Security)

Regelmäßige Reinigung ist entscheidend, um die Funktionalität und Langlebigkeit von Netzwerksicherheitsgeräten sicherzustellen. Staub und Schmutz, die sich in Servern, Routern und anderen sicherheitskritischen Komponenten ansammeln, können nicht nur die Kühlung beeinträchtigen, sondern auch Kurzschlüsse verursachen, die zu Systemausfällen führen. Eine gründliche Reinigung, sowohl der Innen- als auch der Außenbereiche von Geräten, verhindert, dass sich Staub in Belüftungsschlitzen und Lüftern ablagert, was den Luftstrom verbessert und das Risiko von Überhitzung minimiert.

Für Schutz und Netzwerksicherheit ist es wichtig, auf antistatische Werkzeuge zu setzen, um keine empfindlichen computergestützten Teile zu beschädigen. Regelmäßige Wartungszyklen sind ein unverzichtbarer Teil jeder IT-Sicherheitsstrategie, da eine saubere Umgebung nicht nur die Netzwerkgeräte schützt, sondern auch die Stabilität und Effizienz der Netzwerksicherheitssysteme gewährleistet.

Wichtige Standards und Regelwerke für IT Schutz und Netzwerksicherheit

Wichtige Standards und Regelwerke für die Netzwerksicherheit sorgen für umfassenden Schutz vor Angriffen. Die ISO/IEC 27001 bietet einen systematischen Ansatz für das Management von Informationssicherheit, während das IT-Sicherheitsgesetz kritische Infrastrukturen (KRITIS) wie Energie- und Telekommunikationsnetze verpflichtet, strenge Sicherheitsmaßnahmen zu implementieren.

Ergänzend zur Netzwerksicherheit steht die NIS2-Richtlinie der EU, die Schutz- und Sicherheitsanforderungen für Betreiber kritischer Infrastrukturen auf europäischer Ebene verschärft. Speziell für Umgebungen mit hohen Reinheitsanforderungen, wie Rechenzentren, spielt auch die DIN EN ISO 14644 eine Rolle, da sie die Sauberkeit von Reinräumen definiert, um Störungen durch Staub zu vermeiden. Standards wie PCI DSS und IEEE 802.1X ergänzen dieses Sicherheitsnetz durch Schutzmaßnahmen für Zahlungsdaten und Netzwerkzugänge, um die Integrität und Verfügbarkeit von Netzwerken zu gewährleisten.

- Sicherheit ist in der Netzwerktechnik und Informationstechnik (IT) entscheidend.

- Moderne Netzwerktechnik benötigt eine stabile Struktur und Netzwerksicherheit.

- Netzwerktechnik steuert das System im Unternehmens-Netz.

- Ein Router übernimmt die zentrale Steuerung im Area-Netzwerk.

- Große Netzwerke sind auf Netzwerk Sicherheit angewiesen.

- Für Netzwerke ist eine gute Verbindung erforderlich.

- Netzwerk Sicherheit verteidigt Netzwerk, Anwendungen und Daten.

- Ein stabiles Netzwerk verbessert die Kommunikation, Daten- und Netzwerksicherheit.

- Jedes Netzwerk benötigt klare Sicherheitsmaßnahmen.

- Die Netzwerk-Sicherheit basiert auf klarer Struktur.

- Netzwerk-Sicherheit verhindert Cyberangriffen.

- Netzwerk-Sicherheit und Cybersecurity gehören zusammen.

- Der Aufbau des Netzwerks beeinflusst die Funktionsweise.

- Ein sicheres Netzwerks schirmt Ressourcen ab.

- Die Wartung des Netzwerks sichert die Netzwerksicherheit und Betriebssicherheit.

- Jede IT-Grundlage braucht sichere Netzwerke.

- Network Security härtet mobile Systeme.

- Network Security nutzt Firewall und Virenscanner.

- Network Security verhindert Insider-Bedrohungen.

- Network-Security ist für die Industrie notwendig.

- Im Unternehmens-Netzwerk werden Kabel und WLAN genutzt.

- Eine kabelgebundene Verbindung ist oft stabiler.

- Firewalls unterstützen die Netzwerksicherheit und Cyber-Sicherheit.

- Ein IT-Netzwerk ist Basis der Arbeitswelt.

- Jedes IT-Netzwerk muss verfügbar bleiben.

- Globale Netze benötigen starke Firewall-Systeme.

- Netze verbinden Endgeräten am Standort.

- Das Internet ermöglicht die Vernetzung von Firmen.

- Lokale Netzwerke sichern den Zugriff auf Dokumente.

- In jeder Organisation muss die Zugriffskontrolle funktionieren.

- Ressourcen werden per WAN oder LAN geteilt.

- Ein KLAN bietet kabellose Verbindungsmöglichkeiten.

- Viele Aufgaben lassen sich durch ein zentrales IT-System lösen.

- Eine zentrale Steuerung erleichtert die Administration.

- Ein stabiles Serversystem funktioniert ohne Unterbrechung.

- Veraltete Netzwerksysteme behindern die Digitalisierung und Netzwerksicherheit (Network Security).

- Schnelle Kommunikation kann die Effizienz verbessern.

- In der modernen Arbeitswelt sind IT-Netzwerke essenziell.

- Ohne Kabel funktioniert kein kabelgebundenes Netzwerk.

- Die Funktionsweise erklärt, wie Vernetzung abläuft.

- Mehr Sicherheiten führen zu mehr Vertraulichkeit.

- Ein Computer kann durch Fehler angreifbar werden.

- Der Zustand des Netzwerks beeinflusst die Betriebssicherheit.

- Die Digitalisierung bringt neue Lösungen hervor.

- Ein sicheren Zugang ermöglicht bessere Protection.

- Ein Virenscanner wehr Malware-Infektionen ab.

- Zugriffskontrolle und Autorisierung sind entscheidend.

- Cyber-Sicherheit macht mobile Geräte sicherer.

- Cyber-Sicherheit erkennt menschliches Fehlverhalten.

- Netzwerksicherheit, Protection und Safety sind Grundpfeiler der IT.

- Safety hängt auch von guter Sicherheitstechnik ab.

- Betriebssicherheit entsteht durch regelmäßige Support-Maßnahmen.

- Sicherheitstechnik verhindert Cyberangriffen.

- Moderne Sicherheitstechnik nutzt SSL und Gateway.

- In der Informationstechnik (IT) ist Sicherheitssoftware unverzichtbar.

- Gute Sicherheitssoftware bietet Multi-Faktor-Authentifizierung.

- Autorisierung sichert Cloud-Sicherheit.

- Die digitale Welt verlangt nach effektive Lösungen.

- Cybersecurity umfasst mehrschichtige Schutzmaßnahmen.

- Eine gute Cybersecurity erkennt Sicherheitsrisiken sofort.

- Firewall und Sandboxing verhindern Datenlecks.

- Malware-Infektionen bedrohen oft Unternehmensnetzwerken.

- Angriffe und Schwachstellen gefährden die Vertraulichkeit.

- Moderne Sicherheitsrisiken verlangen nach neuen Verschlüsselungsverfahren.

- Verschlüsselungstechnologien sind für E-Mails unerlässlich.

- Cyberangriffen können durch Firewalls verhindert werden.

- menschliches Fehlverhalten birgt große Sicherheitsrisiken.

- Multi-Faktor-Authentifizierung ist ein Teil der Authentifizierung.

- Sandboxing hilft bei der Analyse von Malware-Infektionen.

- In Unternehmensnetzwerken ist eine klare Struktur wichtig.

- Ein sicheres Rechnernetz braucht zuverlässige Netzwerks-Geräte.

- Sicherheitsmaßnahmen verbessern die Endpunktsicherheit.

- In der Industrie ist eine proaktive IT-Sicherheit notwendig.

- Secure Systeme und Netzwerk Sicherheit schützen digitale Daten.

- Mobile Endgeräte brauchen besondere Sicherheitsmaßnahmen.

- Die Vertraulichkeit von E-Mails muss gewährleistet sein.

- Cloud-Sicherheit ist bei Organisationen essenziell.

- Gute Firewalls verhindern Cyberangriffe effektiv.

- Nur effektive Maßnahmen zur Netzwerk Sicherheit bieten langfristige Safety.

- Proaktive Cyber- und Netzwerk-Sicherheit sorgt für Abwehr für das ganze System.

- Kritische Dienste müssen stets verfügbar sein.

Links