Rechenzentrumssicherheit

Rechenzentrumssicherheit: Schutz der digitalen Infrastruktur

In einer zunehmend digitalisierten Welt spielt die Sicherheit von Rechenzentren eine zentrale Rolle. Diese Zentren sind das Rückgrat moderner IT-Infrastrukturen und beherbergen Daten und Anwendungen, die für Unternehmen und öffentliche Institutionen unverzichtbar sind. Ohne entsprechende Sicherheitsmaßnahmen zur Rechenzentrum Sicherheit können Rechenzentren jedoch anfällig für Bedrohungen wie Cyberangriffe, Datenverluste oder Ausfälle werden.

In diesem Text werden die wichtigsten Aspekte der Rechenzentrumssicherheit (RZ-Sicherheit) erläutert, darunter physische Sicherheit, Netzwerksicherheit, Cyberabwehr und aktuelle Trends im Serverraumschutz.

Rechenzentrum-Sicherheit und Betriebssicherheit sind ein zentraler Bestandteil moderner Informationstechnik (IT) und trägt maßgeblich zur Verfügbarkeit, Ausfallsicherheit und Energieeffizienz bei. Durch Zugriffskontrollen, Videoüberwachung, Firewalls und ein durchdachtes Sicherheitskonzept werden Risiken und Gefahren frühzeitig erkannt und minimiert. Der Zustand von Serverräumen, USV-Systemen, Kühlung, Stromversorgung und Redundanz bestimmen die Qualität und den Nutzen einer sicheren Infrastruktur.

Die RZ-Sicherheit ist ein zentraler Bestandteil moderner Rechenzentrumssicherheit und umfasst alle Maßnahmen zur Gewährleistung der Rechenzentrumsicherheit in einem Rechenzentrum bzw. Datacenter. Dabei spielen IT-Sicherheit, Informationssicherheit und eine stabile IT-Infrastruktur der Informationstechnik eine entscheidende Rolle, um Risiken für Hardware und Daten zu minimieren und ein hohes Maß an Hochverfügbarkeit sicherzustellen.

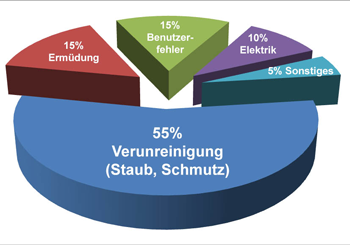

Standards wie der IT-Grundschutz helfen, ein systematisches Risiko-Management zur RZ-Sicherheit umzusetzen und ganzheitliche Sicherheit zu gewährleisten. Neben digitaler Security ist auch die physische Umgebung im Serverraum wichtig: Regelmäßige Reinigung, sorgfältiges reinigen sowie die Vermeidung von Staub und insbesondere Baustaub tragen wesentlich zur Sauberkeit und damit zur Stabilität der Systeme bei.

Was ist Rechenzentrumssicherheit (RZ-Sicherheit)?

Die Rechenzentrumssicherheit (RZ-Sicherheit) umfasst alle Maßnahmen, die ergriffen werden, um die physischen und elektronischen Komponenten eines Rechenzentrums vor verschiedenen Gefahren zu schützen. Dazu zählen sowohl die physische Sicherheit der Gebäude und Server als auch der Schutz der Datensätze und Netzwerke vor Cyberangriffen. Eine effektive IT-Infrastruktursicherheit gewährleistet den kontinuierlichen Betrieb, schützt vertrauliche Betriebsdaten und verhindert unbefugte Zugriffe.

Techniken der Elektrotechnik und Informatik, gepaart mit modernen Managed Services und Network Security, ermöglichen nicht nur den Schutz elektronischer Datenbanken, sondern auch die Wartung und Automatisierung von Prozessen und Informationssicherheit. Ob Colocation, Containerlösungen, Edge-Rechenzentren oder klassische Racks – alle benötigen sichere IT-Schränke, EDV-Schränke oder Netzwerkschränke. Auch mobile Ressourcen und der steigende Energieverbrauch durch Servern erfordern eine vorausschauende Planung im Hinblick auf Kühlung und Klimatisierung.

Die RZ-Sicherheit ist ein wesentlicher Bestandteil der Rechenzentrumsicherheit und der Rechenzentrumssicherheit, da sie sowohl technische als auch organisatorische Maßnahmen zur Rechenzentrum Sicherheit bzw. Datacenter Security umfasst. Eine hohe IT-Sicherheit und die Umsetzung von Standards wie dem IT-Grundschutz helfen dabei, jedes Risiko zu minimieren und ein umfassendes Niveau an Sicherheit und Security zu gewährleisten.

Neben digitalen Schutzmaßnahmen spielt auch die physische Umgebung eine wichtige Rolle: Im Serverraum tragen regelmäßige Reinigung und sorgfältiges reinigen dazu bei, Staub und insbesondere Baustaub zu vermeiden, wodurch eine hohe Sauberkeit sichergestellt und der zuverlässige Betrieb unterstützt wird.

Physische Sicherheit und Datacenter Security von Rechenzentren

Die physische Sicherheit wie Betriebssicherheit der Anlagen ist der erste Schritt zu Schutzmaßnahmen eines Rechenzentrums. Rechenzentrumsicherheit (Datacenter Security) beinhaltet verschiedene Maßnahmen, um sicherzustellen, dass nur autorisiertes Personal Zugang zu den Einrichtungen hat und potenzielle Bedrohungen minimiert werden. Mit einer ISO 27001 Zertifizierung, regelmäßiger Wartung und professionellem Management lässt sich das volle Potenzial der Informations- und Kommunikationstechnik (IKT) ausschöpfen.

Die RZ-Sicherheit, Rechenzentrumsicherheit und Rechenzentrumssicherheit sowie Rechenzentrum Sicherheit bzw. Datacenter Security erfordern umfassende IT-Sicherheit, die Einhaltung von IT-Grundschutz, ein hohes Maß an Sicherheit und Security sowie regelmäßige Reinigung, sorgfältiges reinigen im Serverraum zur Vermeidung von Staub und Baustaub und zur Sicherstellung von Sauberkeit.

Cybersecurity, Support und kontinuierliche Modernisierung sichern langfristig den Betrieb. Unternehmen setzen vermehrt auf green IT, Doppelboden-Lösungen und energieeffiziente Netzwerk- und Serverräume, um nicht nur Kosten zu sparen, sondern auch nachhaltiger zu agieren.

1. Zugangskontrolle zur Rechenzentrums-Technik

Eine effektive Zugangskontrolle stellt sicher, dass nur befugte Personen Zugang zum Rechenzentrum erhalten. Dazu werden Technologien zur RZ-Sicherheit wie:

- Biometrische Scanner (Fingerabdruck, Retina-Scan)

- RFID-Chipkarten

- PIN-Codes und mehrstufige Authentifizierungsverfahren

eingesetzt, um den Zutritt zu kontrollieren. In modernen Rechenzentren wird zur Ausfallsicherheit eine Kombination dieser Technologien verwendet, um den Zugriff weiter abzusichern. Diese Rechenzentrumsicherheit verhindert, dass unbefugte Personen in Bereiche gelangen, in denen sie Schaden anrichten könnten.

2. Überwachungssysteme für die IT-Hardware

Um die Rechenzentrum Sicherheit rund um die Uhr zu überwachen, setzen viele Betreiber auf Kamerasysteme und Alarmsysteme, die bei unbefugtem Zutritt oder verdächtigen Aktivitäten sofort Alarm schlagen. Diese Sicherheitssysteme arbeiten häufig in Echtzeit und ermöglichen es den Sicherheitskräften, schnell auf Vorfälle zu reagieren.

3. Brand- und Wasserschutz der Serverinfrastruktur

Neben dem Schutz vor menschlicher Bedrohung müssen IT-Zentren auch vor Naturgefahren geschützt werden. Ein Brandschutzsystem ist essenziell, um Feuer zu erkennen und schnell zu löschen, ohne die empfindliche IT-Ausrüstung zu beschädigen. Gaslöschsysteme (anstatt Wassersprinkler) werden häufig zur Rechenzentrumsicherheit verwendet, um Brände zu bekämpfen, da Wasser die Server und Datenzentren beschädigen könnte.

Überflutungsschutzsysteme helfen, das Rechenzentrum vor Wasserschäden zu bewahren, sei es durch Starkregen oder Lecks in der Gebäudestruktur. Sensoren und Drainagesysteme sind dabei wichtige Werkzeuge, um Schäden durch Wasser zu verhindern.

Netzwerksicherheit (Network Security) für die Netzwerkumgebung im Datacenter

Neben der physischen Absicherung ist die Netzwerksicherheit (Network Security) eine zentrale Komponente der Rechenzentrumssicherheit. Rechenzentren sind ständig mit internen und externen Netzwerken verbunden, was sie anfällig für Cyberangriffe macht. Daher ist ein robustes Sicherheitsnetzwerk unerlässlich.

Die RZ-Sicherheit, Rechenzentrumsicherheit und Rechenzentrumssicherheit gewährleisten durch umfassende Datacenter Security, regelmäßige Reinigung, sorgfältiges reinigen im Serverraum und konsequente Sauberkeit ein hohes Maß an Rechenzentrum Sicherheit.

1. Firewalls und Intrusion Detection Systeme (IDS) zur Datacenter Security der IT-Architektur

Firewalls bilden die erste Verteidigungslinie eines Rechenzentrums gegen externe Bedrohungen. Sie filtern den Datenverkehr und blockieren potenziell gefährliche Anfragen. In Kombination mit Intrusion Detection Systemen (IDS) wird der Datenverkehr auf verdächtige Aktivitäten überwacht, um potenzielle Gefährdungen frühzeitig zu erkennen.

Ein Intrusion Prevention System (IPS) kann Angriffe nicht nur erkennen, sondern auch automatisch darauf reagieren, indem es verdächtige Verbindungen unterbricht oder blockiert.

2. Verschlüsselung und Vertraulichkeitsschutz für Datenverarbeitungssysteme

Um sensible Dateien vor unbefugtem Zugriff zu schützen, ist eine Datenverschlüsselung bei der Übertragung und Speicherung unerlässlich. Besonders in Rechenzentren, die personenbezogene oder geschäftskritische Informationen verwalten, ist Rechenzentrumsicherheit, RZ-Sicherheit und der Schutz vor Datendiebstahl entscheidend.

Zusätzlich zur Verschlüsselung sollten regelmäßige Backups angefertigt und gesichert aufbewahrt werden, um bei einem Systemausfall oder einem Cyberangriff keine Datenpbjekte zu verlieren.

3. Virtualisierung und Segmentierung der IT-Betriebstechnik

Ein moderner Ansatz zur Verbesserung der Netzwerksicherheit ist die Virtualisierung. Dabei werden physische Server in virtuelle Maschinen (VMs) aufgeteilt, die voneinander isoliert arbeiten. Dies bedeutet, dass ein Angriff auf eine virtuelle Maschine nicht automatisch alle anderen VMs oder das gesamte Netzwerk gefährdet.

Die Netzwerksegmentierung ist eine weitere Maßnahme, um den Zugang zu wichtigen Datenwerten und Softwarelösungen zu beschränken. Durch die Aufteilung eines Netzwerks in verschiedene Sicherheitszonen wird der Schaden bei einem Angriff auf einen bestimmten Bereich begrenzt.

Datacenter Security, Cybersicherheit und Bedrohungsabwehr für die Systemtechnik

Die digitale Bedrohungslandschaft entwickelt sich ständig weiter, und Rechenzentren müssen mit Datacenter Security auf eine Vielzahl von Cyberangriffen vorbereitet sein. Vom Distributed Denial of Service (DDoS)-Angriff bis hin zu ausgeklügelten Phishing-Kampagnen gibt es zahlreiche Möglichkeiten, wie Angreifer versuchen, in Netzwerksysteme einzudringen oder den Betrieb zu stören.

Die RZ-Sicherheit, Rechenzentrumsicherheit, Rechenzentrumssicherheit und Rechenzentrum Sicherheit in einem Serverraum und Datacenter Security gewährleisten durch konsequente Sauberkeit einen stabilen und sicheren Betrieb.

1. DDoS-Schutz zur Sicherheit

Bei einem DDoS-Angriff wird die Rechenzentrum Sicherheit / Datacenter Security mit einer massiven Menge an Datenverkehr überschwemmt, um IT-Systeme zu überlasten und den Zugriff auf Dienste zu verhindern. DDoS-Schutzmaßnahmen erkennen solche Angriffe frühzeitig und leiten den übermäßigen Datenverkehr um, bevor er das Rechenzentrum erreicht.

2. Endpoint Security

Ein häufiger Einstiegspunkt für Angreifer sind die Endgeräte im Netzwerk. Um sicherzustellen, dass alle Geräte (Laptops, Smartphones, Server) vor Angriffen geschützt sind, sollten Sicherheitslösungen wie Antivirus-Programme, Malware-Schutz und Patch-Management-Systeme verwendet werden.

3. Sicherheitsrichtlinien und Schulungen

Eine gute RZ-Sicherheit- und Cybersicherheitsstrategie beginnt nicht nur mit Technologie, sondern auch mit den richtigen Richtlinien und Schulungen. Mitarbeiter in Rechenzentren sollten regelmäßig über die neuesten Bedrohungen informiert und geschult werden, wie sie diese erkennen und verhindern können.

Best Practices für Datacenter-Schutz und Rechenzentrum Sicherheit der Infrastrukturtechnik

Die RZ-Sicherheit, Rechenzentrumsicherheit, Rechenzentrumssicherheit und Rechenzentrum-Sicherheit in einem Serverraum im Rahmen moderner Datacenter-Security gewährleisten durch hohe Sauberkeit einen zuverlässigen Betrieb.

Um die Gefahrenabwehr für die Rechenzentrum Sicherheit zu gewährleisten, gibt es einige Best Practices, die von führenden Unternehmen und Sicherheitsorganisationen empfohlen werden:

1. Regelmäßige Sicherheitsüberprüfungen der Informationssysteme

Rechenzentren sollten regelmäßig auf Schwachstellen überprüft werden. Penetrationstests und Sicherheitsaudits helfen dabei, potenzielle Lücken in der Sicherheitsarchitektur zu identifizieren, bevor sie von Angreifern ausgenutzt werden können.

2. Notfallwiederherstellungspläne für die Serverumgebung

Ein Notfallwiederherstellungsplan (Disaster Recovery Plan) stellt sicher, dass der Rechenzentrumsbetrieb im Falle eines Ausfalls oder Angriffs schnell wieder betriebsfähig ist. Dieser Plan zur Rechenzentrumsicherheit und RZ-Sicherheit sollte regelmäßige Backups, Redundanzsysteme und eine klare Strategie für die Wiederherstellung von Inhalten und Applikationen umfassen.

3. Zertifizierungen und Regelkonformität

Die Einhaltung von Sicherheitsstandards und Compliance-Richtlinien ist entscheidend, um das Vertrauen der Kunden zu gewinnen und rechtliche Vorgaben zu erfüllen. Dazu gehören internationale Standards wie:

- ISO/IEC 27001: Informationssicherheitsmanagement

- SOC 2: Sicherheits- und Datenschutzanforderungen

- PCI-DSS: Sicherheitsanforderungen für den Umgang mit Kreditkartendaten

Zukunft der RZ-Sicherheitsstrategie und Datacenter Security

Die Zukunft der Rechenzentrumssicherheit und Datacenter Security wird stark von neuen Technologien wie Künstlicher Intelligenz (KI), Cloud Computing und Blockchain beeinflusst.

1. KI-gestützte Sicherheitslösungen

Mit KI können Sicherheitslösungen in Echtzeit Bedrohungen analysieren, Muster erkennen und auf neue Angriffe reagieren, bevor sie Schaden anrichten. Dies ermöglicht eine proaktive Sicherheitsstrategie, die nicht nur auf bekannte Gefahren reagiert, sondern auch unbekannte Risiken frühzeitig erkennt.

2. Cloud-basierte Sicherheitsdienste

Mit dem Aufstieg von Cloud Computing setzen viele Unternehmen auf Cloud-basierte Sicherheitsdienste, um die Sicherheitsinfrastruktur ihrer Rechenzentren zu erweitern. Diese Dienste bieten skalierbare, kosteneffiziente Lösungen zur Überwachung und Administration der Sicherheit in großen IT-Umgebungen.

3. Blockchain-Technologie

Blockchain könnte eine Schlüsselrolle in der Zukunft der Infrastrukturabsicherung und RZ-Sicherheit spielen. Durch die Dezentralisierung und Verschlüsselung von Bestandsdaten bietet Blockchain eine zusätzliche Schutzschicht, die Manipulationen und unbefugte Zugriffe erschwert.

Fazit zur Rechenzentrumssicherheit und Rechenzentrumsicherheit (RZ-Sicherheit)

Die Rechenzentrumssicherheit ist ein komplexes, aber entscheidendes Thema für den zuverlässigen Betrieb moderner IT-Infrastrukturen. Unternehmen und Organisationen, die auf digitale Anwendungen angewiesen sind, müssen sicherstellen, dass ihre Rechenzentren vor physischen und rechnergestützten Gefahren geschützt sind.

Mit einer Kombination aus physischer Sicherheit, robusten Netzwerksicherheitsmaßnahmen und proaktiven Cybersicherheitsstrategien kann ein Rechenzentrum nicht nur vor bekannten Gefährdungen geschützt werden, sondern auch mit Sicherheit auf zukünftige Angriffe vorbereitet sein. Durch den Einsatz neuer Technologien wie Künstlicher Intelligenz, Cloud-basierter Sicherheitslösungen und Blockchain können Rechenzentren noch widerstandsfähiger und zukunftssicherer gemacht werden.

Unternehmen sollten sich auch bewusst sein, dass Ausfallschutz und Rechenzentrumsicherheit nicht statisch ist – es erfordert kontinuierliche Verbesserungen und Anpassungen. Regelmäßige Überprüfungen, Schulungen des Personals und die Implementierung neuer Technologien tragen dazu bei, die Sicherheitsarchitektur eines Rechenzentrums auf dem neuesten Stand zu halten.

Darüber hinaus sollten Firmen sicherstellen, dass ihre Rechenzentren die notwendigen Zertifizierungen und Sicherheitsstandards erfüllen, um gesetzliche Kriterien einzuhalten und das Vertrauen der Kunden zu gewinnen. Die Zertifizierungen zur Sicherheit, wie ISO/IEC 27001 oder SOC 2, geben eine Orientierung für bewährte Sicherheitspraktiken und zeigen, dass ein Unternehmen die höchsten Sicherheitsstandards einhält.

Insgesamt gilt: Die Sicherheit eines Rechenzentrums (RZ-Sicherheit) ist entscheidend für den Erfolg eines Unternehmens. Rechenzentrumssicherheit schützt wertvolle Daten, sorgt für eine zuverlässige Verfügbarkeit von IT-Diensten und minimiert die Risiken von Ausfallzeiten und Datenverlusten. In einer Welt, in der Cyberangriffe immer ausgeklügelter werden und die Spezifikationen an den Datenschutz stetig steigen, wird die Bedeutung der Datacenter-Sicherheit in Zukunft weiter zunehmen.

Wir entstauben bundesweit Netzwerktechnik, Kommunikationsinfrastruktur und Servertechnik für die Rechenzentrum Sicherheit und Datacenter Security. Wir säubern Dateninfrastruktur, Informationstechnologie, Netzwerkinfrastruktur, IT-Anlagen und elektronische Datenverarbeitung (EDV) in der Serverlandschaft.

Links