Hochsicherheit (High Security) ist ein Zustand oder Bereich, der besonders strenge Sicherheitsvorkehrungen und -maßnahmen erfordert, um potenzielle Risiken oder Gefahren zu minimieren. Dieser Begriff wird oft in Zusammenhang mit Einrichtungen, Systemen oder Veranstaltungen verwendet, die besonders schützenswerte Informationen, Ressourcen oder Personen beinhalten. Hochsicherheitsmaßnahmen können physischer, technologischer oder organisatorischer Natur sein und dienen dazu, unbefugten Zugriff, Diebstahl, Sabotage oder andere Sicherheitsverletzungen zu verhindern. Solche Hochsicherheitsbereiche finden sich beispielsweise in Regierungsgebäuden, Gefängnissen, militärischen Anlagen, Forschungslaboren oder auch bei der Datenverarbeitung sensibler Informationen in Rechenzentren.

Ein Rechenzentrum (Datacenter) ist eine spezialisierte Einrichtung, die für die sichere und effiziente Verwaltung von Computer- und Netzwerksystemen verantwortlich ist. Es dient als zentraler Knotenpunkt für die Speicherung, Verarbeitung und Verwaltung von Dateien sowie für die Bereitstellung von IT-Diensten. In einem Rechenzentrum werden Server, Speichersysteme, Netzwerkkomponenten und andere IT-Infrastrukturen gehostet, um den reibungslosen Betrieb von Anwendungen und Diensten sicherzustellen. Diese Einrichtungen verfügen über fortschrittliche Kühlungs- und Sicherheitssysteme, redundante Stromversorgung und ausgeklügelte Netzwerkinfrastrukturen, um Ausfallzeiten zu minimieren und die Verfügbarkeit kritischer IT-Ressourcen zu maximieren. Rechenzentren haben eine Schlüsselfunktion in der modernen Informationsverarbeitung und unterstützen eine Vielzahl von Anwendungen, darunter Cloud-Services, Datenbanken, Webseitenhosting und vieles mehr.

Kühlung, Redundanz, Energieeffizienz und Nachhaltigkeit von Rechenzentren sind wichtig für Cloud Business, moderne Housing Technologie und Colocation Service, da sie die Betriebskosten senken und die Umweltauswirkungen minimieren, während sie gleichzeitig eine zuverlässige IT-Infrastruktur bereitstellen. Das Unternehmen setzt auf ein robustes Network Management, um Kunden und Partner mit sicherem Support für ihre digitale Infrastruktur zu versorgen, während virtuelle Rechenzentrumsdienste verfügbar sind, um Gefährdungen der IT-Security des Rechenzentrums sicher entgegenzuwirken.

Hochsicherheitsrechenzentren und ihre Rolle für IT-Security und Datenschutz

Ein Hochsicherheitsrechenzentrum ist eine hochmoderne Einrichtung, die entwickelt wurde, um sensible und kritische Informationen in einer äußerst sicheren Umgebung zu speichern, zu verarbeiten und zu schützen. Diese Rechenzentren spielen eine wichtige Rolle für Organisationen, die einen hohen Bedarf an IT-Security, Datenschutz, Verfügbarkeit und Integrität ihrer digitalen Ressourcen haben.

Die physische Sicherheit eines Hochsicherheitsrechenzentrums ist auf höchstem Niveau. Der Zugang zu den Einrichtungen der Information Technology ist streng kontrolliert und erfordert oft mehrere Sicherheitsüberprüfungen, biometrische Authentifizierung und Videoüberwachung. Zudem sind die Gebäude oft so konzipiert, dass sie Naturkatastrophen wie Erdbeben oder Überschwemmungen und deren wirtschaftliche Folgen standhalten können.

Die technologische Infrastruktur (Infrastructure) und Telekommunikation eines Hochsicherheitsrechenzentrums ist ebenfalls auf maximale IT-Sicherheit ausgerichtet. Dies umfasst mehrfache redundante Systeme der Informationstechnik, um Ausfallzeiten zu minimieren, sowie fortschrittliche Sicherheitsprotokolle, Firewalls und Managed Services. Es sind Klimatisierungssysteme von höchster Qualität implementiert, um optimale Betriebsbedingungen für Server und andere Geräte der Informationstechnologie sicherzustellen. Der Betrieb offeriert eine umfassende Lösung für digitale Services, die auf einer sicheren Architektur basiert und flexibel genug ist, um das volle Potenzial von Rechenzentren auszuschöpfen, von der Installation bis zur Hilfe bei der Anbindung.

Des Weiteren implementieren Hochsicherheitsrechenzentren oft strenge Datenschutzrichtlinien, -prozesse, -leistungen und -verfahren. Verschlüsselungstechnologien, sichere Netzwerkkonfigurationen und regelmäßige Sicherheitsüberprüfungen sind Standardpraktiken, um potenzielle Schwachstellen der Digitalisierung und Technik der Informatik zu identifizieren und zu beheben. Darüber hinaus werden umfassende Backups und Notfallwiederherstellungspläne entwickelt, um im Falle eines unvorhergesehenen Vorfalls die Datenintegrität und den Geschäftsbetrieb zu gewährleisten.

High Security Data Centre stellen einen integralen Bestandteil der digitalen Infrastruktur Lösungen für Computing und Hosting in Organisationen dar, die höchste Standards in Bezug auf Datensicherheit und -erreichbarkeit anstreben. Die Funktionen der Rechenzentren sind entscheidend für Bereiche wie Finanzdienstleistungen, Gesundheitswesen, Regierungsinstitutionen und andere Branchen, in denen der Schutz sensibler Daten von größter Bedeutung ist.

- Biometrische Authentifizierung: Ein Sicherheitsmechanismus, der auf individuellen physiologischen Merkmalen, wie Fingerabdrücken oder Retina-Scans, basiert, um den Zugang zu hochsicheren Rechenzentren zu kontrollieren.

- Redundante Systeme: Implementierung von doppelten oder mehrfachen Systemtechniken für Ausfallsicherheit und Kontinuität bei Hardware- oder Softwareausfällen.

- Firewall-Technologien: Sicherheitssoftware oder Hardware, die den Datenverkehr zwischen einem internen Netzwerk und externen Netzwerken überwacht und regelt, um unbefugten Zugriff zu verhindern.

- Verschlüsselungstechnologien: Methoden zur Umwandlung von Daten in eine nicht lesbare Form, zum Wahren der Vertraulichkeit, sodass keine sensiblen Informationen preisgegeben werden.

- Zugangskontrolle: Ein System, das sicherstellt, dass nur autorisierte Personen Zugang zu bestimmten Bereichen oder Informationen im Rechenzentrum haben.

- Klimatisierungssysteme: Spezielle Technologien zur Kontrolle der Temperatur und Luftfeuchtigkeit für optimale Betriebsbedingungen für Server und andere Geräte in Rechenzentren.

- Videoüberwachung: Die Nutzung von Überwachungskameras zur kontinuierlichen Überwachung von physischen Bereichen (Rechenzentren), um unbefugte Aktivitäten zu erkennen und zu dokumentieren.

- Notfallwiederherstellungsplan: Ein detaillierter Plan, der die Schritte in Rechenzentren beschreibt, die im Falle eines Systemausfalls oder einer Katastrophe ergriffen werden, um den Betrieb schnell wiederherzustellen.

- Datensicherheit: Maßnahmen für die Schutzziele Vertraulichkeit, Integrität und Verfügbarkeit.

- Physische Sicherheitstechnik: Die Gesamtheit der Maßnahmen, die ergriffen werden, um den physischen Zugang zu einem Rechenzentrum zu begrenzen, oft durch den Einsatz von Zäunen, Sicherheitspersonal und Zugangskontrollpunkten.

- Sicherheitsrichtlinien: Klare schriftliche Anweisungen, die die Sicherheitsstandards und -verfahren für das Personal in hochsicheren Rechenzentren definieren.

- Intrusion Detection Systems (IDS): Software oder Hardware, die ungewöhnliche Aktivitäten oder Angriffe im Netzwerk erkennt und darauf reagiert.

- Sicherheitsschulungen: Schulungen für das Personal, damit sie Sicherheitsprotokolle verstehen und befolgen.

- Rack-Level-Sicherheit: Sicherheitsmaßnahmen, die auf der Ebene von Serverschränken (Racks) implementiert werden.

- Patch-Management: Die regelmäßige Aktualisierung von Software und IT-Systemen in Rechenzentren, um Sicherheitslücken zu schließen und die Systemintegrität aufrechtzuerhalten.

- Network Segmentation: Die Aufteilung des Netzwerks in isolierte Segmente, um die Ausbreitung von Bedrohungen zu begrenzen.

- Identity and Access Management (IAM): Ein System, das in Rechenzentren den Zugriff auf Ressourcen basierend auf den Rollen und Verantwortlichkeiten von Benutzern verwaltet.

- Virenschutzmaßnahmen: Software, die darauf abzielt, Schadsoftware wie Viren, Würmer und Trojaner zu erkennen und zu eliminieren.

- Audit-Trail: Die Aufzeichnung und Überwachung aller Aktivitäten im Rechenzentrum, um einen Überblick über Verfügung, Speicherung und Änderungen zu behalten.

- Sicherheitsüberprüfungen: Regelmäßige Bewertungen und Audits in Rechenzentren, um Schwachstellen zu identifizieren und zu kontrollieren, dass Sicherheitsrichtlinien wirksam sind.

Die Bedeutung der Reinigung in Hochsicherheitsrechenzentren

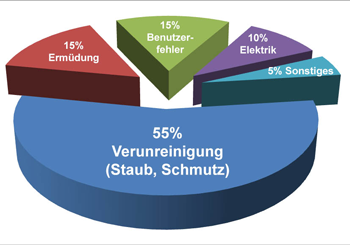

Die gründliche Reinigung in Hochsicherheitsrechenzentren ist essenziell für die Aufrechterhaltung der Betriebsleistung und Netzwerksicherheit sensibler IT-Infrastrukturen. Durch individuelle Reinigungsmaßnahmen und -aufgaben werden potenzielle Gefahrenquellen wie Staubpartikel aus der Ausstattung entfernt, was die Zuverlässigkeit elektronischer Komponenten und die Verhinderung von Ausfällen unterstützt. Diese Maßnahmen sind bedeutend für die Einhaltung von Branchenstandards und Vorschriften, die die physische Sicherheit und Datenintegrität betreffen. Letztendlich gewährleistet eine sorgfältige Reinigung die Kontinuität des Geschäftsbetriebs und den Schutz vor potenziellen Sicherheitsrisiken in der IT-Infrastruktur.

Links