In der IT-Infrastruktur, insbesondere in Rechenzentren, spielen Redundanz (Mehrfachauslegung) und Ausfallsicherheit eine entscheidende Rolle. Komponenten wie Energieversorgung, Netzwerkverbindungen, Kühlung sind alle mehrfach vorhanden. Ihr Hauptzweck ist die kontinuierliche Verfügbarkeit von Diensten und Systemen, selbst bei unvorhergesehenen Hardwareausfällen oder Störungen.

Die Schlüsselkomponenten dieser Sicherheitskonzepte umfassen Hochverfügbarkeit, Failover-Mechanismen, Lastenausgleich, redundante Stromversorgung und Datenreplikation (Datenredundanz). Diese Maßnahmen gewährleisten, dass Geschäftsprozesse reibungslos ablaufen und Ausfallzeiten auf ein Minimum reduziert werden.

Ein "Single Point of Failure" (SPOF) ist eine einzelne Stelle oder Komponente in einem System, Netzwerk oder Prozess der Informationstechnik, bei dem ein Ausfall dazu führen kann, dass das gesamte System nicht mehr ordnungsgemäß funktioniert oder nicht mehr verfügbar ist. Mit anderen Worten, es handelt sich um einen einzelnen Schwachpunkt, der das gesamte System beeinträchtigen kann. Die Beseitigung von Single Points of Failure ist ein wichtiger Bestandteil der Gestaltung von zuverlässigen und robusten Computer-, Network- und IT-Umgebungen.

In der heutigen komplexen IT-Landschaft ist Ausfallschutz ein entscheidender Bestandteil für die Sicherstellung von Kontinuität und Zuverlässigkeit. KMU (kleine und mittelständische Unternehmen) setzen auf hochverfügbare Einrichtungen und Werkzeuge, um im Fall eines Ausfalls reibungslose Abläufe zuzusichern.

Netzwerk-Redundanz und Backup-Hardware in der Information Technology erstrecken sich auf verschiedene Ebenen, von der Speicherinfrastruktur bis zu den Kommunikationsnetzwerken. Durch die Verteilung von Aufgaben auf mehrschichtige Ressourcen kann der Mittelstand sicherstellen, dass kritische Informationen und Aufgaben jederzeit betriebsbereit sind, auch wenn Fehler auftreten.

Die Technik der Redundanzen hat sich als effektives Mittel erwiesen, um Stillstandszeiten in komplexen IT-Infrastrukturen einzuschränken. Sowohl in der Hardware- als auch in der Softwareebene haben ausfallsicher konzipierte Werkzeuge eine wesentliche Schlüsselfunktion. Wenn ein Defekt auftritt, sorgen diese redundanten Anlagen dafür, dass essentielle Informationen nahtlos und effizient umgeleitet werden.

Dieser Ansatz ist grundlegend für die Ausfallsicherheit und Wiederherstellungsfähigkeit von Informationssystemen, da er die robuste Funktionalität sicherstellt und Unternehmen ermöglicht, unabhängig von auftretenden Fehlern oder Störungen zu operieren.

Die Konfiguration und Performance von IT-Service sind entscheidend für Unternehmen, um Komplikationen zu vermeiden. Die Nutzung von Cloud-Diensten verspricht Flexibilität, Skalierbarkeit und Spiegelbetrieb, um Datenverluste zu verhindern und die Informationssicherheit der unternehmenseigenen Daten zu ermöglichen. IT-Entscheider verwenden die Integration von Komponenten, um Prozesse zu optimieren, und achten darauf, dass sie keine wichtigen Daten verlieren.

Redundanz in Datentechnik: Verbesserung der Ausfallsicherheit und Leistung

Redundant bezieht sich auf die Eigenschaft von technischer Datentechnik, Ressourcen oder Daten, die überflüssig, wiederholt oder überschüssig sind, jedoch mit dem Ziel vorhanden sind, Ausfallsicherheit, Betriebssicherheit, Leistung oder Wiederherstellungsfähigkeit zu verbessern. Etwas gilt als redundant, wenn es mehrfach (mindestens doppelt), überflüssig oder zusätzlich vorhanden ist, ohne einen substantiellen Mehrwert oder eine bedeutende Änderung zu bieten.

In der Regel werden redundante Elemente wie Daten-Redundanz, Multi-Path-Networking (resilienter Netzwerkaufbau), Hardware-Failover und Software-Redundanz eingesetzt, um eine Kontinuität und Stabilität im Betrieb sicherzustellen, selbst wenn andere Teile des Systems ausfallen oder nicht zugänglich sind. Redundanzen sind häufig verwendete Strategien, um die Ausfallzeiten (Downtime) zu minimieren und die Funktionsfähigkeit von kritischen Systemen und Infrastrukturen zu gewährleisten.

Für Unternehmen bezieht sich Doppelstruktur auf die bewusste Integration von zusätzlichen Kapazitäten, Prozessen oder Sicherheitsmaßnahmen für betriebliche Kontinuität, Ausfallsicherheit und Betriebseffizienz. Diese zusätzlichen Elemente dienen dazu, Ausfälle, unerwartete Herausforderungen oder Unterbrechungen abzufangen, die den normalen Geschäftsbetrieb stören könnten.

Ausweichhardware und Sicherheitsduplikation sind entscheidend für Betriebe, da sie ihnen erlaubt, auch bei Ressourcenknappheit, technischen Problemen oder unvorhergesehenen Umständen ihre Tätigkeiten effektiv fortzusetzen. Sie spielt eine wichtige Schlüsselrolle bei der Minimierung von Betriebsrisiken, der Steigerung der Widerstandsfähigkeit und der Sicherstellung einer stabilen Geschäftsführung in einem dynamischen Geschäftsumfeld.

Backup-Struktur in der IT-Struktur bezieht sich auf die geplante Implementierung zusätzlicher Hardware, Software, Netzwerkkomponenten oder anderer Assets, um Ausfallsicherheit, Leistungsfähigkeit und Verfügbarkeit von IT-Systemen zu erhöhen. Ziel ist es, einen zuverlässigen IT-Betrieb gewährleisten, auch wenn eine Komponente ausfällt oder nicht nutzbar ist.

Dies wird erreicht, indem identische oder ähnliche Anlagen parallel betrieben oder Backup-Ressourcen bereitgestellt werden, für den kontinuierlichen Zugriff auf Dateien und Dienste. Doppelabsicherung trägt dazu bei, Unterbrechungen einzudämmen, die durch Wartungsarbeiten, technische Fehler, Störungen oder andere unvorhergesehene Ereignisse verursacht werden könnten, und spielt eine zentrale Rolle in der Hochverfügbarkeit und Betriebskontinuität von IT-Infrastrukturen.

Spiegelhardware-Konfiguration ist eine strategische Investition, um sicherzustellen, dass IT-Einrichtungen und Dienste widerstandsfähig, stabil und zuverlässig sind, was letztendlich zur Geschäftskontinuität, Kunden- und Benutzerzufriedenheit, Kostenersparnis und zum Erfolg eines Unternehmens beiträgt

Hardware-Redundanz: Doppelte Security für reibungslose Technik

Hardwarekomponenten wie Server, Netzwerkelemente, Speichersysteme und Kommunikationstechnik überzeugen mit dem zuverlässigen Clusterbetrieb. Das bedeutet, dass stets Backup- oder Ersatzkomponenten bereitstehend sind, die im Falle eines Ausfalls automatisch einspringen. Dank redundanter Netzteile, fortschrittlicher Cluster-Technologien, Load Balancing und Failover-Mechanismen ist Ausfallsicherheit garantiert.

Netzwerk-Redundanz: Konstante Konnektivität für Ihren Erfolg

Netzwerkkomponenten begeistern mit ihrer unverzichtbaren Mehrfachabsicherung, die Defekte und Engpässe zuverlässig verhindert. Hierzu gehören doppelte Netzwerkleitungen, zusätzliche Router und Switches sowie Netzwerk-Load-Balancing für die reibungslose und sichere Konnektivität.

Ein kritischer IT-Betrieb erfordert stabile Funktionen, da Ransomware, Schadsoftware oder ein Serverausfall schnell zu IT-Ausfällen, Störung und Sicherheitsvorfälle führen können. Betreiber müssen gemäß NIS2 auf Vorgaben achten, potenziell negative Probleme früh erkennen und im IT-Notfall angemessen reagieren.

Eine Bedrohung kann die Leistung deutlich beeinträchtigt, während Wärme und andere physische Faktoren die Lage zusätzlich verschärfen. Ein Systemhaus unterstützt dabei, den Überblick zu behalten und in jeder Notsituation handlungsfähig zu bleiben, was grundsätzlich essenziell ist.

Stromversorgungs-Redundanz: Unterbrechungsfreie Energie für solide Leistung

Die Versorgungsspannung ist von absoluter Bedeutung. In IT-Zentren kommen häufig unterbrechungsfreie Stromversorgungen (USV) und Notstromaggregate zum Einsatz, sodass der Betrieb auch bei einem Stromausfall ohne Unterbrechung weiterläuft.

Kühlung und Umgebungskontrolle: Optimale Bedingungen für Verlässlichkeit

Die Kühlung und Umgebungsbedingungen beeinflussen maßgeblich die Ausfallsicherheit. Um Überhitzung und Hardwareausfälle zu vermeiden, etablieren wir ein Ausweichsystem der IT-Infrastruktur und Verbindungen, indem wir mehrere Klimaanlagen und Temperaturüberwachungssysteme einsetzen. So sorgen wir dafür, dass optimale Klimabedingungen gewährleistet sind.

Datenreplikation und Backup: Doppelter Schutzmechanismus für Ihre Unternehmensdaten

Denken Sie an die Safety Ihrer Daten! Wenden Sie alternativ angelegte Speichersysteme an, um im Notfall eine reibungslose (automatisierte) Wiederherstellung zu haben. Regelmäßige Backups minimieren das Risiko von Datenverlusten. Vertrauen Sie auf bewährte Backuplösungen für Datensicherheit.

Virtualisierung und Failover: Doppelte Sicherheit für Ihre Organisation

Dank Virtualisierungstechnologie sind virtuelle Maschinen (VMs) mobil und können nahtlos zwischen physischen Servern verschoben werden. Dies erhöht die Ausfallsicherheit erheblich. Zusätzlich erlauben Failover-Techniken (Automatischer Wechsel), dass Dienste selbstständig auf replizierte Informationssysteme umgeschaltet werden, sobald ein Versagen erkannt wird.

Überwachung und Benachrichtigung: Frühzeitiges Handeln für Security

Überwachungssysteme behalten die Gesundheit der informationstechnischen Geräte, von Datenspeichersystem und Equipment in Hosting-Zentren im Auge. Bei auftretenden IT-Sicherheitsvorfällen oder Ausfällen erfolgt automatisiert die Benachrichtigung des IT-Personals, um umgehend entsprechende Handlungen einzuleiten. Ihre Datenzentrale in sicheren Händen.

Aufgabe von Test und Wartung: Schlüssel zur Zuverlässigkeit

Tests und Wartungsroutinen sind von höchster Wichtigkeit, damit die Ausstattung für Ausfallsicherheit einwandfrei arbeitet. Diese Tests sollten bewusst Ausfallbedingungen simulieren, um die Reaktion des Systems zu überprüfen und zu garantieren, dass alles reibungslos läuft. Verlassen Sie sich auf unser Engagement für die Zuverlässigkeit Ihrer IT-Infrastruktur.

Geografische Redundanz: Business Continuity in jeder Situation gewährleistet

Geografische Redundanzen sind eine intelligente Redundanzlösung, die von einigen Datacentern umgesetzt wird. Dabei erfolgt die Verteilung von Daten und Diensten auf unterschiedliche Standorte, um Katastrophen und regionalen Funktionsverlust wirkungsvoll abzufedern. So bleibt Ihre Betriebsfortführung gewährleistet, selbst in herausfordernden Situationen.

IT-Ausfallsicherheit und systembezogene Grundlagen

Ein modernes Ausfallsicherheitskonzept kombiniert Parallelbetrieb, failover-fähigen Betriebsumgebungen, PDU, USV-Systemen, Raid-Systeme, Ersatzkomponenten und Sicherungssystemen, um IT-Systeme, Systemarchitekturen, Rechnerlandschaften, Übertragungsstrecken und Netzwerke ausfallsicher zu machen. Ziel ist es, Ausfallrisiko, Ausfallzeit, Nichterreichbarkeit, Softwarefehler, Benutzerfehler, Hardware-Defekte, Stromausfälle, plötzliche Unterbrechungen oder Fehlerfalle zweimal abzusichern und deren Folgen zu vermieden.

Durch wirksame Fehlererkennung, optimierte Wärmeableitung, passende Umgebungstemperatur, moderne Sicherheitstechnik und kontinuierliche Wartungen lässt sich die infrastrukturelle Wirksamkeit, Stabilität und Betriebssicherheit dauerhaft gewährleisten.

Failover, Fehlertoleranz und Schutzmaßnahmen

Failover-Mechanismen schützen kritische IT-Dienste, indem sie im Fehlerfall automatisch auf mehrfachen, hochverfügbaren oder ausgelegten Systemen weiterlaufen. Diese Techniken ermöglichen Fehlertoleranz, verhindern Systemausfall, reduzieren Risiken, sichern die Funktionsfähigkeit und sorgen dafür, dass IT-Prozesse, IKT, IT-Geräte, Computing-Plattformen oder ein einzelner Dienst nicht das gesamte Geschäft lahmlegen.

In Datenzentren, Colocation-Umgebungen und hybriden Cloud-Lösungen gehören Georedundanz, Security, IT-Schutz und organisatorische Schutzmaßnahmen zu den wichtigsten Grundlagen moderner Cybersecurity und Cyber-Sicherheit, um Cyberattacken, Cyber-Angriffe, Missbrauch, Hackerangriffe und Hacker aktiv abwehren zu können.

Organisation, Management und Notfallplanung

Ein durchdachtes IT-Notfallkonzept, bestehend aus IT-Notfallplan, Notfallplan, Notfallplanung, Vorbereitung, Checkliste, Wiederanlaufpläne, definierten Verantwortlichkeiten und strukturiertem Management, ist für jedes Unternehmen, jede Behörde und jede Gesellschaft unerlässlich. So lassen sich Sicherheitsvorfall, IT-Sicherheitsvorfall, Vorfall, Notfall, IT-Notfälle oder schwerwiegende Krisen im Ernstfall sicher umgehen.

Durch klare Strategie, kontinuierliche Updates, präventive (präntiv) Maßnahmen, IT-Schulungen, Awareness, passende Konzeption und dokumentierte Dokumentation wird die Belastbarkeit, Reliability, Vertraulichkeit und der Schutz digitaler, digitaler Arbeitsabläufe gestärkt.

Dienste, Business-Relevanz und Managed Services

Viele Unternehmen setzen heute auf Managed Services, IT-Services, Cloud, Hosting, Solutions, Service, Support, remotee Betreuung, Fernwartung, IT-Support, IT-Beratung, Partner, Dienstleister, IT-Dienstleister und Systemhause, um IT-Betriebs-Modelle effizienter zu gestalten.

Diese Partner beraten bei Konzept, Planung, digitalen Strategien, Standortvernetzung, Collaboration, Archivierung, E-Mail, Arbeitsplatz, IT-Infrastruktur und Schnittstellen, damit Geschäft, Business, Gesellschaft und Anwender auch im laufenden Betrieb sicheres, hochverfügbare, ausfallsicheren Zugriff behalten. Auch Informatik, Telekommunikation, Internet, Power, greene IT und moderne Cloud-Lösungen spielen dabei eine zentrale Rolle.

Gefahren, Prävention und Risiko-Verringerung

Cyberangriffe, Benutzerfehler, Missbrauch, hardwareseitige Einschränkungen, Gefahren oder potenzielle Schwachstellen erfordern konsequente Prävention, Verringerung, beschränken von Schäden und die Vermeidung längerer Ausfälle. Moderne IT-Security und Security, Firewall, IT-Sicherheitsvorfall-Prozesse und Sicherheitsmaßnahmen sorgen dafür, dass ein IT-Ausfall, schwer schwerwiegende Störungen oder längere Betriebsunterbrechungen nicht die gesamte Infrastruktur gefährden.

Besonders für digitale IT-Betriebszentren, vernetzte Orte und Cloud-Computing-Modelle ist eine robuste Ausfallsicherheit ein Prinzip, das nicht nur Technik, sondern auch die Gesellschaft selbst schützt.

Beispiele und Best Practices für Redundanzen im IT-Bereich:

Eine robuste IT-Infrastruktur kombiniert Hardware, Cloud-Dienste und skalierbare IT-Lösungen, um die Availability vom IT-System sicherzustellen und Informationsverluste zu vermeiden. Wichtig sind dabei technische und organisatorische Maßnahmen, wie regelmäßige Updates, Verschlüsselung, Automation, Schulungen für Mitarbeiter und der Einsatz zuverlässiger Partner und Anbieter.

Mit kontinuierlicher Bewertung, Analyse, Entwicklung und Änderungen lässt sich eine höhere Resilience erreichen, sodass die Arbeit nicht unterbrochen wird und ein störungsfreien Dauerbetrieb möglich bleibt. Elemente wie Cyber- nd Endpoint-Security, Networking, Ersatzkomponente, duplizierte Systeme und ausgelegte Cyber-Schutzkonzepte bieten Unterstützung bei der Umsetzung einer effektiven Strategie im IT-Betriebsbereich, damit alle Prozesse sicher laufen und digitale Umgebungen jederzeit verlässlich zur Verfügung stehen.

Ein wirksamer Datenschutz ist ein zentrales Merkmal eines modernen IT-Betriebs und dient der Erhöhung der Sicherheit im digitalen Umfeld, indem er bei der Hilfe zur Identifikation jeder Ursache unterstützt und auf maximale Ausfallsicherheit ausgelegt ist.

- Server mit Reservehardware: Einsatz von mehreren Servern, um Bestandsdaten auch bei einer Systemstörung weiterhin bereitzustellen.

- Mehrere Internetverbindungen: Nutzung von unterschiedlichen Internetverbindungen von Providern (ISPs), um eine belastbare Konnektivität abzusichern, selbst wenn eine Verbindung versagt.

- RAID (Redundant Array of Independent Disks) für redundanten Speicher: Kombination mehrerer Festplatten, Speicherlösungen und Spiegelung (Mirroring), bei denen Dateien über mehrfache Festplatten verteilt und gespiegelt werden für Datenintegrität und Recovery bei Festplattenausfällen.

- Diverse Netzwerkpfade: Implementierung von multiplen Netzwerkpfaden, sodass die Kommunikation auch bei Defekt einer Verbindung fortgesetzt werden kann.

- Zwei USV-Systeme: Verwendung von zweifach unterbrechungsfreien Stromversorgungen (USV), um die stabile Spannungsversorgung abzusichern, selbst wenn eine aussetzt.

- Sicherungskopien auf verschiedenen Medien: Mehrmalige Sicherungskopien von Files auf verschiedenartigen Medien an anderen Standorten, um Datenverluste bei Katastrophen zu begrenzen.

- Cluster von Webservern: Mehrere Webserver, die denselben Inhalt hosten für die hohe Verfügbarkeit und Lastverteilung.

- Repetive Speicherarrays, die dasselbe Datenmaterial hosten, um bei einem Ausfall nahtlos auf ein anderes Array umzuschalten.

- Mehrere DNS-Server, die dieselben DNS-Einträge hosten für Ausfallsicherheit und schnelle Namensauflösung.

- Virtualisierungshosts: Mehrere Hosts, die dieselben virtuellen Maschinen hosten für eine hohe Verfügbarkeit von VMs.

- Datenbankreplikation: Mehrfache Kopien von Datenbanken auf verschiedenen Servern zur Verbesserung der Datenverfügbarkeit.

- Hot Standby: Bereitschaftssystem, das bei Bedarf sofort einspringt.

- Cold Standby: Bereitschaftssystem, das manuell aktiviert werden muss.

- Fallback: Rückkehr zu einem vorherigen Systemstatus oder System, wenn ein Fehler auftritt.

- Datenspeicherung in ungleichen Cloud-Services: Speicherung von Daten und Anwendungen in diversen (gespiegelten) Cloud-Diensten, um die Ausfallsicherheit und Verfügbarkeit zu verbessern.

- Zwei Firewall-Konfigurationen: Einsatz von zweifachen Firewalls, die simultan geschaltet oder als Failover-Konfiguration eingerichtet sind, um die Security zu erhöhen und Betriebsunterbrechungen zu senken.

- Doppelte Netzwerkkomponenten: Verwendung von doppelten Netzwerkkomponenten wie Router, Switches und Load Balancer für Netzwerkkonnektivität.

- Zwei Telekommunikationssysteme: Bereitstellung von zweifachen Kommunikationssystemen für Sprach- und Videokommunikation für Geschäftskommunikation auch bei einer Panne.

- Anpassungsfähigkeit: Die Fähigkeit eines Systems oder Organismus, sich an neue Anforderungen oder Umstände anzupassen und effektiv zu agieren.

- Bewältigung von Herausforderungen: Der Prozess, durch den ein System oder eine Person mit Schwierigkeiten, Sicherheitsvorfällen oder Hindernissen umgeht und nach Lösungen sucht.

- Robustheit: Die Eigenschaft einer Infrastruktur, widerstandsfähig gegen Beeinträchtigungen, Fehler oder Veränderungen zu sein und seine Leistungsfähigkeit beizubehalten.

- Überlebensfähigkeit: Die Eignung eines Organismus, sich unter abweichenden Bedingungen zu erhalten, sich anzupassen und Fortpflanzungschancen zu erhalten.

- Sicherheitsmechanismen: Vorgehensweisen, IT-Anlagen oder Vorkehrungen, zur Sicherheit und Risikominderung für ein System oder eine Umgebung.

- Gesundheit: Der Zustand von körperlichem, geistigem und sozialem Wohlbefinden, bei dem ein Organismus optimal funktioniert und Krankheit oder Störungen minimiert sind.

- Ausfallsicherheit: Die Belastbarkeit eines Systems, ordnungsgemäß zu funktionieren, auch wenn bestimmte Teile ausfallen oder nicht einsatzbereit sind.

- Funktionssicherheit: Die Konsistenz und Stabilität eines IT-Systems für Leistung und Betriebsbereitschaft.

- (Redundantes) Backup: Eine Sicherungskopie von Datenbeständen oder Potenziale, um sie bei einer Beschädigung wiederherzustellen.

- Notfallwiederherstellung: Ein Plan oder Prozess zur Systemwiederherstellung von IT-Systemen und Datenbanken nach einem unerwarteten Stillstand, Datenverlust oder einer Katastrophe.

- Doppelsysteme: IT-Einheiten mit doppelten Komponenten, um einen reibungslosen IT-Betrieb zu versichern, auch wenn eine Komponente ausfällt.

- Resilienz: Die Fähigkeit der Information Technology, nach einer Panne schnell zu seinem normalen Betriebszustand zurückzukehren und sich anzupassen.

- Kontinuität: Die ununterbrochene Erreichbarkeit und Funktion einer Anlage, insbesondere in kritischen Situationen oder bei Ausfällen.

- Zusatzressourcen: Zusätzliche Ressourcen, die aktiviert werden können, wenn benötigt, um Stillstände abzufangen.

- Überflüssigkeit: Das Vorhandensein von überflüssigen oder zusätzlichen Elementen, damit dass das System im Falle eines Ausfalls nicht zusammenbricht.

- Ausfallsicherungsmechanismen: Strategien oder Aktivitäten, die entwickelt wurden, um die Auswirkungen von Systemausfällen zu verringern.

- IT-Systeme: Systeme, die über doppelte oder mehrfache Kopien von Komponenten verfügen für verbesserte Zuverlässigkeit und Leistung.

- Backup-Strategien: Geplante Ansätze zur Erstellung, Verwaltung und Wiederinbetriebnahme von Backup-Daten und -Hilfsmittel.

- Redundanzprinzipien: Grundlegende Prinzipien, die bei der Implementierung von Mehrwegsystem berücksichtigt werden, um optimale Ergebnisse zu erzielen.

- Wiederherstellungsplan: Ein vordefinierter Plan zur raschen Wiederherstellung von Diensten und Betriebsdaten nach Informationsverlust.

- Redundanzen in Komponenten: Mehrfache vergleichbare oder ähnliche Teile der Einheiten, die in Reserve gehalten oder aktiviert werden können.

- Sicherheitsmechanismen: Schutzmechanismen und Verfahren, die entwickelt wurden zur Sicherheit der Netzwerk-Infrastruktur, insbesondere bei Ausfällen.

- Datensicherung: Der Prozess des Erstellens und Speicherns von Kopien von Daten für Integrität und Einsatzfähigkeit.

- Parallele Rechenressourcen, die gleichzeitig arbeiten können für Leistung und Ausfallsicherheit.

- Backup-Systeme: Systeme, die entwickelt wurden, um als Ersatz oder Sicherung für das Hauptsystem zu fungieren und angesichts eines Versagens einzuspringen.

- IT-Dienstleistungen umfassen ein breites Spektrum an Dienstleistungen, die mit Informationstechnologie in Verbindung stehen.

- Daten-Redundanz bezieht sich auf die Situation, in der dieselben Festplattendaten mehrfach in einem Serversystem oder einer Datenbank gespeichert sind.

Rechenzentrumsreinigung: Effiziente Vorsorge für zuverlässigen Betrieb

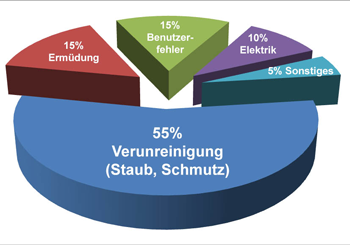

Die Hardwarearchitektur- und Rechenzentrumsreinigung ist vielleicht nicht die offensichtlichste Form der Ausfallsicherheit, aber sie spielt eine entscheidende Rolle bei der Gewährleistung eines reibungslosen Betriebs. Durch regelmäßige Reinigung werden Staub, Schmutz und Ablagerungen entfernt, die die Hardware und Kühlungssysteme einschränken könnten. Dies trägt dazu bei, Überhitzung und potenzielle Pannen zu verhindern.

Auf diese Weise stellt die Rechenzentrumsreinigung eine Form der Failover-Architektur dar, die oft übersehen wird, aber entscheidend ist, um die Zuverlässigkeit und Leistungsfähigkeit Ihrer Infrastruktur aufrechtzuerhalten.

Investitionen in IT-Redundanzen und Ausfallsicherheit – Unverzichtbar für Kontinuitätsmanagement

Die Implementierung von Backup-Komponenten und Ausfallsicherheit erfordert Investitionen in zusätzliche Technologien, ist jedoch von entscheidender Relevanz, um den Geschäftsbetrieb aufrechtzuerhalten und die Konsequenzen von Hardwareausfällen und Fehlfunktionen abzusenken.

Die genaue Ausgestaltung von Reservekapazität und Ausfallsicherheit hängt von den spezifischen Anforderungen und Risikoprofilen eines Rechenzentrums ab. Jedes Investment dient dazu, Ihre Betriebskontinuität zu schützen und sicherzustellen, dass Ihre IT-Systemstruktur stets zuverlässig und robust ist.

Links