Das IT-Sicherheitsgesetz (IT-SIG) bildet einen zentralen Bestandteil der deutschen Cybersecurity-Regulierung. Gesetzgeber reagierten mit dieser Regelung auf steigende Risiken durch Angriffe, Systemmanipulation, Datenverlust sowie Betriebsunterbrechungen. Besonders Organisationen aus Bereichen Energieversorgung, Telekommunikation, Transport, Gesundheit, Finanzwesen sowie staatliche Verwaltung stehen im Fokus der gesetzlichen Vorgaben.

Die Regelung verpflichtet Betreiber kritischer Infrastrukturen zu technischen Schutzmaßnahmen, kontinuierlicher Risikoanalyse sowie schneller Meldung relevanter Sicherheitsvorfälle. Unternehmen müssen ihre digitale Sytemlandschaft nach anerkannten Sicherheitsstandards betreiben, Risiken frühzeitig erkennen und Schutzmaßnahmen dauerhaft verbessern.

Mit dem IT-Sicherheitsgesetz 2.0 erfolgte eine deutliche Erweiterung der Sicherheitsanforderungen. Neue Kompetenzen für Bundesbehörden, strengere Vorgaben für Betreiber kritischer Infrastruktur und zusätzliche Pflichten für Unternehmen prägen die aktuelle Rechtslage.

Was ist das IT-Sicherheitsgesetz?

Das IT-Sicherheitsgesetz (IT-SIG) beschreibt einen gesetzlichen Rahmen zur Stärkung digitaler Sicherheit in Deutschland. Ziel besteht darin, wesentliche Versorgungssysteme, Kommunikationsnetze und Dienste vor Cyberangriffen zu schützen.

Der rechtliche Rahmen verpflichtet Organisationen, technische Mindeststandards umzusetzen, Risiken regelmäßig zu bewerten und schwerwiegende Sicherheitsvorfälle zu melden. Grundlage bildet eine Erweiterung des sogenannten BSI-Gesetzes, welches Aufgaben, Befugnisse und Zuständigkeiten der nationalen Cybersicherheitsbehörde definiert.

Betreiber kritischer Versorgungsstrukturen müssen ihre Systeme nach aktuellen Sicherheitsstandards betreiben, kontinuierliche Überwachung implementieren sowie Notfallmaßnahmen vorbereiten. Diese Maßnahmen reduzieren Ausfallrisiken und erhöhen Stabilität digitaler Infrastrukturen.

Digitale Sicherheit betrifft nicht nur Großkonzerne. Auch mittelständische Organisationen sowie Dienstanbieter geraten zunehmend in den Fokus regulatorischer IT-Sicherheitsanforderungen.

Ziele des IT-Sicherheitsgesetzes

Das IT-Sicherheitsgesetz verfolgt mehrere strategische Ziele im Bereich elektronischer Sicherheit.

Der Schutz kritischer Grundverorgungsstrukturen. Energieversorgung, Gesundheitswesen, Transportnetzwerke sowie Kommunikationssysteme stellen entscheidende Bestandteile moderner Gesellschaften dar. Ein Ausfall dieser Systeme könnte massive wirtschaftliche und gesellschaftliche Folgen verursachen.

Die Verbesserung nationaler Cybersicherheitsstrukturen. Durch verpflichtende Sicherheitsstandards entsteht ein einheitliches Sicherheitsniveau für Unternehmen, Kommunen sowie Infrastrukturbetreiber.

Schnellere Reaktion auf Cyberangriffe. Verpflichtende Meldungen ermöglichen Behörden frühzeitige Analyse von Angriffsmustern. Dadurch lassen sich Bedrohungen schneller identifizieren sowie Gegenmaßnahmen entwickeln.

Stärkung der Resilienz. Unternehmen sollen Risiken systematisch analysieren, Schutzmaßnahmen implementieren und Sicherheitsstrategien langfristig verbessern.

IT-Sicherheitsgesetz 2.0 – wichtigste Änderungen

Mit dem IT-Sicherheitsgesetz 2.0 erfolgte eine umfassende Erweiterung der bestehenden Regelungen. Gesetzgeber reagierten auf zunehmende Cyberbedrohungen, geopolitische Risiken sowie steigende Digitalisierung wirtschaftlicher Prozesse.

Eine der wichtigsten Änderungen betrifft erweiterte Befugnisse für das Bundesamt für Sicherheit in der Informationstechnik. Die Behörde erhielt zusätzliche Kompetenzen zur Analyse IT-spezifischer Risiken sowie zur Unterstützung betroffener Organisationen bei Sicherheitsvorfällen.

Darüber hinaus wurden neue Kategorien (Sektoren) von Unternehmen eingeführt. Neben klassischen KRITIS-Betreibern können nun auch bedeutende Unternehmen aus Bereichen Cloud, Plattformbetrieb oder IT-basierte Betriebsstruktur unter regulatorische Anforderungen fallen.

Zusätzliche Sicherheitsanforderungen betreffen Lieferketten vernetzter Systeme. Hardware sowie Software dürfen keine Sicherheitsrisiken enthalten, die kritische Systeme gefährden könnten.

Außerdem wurden höhere Bußgelder bei Verstößen eingeführt. Unternehmen müssen Sicherheitsanforderungen konsequent umsetzen, da Verstöße erhebliche finanzielle Konsequenzen verursachen können.

Welche Unternehmen sind betroffen?

Das IT-Sicherheitsgesetz richtet sich primär an Betreiber kritischer Infrastrukturen, häufig als KRITIS bezeichnet. Dazu gehören Organisationen, deren Dienstleistungen eine zentrale Rolle für gesellschaftliche Versorgung spielen.

Typische KRITIS-Sektoren umfassen Energieversorgung, Wasserversorgung, Gesundheitswesen, Finanzsysteme, Transportnetzwerke sowie Telekommunikationsinfrastruktur. Betreiber solcher Systeme müssen strenge Sicherheitsstandards erfüllen.

Auch Betreiber technologischer Dienste können unter regulatorische Systemsicherheitsanforderungen fallen. Plattformbetreiber, Cloud-Anbieter sowie Betreiber zentraler Internetdienste tragen Verantwortung für stabile Digitalinfrastruktur.

Darüber hinaus können Unternehmen mit hoher wirtschaftlicher Bedeutung zusätzliche Sicherheitsanforderungen einhalten müssen. Besonders Organisationen mit umfangreichen digitalen Netzwerken oder großen Datenbeständen stehen verstärkt im Fokus regulatorischer Aufmerksamkeit.

Pflichten und Betriebssicherheitsanforderungen des IT-Sicherheitsgesetzes

Das IT-Sicherheitsgesetz verpflichtet betroffene Organisationen zur Umsetzung umfangreicher Sicherheitsmaßnahmen. Ziel besteht darin, Digitalsysteme gegen Angriffe, Manipulation sowie Ausfälle zu schützen.

Grundlegende Verpflichtung bildet Implementierung technischer Sicherheitsmaßnahmen. Unternehmen müssen ihre IT-Infrastruktur nach aktuellen Sicherheitsstandards betreiben. Dazu gehören Zugangskontrollen, Netzwerküberwachung, Verschlüsselung sensibler Daten sowie kontinuierliche Systemanalyse.

Ein weiterer Bestandteil umfasst Risikomanagement. Organisationen müssen potenzielle Bedrohungen identifizieren, Sicherheitsstrategien entwickeln sowie Schutzmaßnahmen regelmäßig überprüfen.

Besondere Bedeutung besitzt die Meldepflicht bei Sicherheitsvorfällen. Schwerwiegende Angriffe, Systemausfälle oder Datenmanipulation müssen an zuständige Landesbehörden gemeldet werden. Diese Meldungen unterstützen Analyse aktueller Bedrohungen und ermöglichen schnelle Reaktionsmaßnahmen.

Zusätzlich müssen Organisationen Sicherheitsnachweise erbringen. Regelmäßige Audits sowie Zertifizierungen bestätigen Einhaltung gesetzlicher Sicherheitsanforderungen.

Zentralrolle des BSI im IT-Sicherheitsgesetz

Das Bundesamt für Sicherheit in der Informationstechnik hat eine Zentralfunktion bei Umsetzung des IT-Sicherheitsgesetzes. Die Behörde fungiert als nationale Cybersicherheitsinstanz und unterstützt Organisationen bei Schutzmaßnahmen gegen Digitalbedrohungen.

Zu den bedeutendsten Aufgaben gehört Analyse aktueller Cyberbedrohungen. Experten des BSI beobachten Angriffsstrategien, identifizieren Sicherheitslücken und veröffentlichen Warnungen zu neuen Angriffsmethoden.

Darüber hinaus entwickelt die Behörde Sicherheitsstandards sowie systembezogene Richtlinien. Sie Richtlinien helfen Organisationen, ihre Digitalstruktur nach aktuellen Sicherheitsanforderungen zu betreiben.

Ein weiterer Aufgabenbereich umfasst Unterstützung betroffener Organisationen bei Sicherheitsvorfällen. Bei schwerwiegenden Cyberangriffen können Unternehmen sicherheitstechnische Unterstützung erhalten.

Außerdem koordiniert die Behörde nationale Cyberabwehrstrategien. Zusammenarbeit mit Sicherheitsbehörden, Forschungseinrichtungen sowie internationalen Organisationen stärkt die computerbasierte Sicherheitsarchitektur.

Konsequenzen bei Verstößen

Das IT-Sicherheitsgesetz enthält klare Regelungen für Verstöße gegen Sicherheitsanforderungen. Unternehmen müssen gesetzliche Vorgaben konsequent befolgen, da Verletzungen erhebliche Konsequenzen verursachen können.

Zu den relevanten Sanktionen zählen Bußgelder bei mangelnden Sicherheitsmaßnahmen oder unterlassener Meldung von Sicherheitsvorfällen. Höhe der Strafen kann abhängig von Unternehmensgröße sowie Schwere des Verstoßes variieren.

Neben finanziellen Konsequenzen können auch Reputationsschäden entstehen. Sicherheitsvorfälle führen häufig zu Vertrauensverlust bei Kunden, Partnern sowie Investoren.

Darüber hinaus können regulatorische Maßnahmen zusätzliche Prüfungen oder verpflichtende Sicherheitsverbesserungen auslösen. Unternehmen müssen dann umfangreiche Sicherheitsmaßnahmen implementieren, um regulatorische Ausfallsicherheitsanforderungen umzusetzen.

Langfristig kann mangelnde IT-Sicherheit auch wirtschaftliche Schäden verursachen. Systemausfälle, Datenverlust oder Produktionsunterbrechungen können erhebliche Kosten verursachen.

Bedeutung für Unternehmen und Sicherheit

Das IT-Sicherheitsgesetz stärkt langfristig Stabilität technologischer Schlüsselstrukturen in Deutschland. Durch verpflichtende Sicherheitsstandards entsteht ein höheres Sicherheitsniveau für Wirtschaft, Verwaltung sowie Gesellschaft.

Unternehmen profitieren ebenfalls von verbesserten Sicherheitsstrategien. Systematische Risikoanalyse, kontinuierliche Sicherheitsüberwachung sowie strukturierte Notfallplanung reduzieren potenzielle Schäden durch Cyberangriffe.

Digitale Transformation erhöht Abhängigkeit von stabilen IT-Systemen. Produktionsanlagen, Kommunikationsnetzwerke sowie IT-Services benötigen zuverlässige Sicherheitsarchitektur.

Durch gesetzliche Sicherheitsanforderungen entsteht langfristig eine stabilere Systeminfrastruktur. Infrastrukturbetreiber profitieren von höherer Widerstandsfähigkeit gegenüber Cyberbedrohungen.

Überblick zum IT-Sicherheitsgesetz und kritischer Infrastruktur

Das IT-Sicherheitsgesetz bildet einen zentralen Bestandteil der deutschen Cybersecurity-Strategie. Gesetzliche Resilienzanforderungen verpflichten Betreiber kritischer Infrastrukturen sowie Unternehmen zu umfassenden Sicherheitsmaßnahmen.

Mit Erweiterungen durch IT-Sicherheitsgesetz 2.0 wurden regulatorische Absicherungsanforderungen deutlich verschärft. Erweiterte Behördenbefugnisse, strengere Sicherheitsstandards sowie höhere Sanktionen steigern Druck auf Organisationen, Sicherheit systematisch umzusetzen.

Unternehmen müssen ihre IT-Infrastruktur kontinuierlich überwachen, Risiken analysieren und Schutzmaßnahmen verbessern. Meldepflichten, Sicherheitsnachweise sowie infrastrukturelle Mindeststandards bilden zentrale Elemente regulatorischer Infrastrukturschutzanforderungen.

Langfristig stärkt das Gesetz die Stabilität der Digitalinfrastruktur, verbessert nationale Cyberabwehr und reduziert Risiken durch zunehmende Cyberbedrohungen. Organisationen, die Sicherheitsanforderungen frühzeitig implementieren, profitieren von stabileren Systemen, höherem Vertrauen und nachhaltiger Resilienz.

- Das Gesetz stärkt nationale Cyberresilienz. Grundlage bildet das BSig.

- Zentrales Bundesamt: BSI. Fokus auf Security kritischer Systeme.

- Schutz der kritischen IT-Systemlandschaft verlangt sichere Verarbeitung sensibler Informationen.

- Ziele des Gesetzes: stabile Netze, widerstandsfähige Komponenten, verpflichtete KRITIS-Betreiber.

- Regulierung betrifft Verwaltungsstellen im öffentlichen Bereich sowie Industrie.

- Sichere Technik bildet Grundlage der Netzwerkinfrastruktur. Erweiterung durch BSI-Gesetz.

- Besondere Compliance-Vorgaben gelten für kritische Anlagen und Systeme informationstechnischer Serverinfrastruktur.

- Definition relevanter Schwellenwerte bestimmt Pflichten von Betreibern.

- Pflicht zur Angriffserkennung stärkt Schutz sensibler Einrichtungen.

- Regelungen erfolgen durch Verordnung bei digitalen Störungen.

- Externe IT-Dienstleister liefern sicheren Service gegen Cyber-Bedrohungen.

- Ergänzende Regelwerke: KRITIS-Verordnung sowie BSI-KRITISverordnung.

- Schutz inforationstechnischen Systeme besonders wichtig für KRITIS-Anlagen.

- Internationale Standards orientieren sich an Information Technology.

- Kontinuierliche Gesetzgebung entwickelt neue Sicherheitsrahmen.

- Strategische Initiative: KRITIS-Dachgesetz ergänzt bestehendes ITSig.

- IT-Dienstleister bieten Manages Services zur Verbesserung von Cybersecurity.

- Besonderer Fokus liegt auf Schutz Digitalanlagen im Mittelstand.

- Sicherheitsanbieter entwickeln spezialisierte Lösungen.

- Weitere regulatorische Grundlage bildet BSI-Kritisv.

- Ziel: dauerhaft sicherer Betrieb kritischer Systeme und stabile Versorgungssicherheit.

- Das Sicherheitsgesetz adressiert steigende automatisierte Herausforderungen.

- Besondere Verantwortung tragen KRITIS-Unternehmen.

- Moderne Kryptographie schützt Kommunikation.

- Wichtiger Bestandteil: Schulung und Sensibilisierung von Mitarbeitenden.

- Systemtechnische Netzwerksicherheitsanforderungen ergeben sich aus KRITSV.

- Unternehmen implementieren umfassende Sicherheitsvorkehrungen.

IT-Sicherheitsgesetz, Rechenzentrumsreinigung und physische Sicherheit

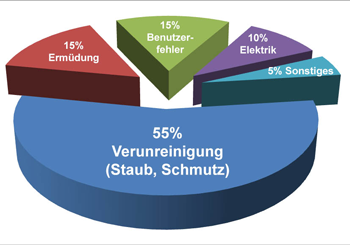

Das IT-Sicherheitsgesetz verlangt umfassende Schutzmaßnahmen für informationstechnische IT-Systemarchitektur. Neben Cybersecurity gewinnt auch physische Sicherheit innerhalb von Rechenzentren an Bedeutung. Professionelle Rechenzentrumsreinigung reduziert Staub, Partikel sowie elektrostatische Risiken und schützt empfindliche Hardwarekomponenten. Saubere Serverräume, kontrollierte Umgebung sowie strukturierte Wartung unterstützen stabile Systemverfügbarkeit und stärken langfristig die Betriebssicherheit kritischer IT-Systeme.

Links