Die Netzwerksicherheit (Network Security) ist ein zentraler Bestandteil moderner IT-Infrastrukturen – insbesondere im Rechenzentrum. Neben digitalen Schutzmaßnahmen spielen dabei auch physische Faktoren eine entscheidende Rolle. Staub, Verunreinigungen oder ungeeignete Umgebungsbedingungen können die Funktion von Netzwerken erheblich beeinträchtigen und zu Ausfällen führen.

Eine ganzheitliche Netzwerksicherheit berücksichtigt daher sowohl technische als auch infrastrukturelle und organisatorische Schutzmaßnahmen.

Was bedeutet Netzwerksicherheit im Rechenzentrum?

Netzwerksicherheit umfasst alle Maßnahmen zum Schutz von IT-Netzwerken, Systemen und Daten vor:

- unbefugtem Zugriff

- Cyberangriffen

- technischen Störungen

- physischen Einflüssen

Während klassische IT-Sicherheitskonzepte häufig auf Software, Firewalls und Zugriffskontrollen fokussieren, wird ein entscheidender Faktor oft unterschätzt:

Die physische Umgebung der IT-Infrastruktur.

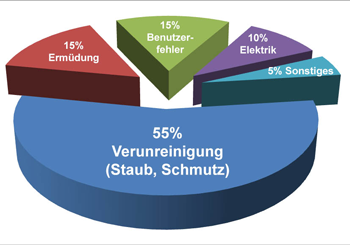

Gerade in Serverräumen und Rechenzentren können kleinste Partikel, Temperaturprobleme oder unzureichende Wartung die Stabilität von Netzwerken gefährden.

Warum physische Netzwerksicherheit so wichtig ist

Moderne Netzwerke bestehen aus hochsensibler Hardware:

- Switches

- Router

- Firewalls

- Serversysteme

- Storage-Systeme

Diese Komponenten reagieren empfindlich auf Umwelteinflüsse.

Typische physische Bedrohungen:

- Staubablagerungen auf Geräten

- leitfähige Partikel in der Luft

- Überhitzung durch verstopfte Lüftungssysteme

- Feuchtigkeit oder Kondensation

- Verschmutzungen nach Bauarbeiten

Die Folgen können gravierend sein:

- Performance-Verlust im Netzwerk

- Geräte- und Systeminstabilität

- Hardwareausfälle

- Datenverluste

- komplette Betriebsunterbrechungen

Verbindung von Cybersicherheit und physischem Schutz

Eine sichere IT-Infrastruktur entsteht erst durch das Zusammenspiel von:

- digitaler Cybersicherheit

- physischer Sicherheit

- organisatorischen Maßnahmen

Selbst modernste Sicherheitslösungen wie:

- Firewalls

- Intrusion Detection Systeme (IDS)

- Zero-Trust-Architekturen

können ihre Wirkung verlieren, wenn die physische Infrastruktur beeinträchtigt ist.

Beispiel: Ein überhitzter Switch durch Staubbelastung kann ausfallen – und damit die gesamte Netzwerksicherheit gefährden.

Professionelle Schutzmaßnahmen für Netzwerke

Um Netzwerke nachhaltig zu schützen, sind verschiedene Sicherheitsmaßnahmen erforderlich:

Technische Präventionsmaßnahmen

- Netzwerksegmentierung

- Zugriffskontrollen und Authentifizierung

- Verschlüsselung von Daten

- Monitoring und Angriffserkennung

Organisatorische Maßnahmen

- klare Sicherheitsrichtlinien

- regelmäßige Prüfungen und Audits

- Implementierung eines ISMS

- Schulung von Mitarbeitern

Physische Schutzmaßnahmen

- kontrollierter Zugang zu IT-Räumen

- stabile Klimabedingungen

- Reinigung der IT-Infrastruktur

- Vermeidung von Staub und Partikeln

Gerade der letzte Punkt wird häufig unterschätzt – hat aber enorme Auswirkungen auf die Betriebssicherheit.

Reinigung als Teil der Netzwerksicherheit

Die professionelle Reinigung von Rechenzentren ist ein wesentlicher Bestandteil der IT-Sicherheit.

Warum ist das so wichtig?

Staub und Schmutz können:

- Kühlungssysteme blockieren

- Kurzschlüsse verursachen

- elektrische Leitfähigkeit erhöhen

- Hardware beschädigen

Eine fachgerechte Rechenzentrum-Reinigung sorgt dafür, dass:

- Systeme stabil laufen

- Ausfallrisiken reduziert werden

- die Lebensdauer der Hardware verlängert wird

- Sicherheitsstandards eingehalten werden

Anforderungen durch KRITIS, NIS-2 und IT-Sicherheitsgesetz

Unternehmen – insbesondere KRITIS-Betreiber – unterliegen strengen regulatorischen Vorgaben. Dazu gehören unter anderem:

- IT-Sicherheitsgesetz

- NIS-2-Richtlinie

- KRITIS-Verordnung

- Vorgaben des Bundesamt für Sicherheit in der Informationstechnik (BSI), IT-Grundschutz

Diese definieren klare Anforderungen an:

- Schutzmaßnahmen

- Cybersicherheit

- Angriffserkennung

- Dokumentation

- Prüfungen

Ein zentraler Bestandteil ist dabei ein Informationssicherheits-Managementsystem (ISMS), das alle Sicherheitsprozesse strukturiert.

Wichtig: Auch die physische Umgebung und der Zustand der IT-Infrastruktur spielen dabei eine Rolle – insbesondere bei Audits und Zertifizierungen.

Colocation und externe Rechenzentren

Viele Unternehmen setzen auf Colocation-Lösungen, um ihre IT auszulagern. Diese bieten:

- hohe Sicherheitsstandards

- redundante Infrastruktur

- kontrollierte Umgebungsbedingungen

- professionelle Wartung

Doch auch hier gilt:

Die physische Sauberkeit und der Zustand der Infrastruktur sind entscheidend für die Netzwerksicherheit.

Prüfung und Auditierung

Ein sicheres Netzwerk erfordert kontinuierliche Kontrolle. Dazu gehören:

- technische Sicherheitsprüfungen

- Schwachstellenanalysen

- Audits nach Sicherheitsstandards

- Überprüfung der Infrastruktur

Dabei wird zunehmend auch bewertet:

- Zustand der Hardware

- Umgebungseinflüsse

- Einhaltung von Reinigungs- und Wartungskonzepten

Best Practices für maximale Netzwerksicherheit

Unternehmen und Behörden sollten folgende Maßnahmen umsetzen:

- Kombination aus digitaler und physischer Sicherheit

- Reinigung von Serverräumen

- kontinuierliches Monitoring der Systeme

- Umsetzung von Sicherheitsstandards (z. B. ISO 27001)

- klare Verantwortlichkeiten im Sicherheitskonzept

- Dokumentation aller Sicherheitsmaßnahmen

Fazit: Netzwerksicherheit beginnt bei der Infrastruktur

Netzwerksicherheit endet nicht bei Firewalls oder Softwarelösungen. Sie beginnt bereits bei den grundlegenden Bedingungen, unter denen IT-Systeme betrieben werden.

Nur wenn:

- technische Schutzmaßnahmen

- organisatorische Prozesse

- und physische Rechenzentrum-Sicherheit

ineinandergreifen, kann ein dauerhaft stabiles und sicheres Netzwerk gewährleistet werden.

Die professionelle Reinigung von Rechenzentren ist dabei kein „Nice-to-have“, sondern ein entscheidender Faktor für:

- Betriebssicherheit

- Ausfallschutz

- Compliance

- und langfristige IT-Stabilität

Links